Ransom.Linux.TELLUDPASS.THLBOBA

2022年2月24日

別名:

Ransom:Linux/FileCoder.A!MTB (MICROSOFT)

プラットフォーム:

Windows

危険度:

ダメージ度:

感染力:

感染確認数:

情報漏えい:

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

感染経路 インターネットからのダウンロード

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

身代金要求文書のファイルを作成します。

詳細

ファイルサイズ 4,132,864 bytes

タイプ ELF

メモリ常駐 なし

発見日 2021年12月20日

ペイロード URLまたはIPアドレスに接続, メッセージボックスの表示, ファイルの暗号化

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- home\{user}\encfile.txt → list of encrypted files

- home\{user}\public.txt

- home\{user}\showkey.txt

マルウェアは、以下のプロセスを追加します。

- /bin/bash -c service mysql stop

- /bin/bash -c service oracle stop

- /bin/bash -c systemctl disable postgresql*

- /bin/bash -c systemctl disable mysql*

- /bin/bash -c systemctl disable oracle*

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}.{BLOCKED}.216.148

マルウェアは、以下を実行します。

- It scans the following local IP addresses for SSH connection:

- {BLOCKED}.{BLOCKED}.0.0/24

- {BLOCKED}.{BLOCKED}.0.1/12

- {BLOCKED}.{BLOCKED}.0.0/8

- It searches for keys in the following folders to use for SSH connection:

- /home/{username}/.ssh → if ran without admin rights

- /root/.ssh → if ran with admin rights

マルウェアは、以下のパラメータを受け取ります。

- -cf {string} → config yaml file

- -df {string} → decrypt file

- -dir {string} → encrypt or decrypt dir

- -goon → go on encrypt

- -d → decrypt file

ランサムウェアの不正活動

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- ^/bin

- ^/boot

- ^/sbin

- ^/tmp

- ^/etc

- ^/lib

- ^/proc

- ^/dev

- ^/sys

- ^/usr/include

- ^/usr/java

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .locked

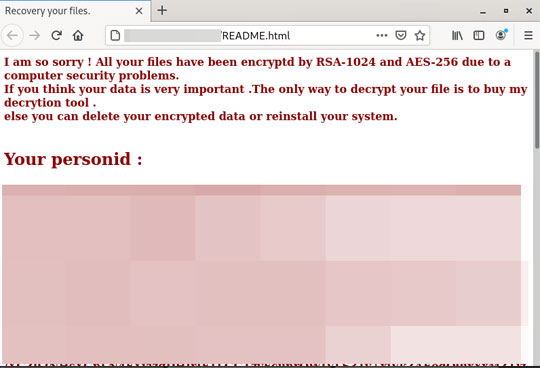

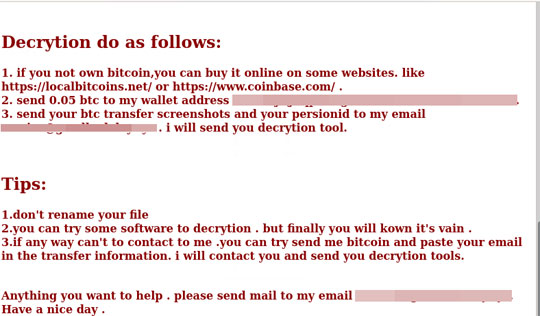

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\README.html

対応方法

対応検索エンジン: 9.800

初回 VSAPI パターンバージョン 17.340.04

初回 VSAPI パターンリリース日 2022年1月26日

VSAPI OPR パターンバージョン 17.341.00

VSAPI OPR パターンリリース日 2022年1月27日

手順 1

以下のファイルを検索し削除します。

[ 詳細 ]

コンポーネントファイルが隠しファイル属性に設定されている場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。 - home\{user}\encfile.txt

- home\{user}\public.txt

- home\{user}\showkey.txt

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Linux.TELLUDPASS.THLBOBA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 3

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください