PUA.Win32.Vittalia.C

NSIS:Vittalia-B [PUP] (AVAST)

Windows

マルウェアタイプ:

潜在的に迷惑なアプリケーション

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

プログラムは、情報収集する機能を備えていません。

プログラムは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

プログラムは、以下のファイルを作成します。

- %User Temp%\0001geo.tmp

- %User Temp%\0001inst.tmp

- %User Temp%\ajax_loader.gif

- %User Temp%\coupish_largo.gif

- %User Temp%\dealply_largo.gif

- %User Temp%\fondo.bmp

- %User Temp%\header.bmp

- %User Temp%\instloffer.exe

- %User Temp%\license.rtf

- %User Temp%\{Random Characters 1}.tmp\animgif.dll

- %User Temp%\{Random Characters 1}.tmp\BgWorker.dll

- %User Temp%\{Random Characters 1}.tmp\execDos.dll

- %User Temp%\{Random Characters 1}.tmp\inetc.dll

- %User Temp%\{Random Characters 1}.tmp\modern-header.bmp

- %User Temp%\{Random Characters 1}.tmp\modern-wizard.bmp

- %User Temp%\{Random Characters 1}.tmp\nsArray.dll

- %User Temp%\{Random Characters 1}.tmp\nsDialogs.dll

- %User Temp%\{Random Characters 1}.tmp\System.dll

- %User Temp%\{Random Characters 2}.tmp\inetc.dll

- %User Temp%\{Random Characters 2}.tmp\ns{Random}.tmp

- %User Temp%\{Random Characters 2}.tmp\nsExec.dll

- %User Temp%\square_babylon.bmp

- %User Temp%\square_babylonv2.bmp

- %User Temp%\square_chiliads.bmp

- %User Temp%\square_coupish.bmp

- %User Temp%\square_dealply.bmp

- %User Temp%\toolbar_bb.bmp

- %User Temp%\toolbar_bbv2.bmp

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

プログラムは、以下のプロセスを追加します。

- %User Temp%\instloffer.exe "/SENDREPORTS=1" "/REPORTURL=http://{BLOCKED}tcp.bbbtlb.com/cmd/report.php" "/PARTNERID=TRAILSJA" "/OFFERID=290" "/PROGRAMURLENCODED=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20" "/ORIGEN=" "/OFFERKEYWORD=BABYLONV2" "/OFFERURL=http://{BLOCKED}bbbvit.com/xmlstatic/installers/software/babylon/MyBabylonTB.exe" "/OFFERPARAMS=/mds /mhp /mnt /babTrack=#affID=111790# /S /aflt=babsst /instlref=sst /srcExt=ss /rt=4" "/OFFERPARAMSURLENCODED=%2Fmds%20%2Fmhp%20%2Fmnt%20%2FbabTrack%3D%23affID%3D111790%23%20%2FS%20%2Faflt%3Dbabsst%20%2Finstlref%3Dsst%20%2FsrcExt%3Dss%20%2Frt%3D4"

- %User Temp%\nsg{Random}.tmp\ns{Random}.tmp" "%User Temp%\tbbabylonv2.exe" /mds /mhp /mnt /babTrack="affID=111790" /S /aflt=babsst /instlref=sst /srcExt=ss /rt=4

プログラムは、以下のフォルダを作成します。

- %User Temp%\{Random Characters 1}.tmp

- %User Temp%\{Random Characters 2}.tmp

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

他のシステム変更

プログラムは、以下のファイルを削除します。

- %User Temp%\0001geo.tmp

- %User Temp%\0001inst.tmp

- %User Temp%\28554-652843-google-desktop.exe

- %User Temp%\{Random Characters 1}.tmp\animgif.dll

- %User Temp%\{Random Characters 1}.tmp\BgWorker.dll

- %User Temp%\{Random Characters 1}.tmp\execDos.dll

- %User Temp%\{Random Characters 1}.tmp\inetc.dll

- %User Temp%\{Random Characters 1}.tmp\modern-header.bmp

- %User Temp%\{Random Characters 1}.tmp\modern-wizard.bmp

- %User Temp%\{Random Characters 1}.tmp\nsArray.dll

- %User Temp%\{Random Characters 1}.tmp\nsDialogs.dll

- %User Temp%\{Random Characters 1}.tmp\System.dll

- %User Temp%\{Random Characters 2}.tmp\inetc.dll

- %User Temp%\{Random Characters 2}.tmp\nsExec.dll

- %User Temp%\{Random Characters 2}.tmp\ns{Random}.tmp

- %User Temp%\tbbabylonv2.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

プログラムは、以下のフォルダを削除します。

- %User Temp%\{Random Characters 1}.tmp

- %User Temp%\{Random Characters 2}.tmp

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

ルートキット機能

プログラムは、ルートキット機能を備えていません。

ダウンロード活動

プログラムは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- http://{BLOCKED}vit.com/s/2/8/28554-652843-google-desktop.exe

- http://{BLOCKED}bbvit.com/xmlstatic/installers/software/babylon/MyBabylonTB.exe

プログラムは、以下のファイル名でダウンロードしたファイルを保存します。

- %User Temp%\28554-652843-google-desktop.exe

- %User Temp%\tbbabylonv2.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

ただし、情報公開日現在、このWebサイトにはアクセスできません。

情報漏えい

プログラムは、情報収集する機能を備えていません。

その他

プログラムは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}tcp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=startedInstall&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&Parameter=&origen=

- http://{BLOCKED}p.bbbtlb.com/cmd/geo.php

- http://{BLOCKED}tcp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=OfferShown&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&origen=

- http://{BLOCKED}tcp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=OfferAccepted&Parameter=%2Fmds%20%2Fmhp%20%2Fmnt%20%2FbabTrack%3D%23affID%3D111790%23%20%2FS%20%2Faflt%3Dbabsst%20%2Finstlref%3Dsst%20%2FsrcExt%3Dss%20%2Frt%3D4&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&origen=&toolbar=1&homepage=1&feed=1

- http://{BLOCKED}cp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=StartDownload&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&origen=

- http://{BLOCKED}tcp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=OfferInstallCompleted&Parameter=error&Parameter2=%2Fmds%20%2Fmhp%20%2Fmnt%20%2FbabTrack%3D%23affID%3D111790%23%20%2FS%20%2Faflt%3Dbabsst%20%2Finstlref%3Dsst%20%2FsrcExt%3Dss%20%2Frt%3D4&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&origen=

- http://{BLOCKED}cp.bbbtlb.com/cmd/report.php?PartnerId=TRAILSJA&OfferId=290&action=EndInstall&program=%E3%82%B0%E3%83%BC%E3%82%B0%E3%83%AB%E3%80%80%E3%83%87%E3%82%B9%E3%82%AF%E3%83%88%E3%83%83%E3%83%97%E3%82%B5%E3%83%BC%E3%83%81%205.9.911.3589%20&origen=

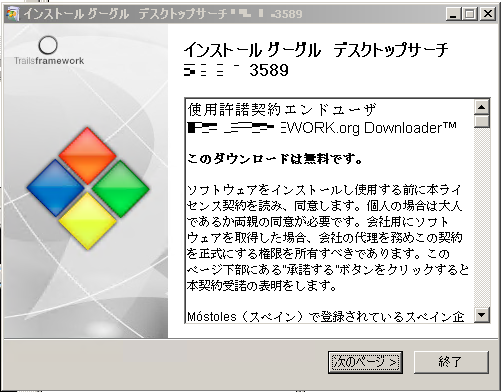

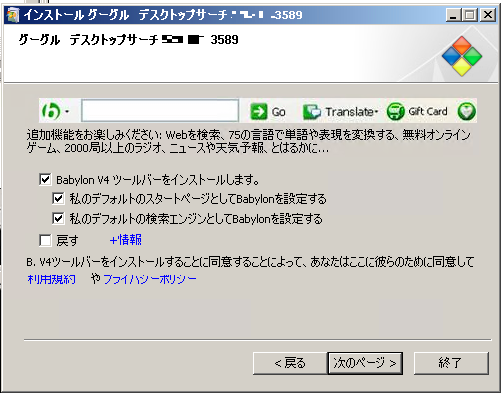

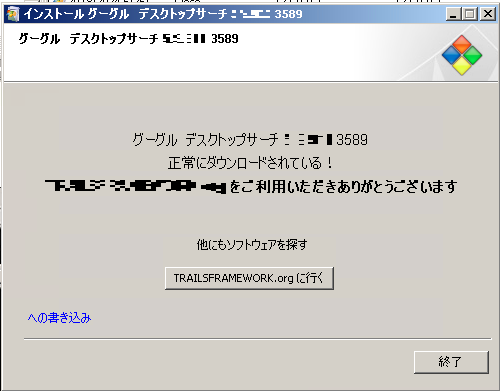

プログラムは、以下を実行します。

- インストール時に以下を表示します。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

プログラムは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %User Temp%\0001geo.tmp

- %User Temp%\0001inst.tmp

- %User Temp%\28554-652843-google-desktop.exe

- %User Temp%\ajax_loader.gif

- %User Temp%\coupish_largo.gif

- %User Temp%\dealply_largo.gif

- %User Temp%\fondo.bmp

- %User Temp%\header.bmp

- %User Temp%\instloffer.exe

- %User Temp%\license.rtf

- %User Temp%\{Random Characters 1}.tmp\animgif.dll

- %User Temp%\{Random Characters 1}.tmp\BgWorker.dll

- %User Temp%\{Random Characters 1}.tmp\execDos.dll

- %User Temp%\{Random Characters 1}.tmp\inetc.dll

- %User Temp%\{Random Characters 1}.tmp\modern-header.bmp

- %User Temp%\{Random Characters 1}.tmp\modern-wizard.bmp

- %User Temp%\{Random Characters 1}.tmp\nsArray.dll

- %User Temp%\{Random Characters 1}.tmp\nsDialogs.dll

- %User Temp%\{Random Characters 1}.tmp\System.dll

- %User Temp%\{Random Characters 2}.tmp\inetc.dll

- %User Temp%\{Random Characters 2}.tmp\ns{Random}.tmp

- %User Temp%\{Random Characters 2}.tmp\nsExec.dll

- %User Temp%\square_babylon.bmp

- %User Temp%\square_babylonv2.bmp

- %User Temp%\square_chiliads.bmp

- %User Temp%\square_coupish.bmp

- %User Temp%\square_dealply.bmp

- %User Temp%\tbbabylonv2.exe

- %User Temp%\toolbar_bb.bmp

- %User Temp%\toolbar_bbv2.bmp

手順 4

以下のフォルダを検索し削除します。

- %User Temp%\{Random Characters 1}.tmp

- %User Temp%\{Random Characters 2}.tmp

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PUA.Win32.Vittalia.C」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください