HackTool.Win32.FScan.C

Gen:Variant.Fragtor.223239 (BITDEFENDER)

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

プログラムは、ワーム活動の機能を備えていません。

プログラムは、バックドア活動の機能を備えていません。

プログラムは、情報収集する機能を備えていません。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

感染活動

プログラムは、ワーム活動の機能を備えていません。

バックドア活動

プログラムは、バックドア活動の機能を備えていません。

ルートキット機能

プログラムは、ルートキット機能を備えていません。

情報漏えい

プログラムは、情報収集する機能を備えていません。

その他

プログラムは、以下を実行します。

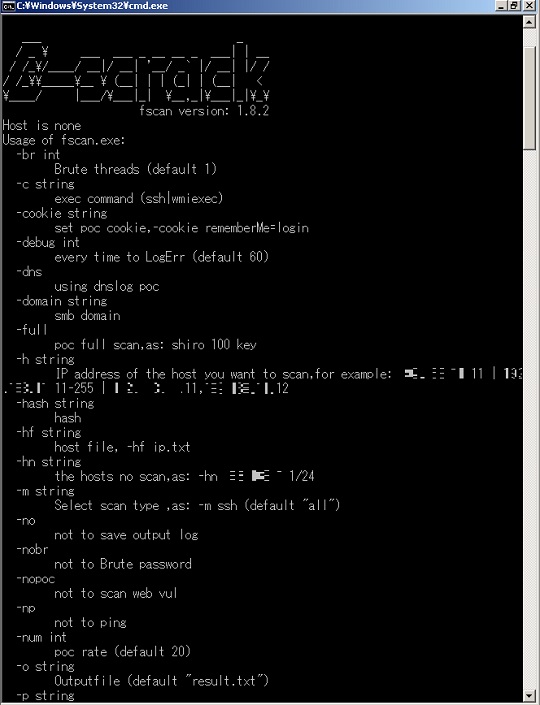

- コンソール内でパラメータが指定されずに実行された場合、使用可能なパラメータの一覧を表示します。

- 以下のバージョンのfscanを使用します。

- fscan 1.8.2

プログラムは、以下のパラメータを受け取ります。

- -br {整数} → ブルートフォース(総当たり)攻撃に用いるスレッド数の設定に使用(既定値は1)。

- -c {コマンド文字列} → SSHまたはWMIコマンドの実行に使用。

- -cookie {文字列} → スキャンプロセスに用いるCookieの設定に使用。PoC(概念実証)に用いるCookieの設定も可能。

- -debug {整数} → エラーをログに記録する間隔(秒単位)の設定に使用(既定値は60)。

- -dns → DNS名前解決の有効化に使用。DNSログを用いるPoCを使用。

- -domain {ドメイン} → SMBドメインのスキャン実行に使用。

- -full → 100個のshiro keyを用いたフルスキャンの有効化に使用。

- -h {IPアドレス} → スキャン対象のIPアドレスの指定に使用。

- -hash {ハッシュ値} → NTLMハッシュを用いたPass-the-Hash(PTH)攻撃に使用。

- -hf {ファイルパス} → 標的のIPアドレスの一覧を含むファイルの指定に使用。

- -hn {IPアドレス} → スキャンから除外するIPアドレス(CIDR表記形式)の指定に使用。

- -m {文字列} → スキャンモードの指定に使用(例:-m ssh、-m netbios、既定値は「all」)。

- -no → スキャン結果をファイルに保存しない指定に使用。

- -nobr → ブルートフォース攻撃のパスワードのスキップに使用。

- -nopoc → スキャン中、PoCモジュール実行の無効化によるWeb脆弱性の確認のスキップに使用。

- -np → ホストへの生存検知プロセスまたはping実行のスキップに使用。

- -num {整数} → Webスキャン(PoC)のパケット送信速度の設定に使用(既定値は20)。

- -o {ファイルパス} → スキャン結果の保存先(ファイルパス)の指定に使用。

- -p {ポート} → スキャンするポートの指定に使用(既定値は「21、22、80、81、135、139、443、445、1433、1521、3306、5432、6379、7001、8000、8080、8089、9000、9200、11211、27017」)。

- -pa {ポート} → 既定のスキャン対象ポートの一覧へのポート追加に使用。

- -path {パス} → SMBおよびFastCGIスキャンに対するリモートファイルパスの指定に使用。

- -ping →ホスト生存検知のために、pingコマンドの利用の有効化に使用(ICMPの代わり)。

- -pn {ポート} → スキャンプロセス中にスキップされるポートの指定に使用。

- -pocname {文字列} → スキャンするWeb脆弱性(PoC)の名前の指定に使用。

- -pocpath {ファイルパス} → Web脆弱性を突くためのPoCファイルを含むディレクトリパスの指定に使用。

- -portf {ファイルパス} → スキャン対象ポートの一覧を含むファイルの指定に使用。

- -proxy {プロキシサーバ} → スキャン実行時に用いるプロキシサーバの指定に使用。

- -pwd {文字列} → 標的のサービスに対する認証試行時に用いられる特定のパスワードの設定に使用。

- -pwda {文字列} → ブルートフォース攻撃のために、既存のパスワード辞書に新たなパスワードの追加に使用。

- -pwdf {ファイルパス} → ブルートフォース攻撃に用いられるパスワードの一覧を含むファイルの指定に使用。

- -rf {ファイルパス} → Redisサービスの公開鍵を含むファイルの指定に使用。

- -rs {IPアドレス}:{ポート} → 標的のRedisサーバ上にcronファイルを書き込み、リバースシェルのためにIPアドレスおよびポートの指定に使用。

- -sc {文字列} → Windows SMBサーバの脆弱性(MS17-010)を突くモジュール(EternalBlue)のシェルコードの指定に使用(例:-sc add)。

- -silent → サイレントスキャンの有効化に使用。

- -socks5 {IPアドレス}:{ポート} → スキャンのためにSOCKS5プロキシの指定に使用。

- -sshkey {ファイルパス} → SSH接続に用いるSSHの鍵(秘密鍵)のファイルパスの指定に使用。

- -t {整数} → スキャンスレッドの数の指定に使用。(既定値は600)

- -time {整数} → ポートスキャンのタイムアウトの指定に使用。(既定値は3)

- -top {整数} → スキャンプロセス中、上位のライブホストの表示制御に使用。(既定値は10)

- -u {URL} → スキャンする単一のURLの指定に使用。

- -uf {ファイルパス} → スキャン対象のURLを複数含むファイルの指定に使用。

- -user {文字列} → ブルートフォース攻撃に用いるユーザ名の指定に使用。

- -usera {文字列} → ブルートフォース攻撃のために、既存のユーザ辞書に新たなユーザ名の追加に使用。

- -userf {ファイルパス} → ブルートフォース攻撃に用いるユーザ名を複数含むファイルの指定に使用。

- -wmi → WMIを用いて、リモートコンピュータ上でのコマンド実行に使用。

- -wt {整数} → Webアクセスのタイムアウトの設定に使用(既定値は5)。

プログラムは、以下の脆弱性を利用して感染活動を実行します。

- パラメータ「-sc {文字列}」が使用された場合:

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.Win32.FScan.C」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください