サイバー脅威

攻撃グループのプロファイル:menuPassとALPHV/BlackCatについて

MITRE Engenuity™が実施したMDR(Managed Detection and Response)サービスを対象とした評価レポートでは、世界的に悪名高い2つのサイバー攻撃グループ「menuPass」と「ALPHV/BlackCat」の手口や技術、活動パターンが採用されました。本稿では、なぜこの2つのグループが選ばれたのか、そして彼らがなぜ警戒すべき脅威となっているのかについて解説します。

MITRE Engenuityは6月18日、マネージドセキュリティサービスに関する最新のATT&CK評価レポートを公開しました。この評価でTrend Microは、15の主要な攻撃ステップすべてにおいて100%の検知率を達成するという素晴らしい成果を収めました。

MITRE Engenuityの評価は毎回、異なる攻撃シナリオを用いて行われ、同じシナリオが再び使用されることはありません。今年のマネージドサービス評価では、menuPassとALPHV/BlackCatという二つの攻撃グループによる攻撃シナリオが採用されました。この複雑なシナリオは、マネージドサービスプロバイダーの対応力を徹底的に検証すると同時に、サイバー脅威の検知と対応に潜む様々な課題も明らかにしました。

なぜmenuPassとALPHV/BlackCatが選ばれたのか?

MITRE Engenuityがマネージドサービス評価の発表で明らかにしたところによると、企業の58%が自社のSOC(Security Operation Center)を強化するために何らかのマネージドサービスを利用しています。しかし、そのうち約半数しかサービス提供者のチームや技術を信頼していないという、厳しい現状が浮き彫りになりました。

MITRE Engenuityは、この評価の目的を「利用者に参加企業の防御能力について、明確で客観的な情報を提供すること」と説明しています。そのため、高度な攻撃シナリオを用意することは必然でした。menuPassとALPHV/BlackCatは両者とも、その洗練された手法と巧妙さで知られており、この条件に合致していました。

マネージドサービスが評価対象であることを踏まえると、MITRE Engenuityがマネージドサービスプロバイダーを標的にすることで有名な攻撃者を選ぶのは理にかなっています。menuPassはまさにその条件を満たしており、企業や組織のセキュリティの弱点を狙う存在として知られています。

また、多くのランサムウェアがWindows向けに作られている中、ALPHV/BlackCatはLinuxも攻撃対象としています。Linuxはサーバでよく使われるOSです。中小企業の多くがセキュリティ管理を外部に委託していることを考えると、この点も重要な選定理由だったでしょう。

最後に、現実の攻撃を忠実に再現するには、よく理解された攻撃モデルが必要という実務的な理由もあります。menuPassとALPHV/BlackCatは、よく知られた戦術や技術、手順(TTPs)を使うため、シミュレーションがしやすいという特徴があります。

では、menuPassとALPHV/BlackCatとは、一体どのような存在なのでしょうか。

サイバー犯罪者の実態

評価に参加した企業は皆、どのような攻撃に直面するか事前には知らされていませんでした。しかし、トレンドマイクロには大きな強みがありました。同社のスレットリサーチチームが長年にわたってmenuPassとALPHV/BlackCatの両方を徹底的に調査し、豊富な知見を蓄積していたからです。この深い理解が、同社のMDR(Managed Detection and Response)サービスの防御力を支える基盤となっていました。

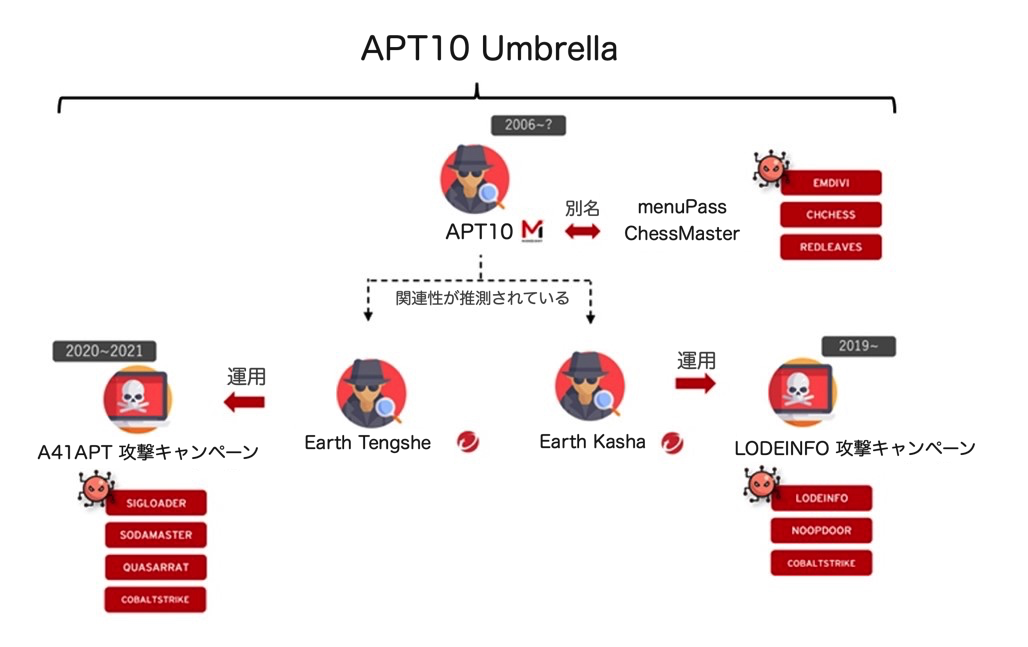

実際は、menuPassという名称を最初に付けたのはトレンドマイクロでした。この攻撃グループは、APT10やChessMasterの名称でも知られています。menuPassには少なくとも2つの下部組織が存在しており、それぞれEarth TengsheとEarth Kashaと呼ばれています。両者とも、独自のマルウェアを使って世界中でスパイ活動を行っています。menuPass(別名「APT10 Umbrella」)は、少なくとも2006年から活動を続けている攻撃グループです。

Earth TengsheとEarth Kashaは、主にインターネットに公開されているアプリケーションを狙い、企業や組織のネットワークからデータや情報を盗み出すことを目的としています。この手口は、スパイ活動や金銭目的の脅迫を行う攻撃者によく見られるものです。

menuPass/APT10 Umbrellaの複雑な組織構造は、スレットインテリジェンスが直面する基本的な課題の一つを浮き彫りにしています。つまり、サイバー攻撃グループは必ずしもはっきりと定義されておらず、一枚岩でもないということです。

ALPHV/BlackCatも、この複雑さをさらに深めています。時にはRust言語で開発されたサービスとしてのランサムウェア(RaaS)として話題に上がり、またある時はそのRaaSを提供・運営するサイバー犯罪組織として取り上げられます。

MITRE EngenuityはALPHV/BlackCatを明らかに後者の立場で捉えており、こう説明しています。「ALPHV/BlackCatは2021年に現れたサービスとしてのランサムウェア(RaaS)を運営する事業です。Windows、Linux、VMwareシステムを横断的に攻撃できる柔軟なランサムウェアを使い、様々な業界を狙っています。」

MITRE Engenuityは、menuPassとALPHV/BlackCatの両方から「特徴的な手口」を借用し、「検出回避、信頼関係の悪用、データの暗号化、システム復旧の妨害に重点を置いた、複数の子会社への重層的な攻撃」を仕掛けました。

今回の評価では、menuPassの手口から複数の要素を取り入れました。具体的には、攻撃対象の環境に合わせた侵入手法、独自開発のファイルレスマルウェア、セキュリティ解析を妨げる戦術、そして信頼関係にある第三者を悪用した認証情報の盗取などです。さらに、ALPHV/BlackCatの特徴的な手法も採用しました。セキュリティ対策を回避する技術はもちろん、データの窃取、暗号化、破壊、そしてシステムの復旧を妨害する一連の攻撃プロセスも再現しました。

攻撃グループの現状

MITRE Engenuityのマネージドサービス評価で使われた攻撃手法(TTPs)は広く知られ、詳しく記録されています。しかし、サイバー攻撃者は常に進化し続けています。トレンドマイクロでは、menuPassとALPHV/BlackCatの両グループの動向を今も注意深く追い続けています。

国家の支援を受けるサイバースパイグループであるmenuPass(APT10 Umbrella)は、後ろ盾となる国の要求に応じて標的を次々と変えています。しかし、その目的は基本的に一貫しています。情報の取引、個人データの窃取、そしてそれらに関連する活動です。2018年にはグループのメンバーが起訴されたというニュースが流れましたが、その後も彼らは活動を続けています。新型コロナウイルスの大流行時には、インドのワクチン製造会社へのハッキングを試みて注目を集めました(この時は失敗に終わりましたが)。さらに最近では、「A41APT」と呼ばれる多業種を標的にしたデータ窃取の攻撃キャンペーンで中心的な役割を担いました。

menuPassには多くの下部組織や分派があるため、特定の攻撃を大元の組織の仕業と断定したり、ある特定の動機や道具、手法だけでmenuPassと特定したりするのは難しいのが現状です。

今回のMITRE Engenuityのマネージドサービス評価で攻撃モデルの「お手本」となったALPHV/BlackCatグループは、今回の評価時の形では既に存在しません。2024年冬、米医療大手Change Healthcareから巨額の身代金を獲得した後、その分配を巡って内部対立が起き、グループは崩壊してしまいました。しかし、ランサムウェア攻撃は依然として高収益のビジネスモデルです。こうした攻撃グループは、一つ消えては別の形で再結成され、またしても活動を始めるのが常です。サイバー犯罪の世界では、このような離合集散が繰り返されているのです。

サイバー攻撃者の手口は、全体的に見ると互いに似通ってきているのが現状です。これは、過去の「成功事例」を模倣し合ったり、日々進化するセキュリティ対策に対抗して新たな手法を編み出したりした結果ともいえるでしょう。

スレットインテリジェンスの重要性

menuPassやALPHV/BlackCatのような攻撃グループから身を守るには、高度なサイバーセキュリティツールと最先端のスレットインテリジェンスの両方が欠かせません。特に後者の重要性は、いくら強調してもし過ぎることはありません。脅威の出所、攻撃者の動機、そして彼らの次の一手を把握することで、脅威の追跡と対策により効果的に取り組むことができるのです。

Trend Micro™ Managed Detection and Response (MDR)は、Trend Vision One™プラットフォームを基盤としています。さらに、トレンドマイクロリサーチのスレットインテリジェンスと、トレンドマイクロのZero-Day Initiative™(ZDI)の調査結果を活用しています。こうしてTrend Vision Oneが自動化された検知と対応の機能を提供し、トレンドマイクロリサーチが脅威の動向理解と対処法の知見を提供しています。

高度で執拗な脅威やランサムウェアへの対策に加え、トレンドマイクロリサーチは現在、AI、クラウド、ネットワークの脅威からの防御にも力を入れています。また、全体的なリスク状況、つまりその構成要素と変化の様子を理解することにも注力しています。トレンドマイクロは、サイバーセキュリティに新たな洞察をもたらし、最高レベルのマネージドセキュリティサービスを提供し、セキュリティ技術の進歩を推進するための取り組みを今後も続けていきます。

Trend MDR、XDR、その他の関連トピックについてさらに詳しく知りたい方は、以下の情報をご覧ください:

- Trend Service One Complete:サイバー攻撃やインシデントの発生を24時間365日監視するMXDRサービスや、インシデント発生時の対処など包括的なエキスパートサービスを提供

- Trend Service One Complete:お問い合わせ

参考記事:

Attackers in Profile: menuPass and ALPHV/BlackCat

By: Trend Micro

翻訳:与那城 務(Core Technology Marketing, Trend Micro™ Research)