フィッシング

Instagramアカウントを乗っ取る手口:最新事例や防止策を解説

この記事では、個人またはハッキンググループによって行われたInstagramアカウントを乗っ取る手口や悪用方法について最新の事例とともに検証します。また、Instagramアカウントの乗っ取りを防ぐ方法も紹介します。

この記事では、個人またはハッキンググループによって行われたInstagramアカウントハッキングの攻撃キャンペーンを検証します。本記事で検証する攻撃キャンペーンの背後にいたサイバー犯罪者は、最大の効果を得るためにソーシャルメディアのインフルエンサーを狙っていました。これは過去の攻撃キャンペーンでも見られた手口です。インフルエンサーは何百万人ものフォロワーを抱えており大きな影響力を持っていることからサイバー犯罪者の標的になりやすいものと言えます。一方インフルエンサー個人にとっては、SNSを通じた企業案件やアフィリエイト、その他の方法で収入を得ていることが多いため、アカウントが侵害された際の損失は非常に大きくなります。そしてサイバー犯罪者が狙うのはインフルエンサーだけではありません。Facebook、Twitter、InstagramなどのSNSは、プライベートやビジネスで多くの人が利用しています。Instagramだけでも、実に毎月10億人以上のユーザが利用しており、これは、現在の世界人口の約8分の1に相当します。そして、ハチが蜜を求めて花に集まるように、サイバー犯罪者もハッキングや恐喝の獲物を求めてこれらのサイトに集まってきます。近年では、こういった企てに関連するさまざまなグループや手口が確認されています。利用者にとって、InstagramなどSNSアカウントを狙うハッカーの手口を知ることは、自分のアカウントを守る方法を知ることに繋がります。セキュリティリサーチャーの観点からInstagramアカウントを狙ったハッキング事例を考察し、Instagramやその他のソーシャルメディアプラットフォームのユーザへ向けた推奨事項を紹介します。

ユーザが著作権侵害を犯した可能性があると主張する手法

ハッカーは標的のユーザをおびき寄せるために、テクニカルサポートに偽装することがよくあります。あるいは、標的ユーザの友人になりすますこともあります。そして、フィッシングメール、TelegramやWhatsAppなどのメッセージングアプリ、もしくはInstagramそのものを使って、被害者となり得るユーザに接触します。その際には、新しいアカウントを作成したり、盗んだアカウントを再利用したりします。通常、最初のメッセージでは、標的のユーザの名前は挙げられておらず、代わりに一般的な挨拶でメッセージが始まりますが、これが詐欺行為の兆候のひとつと言えます。

フィッシングページ上の「Next」を選択すると、標的のユーザは、自身のアカウントユーザ名を入力するよう求められます。なお、このフィッシングサイトでは、入力されたユーザ名が本当に有効なInstagramアカウントなのかどうかは確認されません。

その後、さらにInstagramアカウントのパスワードとアカウントに関連付けられたメールアドレスおよびメールアドレスのパスワードを入力するようにも求められます。この場合も、フィッシングサイトでは無効な認証情報であっても受け入れられます。なお、「Facebookで続行」のボタンは機能していませんでした。

さらにユーザが「Continue As」を選択すると、サイトに確認ページが表示されます。このページでは著作権侵害の申し立てを取り下げるのに十分な時間を与えるためにアカウント情報を変更しないようになどという指示が記載されています。しかし実際には、この文言の目的はユーザから提供された認証情報を使ってハッカーがアカウントのログインに十分な時間を稼ぐために設けられたものと推測されます。

さらに確認画面で「Continue」を選択すると、本物のInstagramサポートサイトの著作権関連ページにつながります。これは、ハッカーが自分たちの手口の信憑性を高めるためにわざわざフィッシングサイトに盛り込んだものと思われます。

こうしてユーザが気づかずに認証情報を入力してしまうと、ハッカーは直ちにアカウントのパスワードを変更し、アカウント所有者が自身のアカウントにアクセスできなくなるようにします。その後、手動またはInstagramのデータバックアップ機能を使ってすべての画像やメッセージをダウンロードすることでユーザのアカウント情報をマイニングします。そのほか、アカウントの経歴を変更したり、ストーリー機能でコンテンツを共有したり、ユーザの連絡先に連絡を取ったりする場合もあります。

そして同時にハッカーはユーザとの交渉を開始します。この際、通常はハッカーがハッキングされたアカウントを操作し、被害者であるユーザは別のアカウントを使って交渉させられることになります。そしてアクセス権の回復と引き換えに、ビットコイン、プリペイドクレジットカード、またはクーポン券などの形で金銭の支払いを要求します。今回の攻撃キャンペーンに関連したいくつかの活動を確認したところ、被害を受けたユーザの一部では、実際にビットコインウォレットで支払っていたケースもあったようです。

しかしこの交渉も単なる策略でしかありません。こうしたやりとりを通してユーザが被害を通報しないように仕向ける、ユーザのアカウントからすべてのデータをダウンロードするための時間稼ぎであったようです。したがって、被害者のユーザが金銭を支払った後も、ハッカーはユーザにアカウントを返すことはなく、それどころかさらなる支払いを要求してきます。

多くの場合、単独犯のハッカーが手動で複数のアカウントを同時に侵害していたようです。また、特定のサイバー犯罪者グループのメンバーがそれぞれハッキングのオペレーター、金銭の徴収者、操作を監督するリーダーなど、攻撃キャンペーンの中で特定の役割を担っている場合もありました。

侵害したアカウントのうち、5万人以上のフォロワーがいるアカウントは、詐欺を継続するために使用されていました。一方、1万人から2万人のフォロワーがいるアカウントは、ハッカーが仲間うちで侵害したアカウントを共有する目的などで使用されていたようです。

中には、サイバー犯罪アンダーグラウンドにおいてハッキングのノウハウを販売するというようなケースも確認されました。

認証バッジをおとりにする手法

この場合の手口では、ハッカーは、Instagramの認証バッジを取得するための偽の申請書をおとりに使います。認証バッジとは、Instagram上のほとんどのインフルエンサー、セレブリティ、ブランド、企業、その他の人気のあるグループなどのアカウント名の横に表示される青いチェックマークのことです。このような認証バッジは、Instagramがアカウント所有者の身元と正当性を確認したことを示します。

ハッカーは、Instagram(親会社のFacebook傘下)のスタッフを装い、アカウント所有者にメッセージを送ります。このメッセージは、当然のことながら、アカウント所有者の名前を出さず、一般的な挨拶で始まります。このメッセージには、アカウント所有者URLを介してアクセスできる申請フォームに記入することで「Blue Badge」(認証バッジ)を申請できるという説明が記載されています。

このURLは、標的となるアカウント所有者のユーザ名を要求するページにつながります。なお、前述の手口と同様、このページでも、ユーザ名が有効なInstagramアカウントであるかどうかは確認されません。

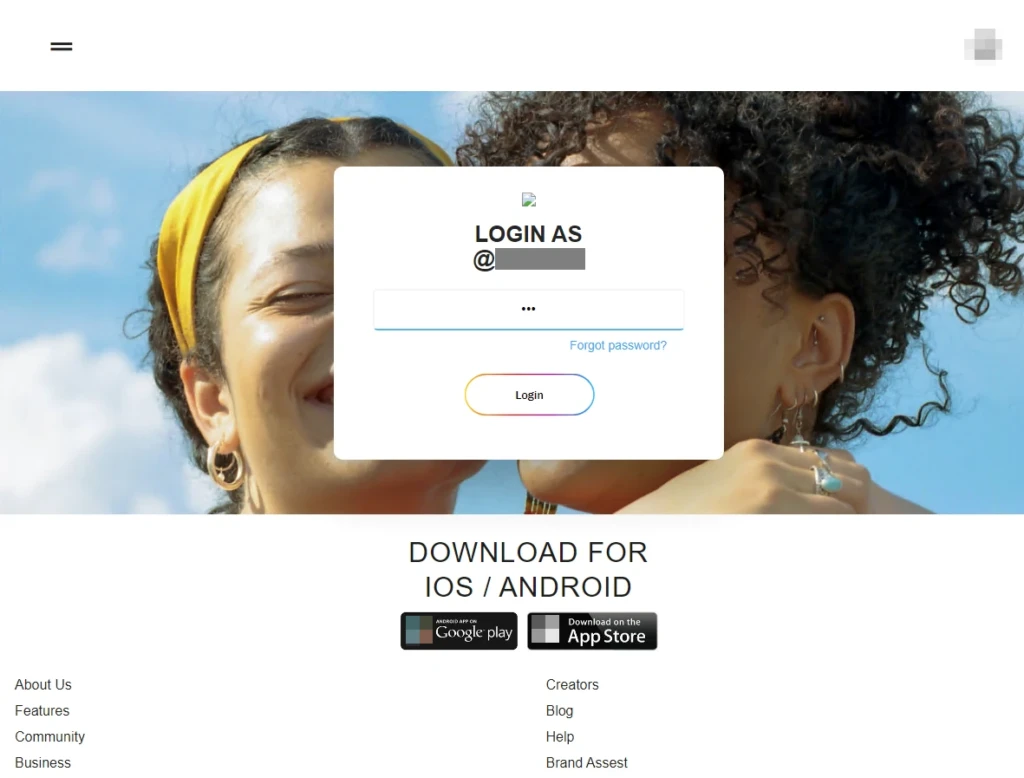

このページで「Next」を選択すると、ユーザのパスワードを要求する別のページが表示されます。これは、ユーザが自分のアカウントにログインすることを想定した仕掛けです。しかし実際に表示されるのは、ユーザのパスワード窃取を目的としたページです。なお、このページも前述と同様、パスワードが有効かどうかは確認されません。

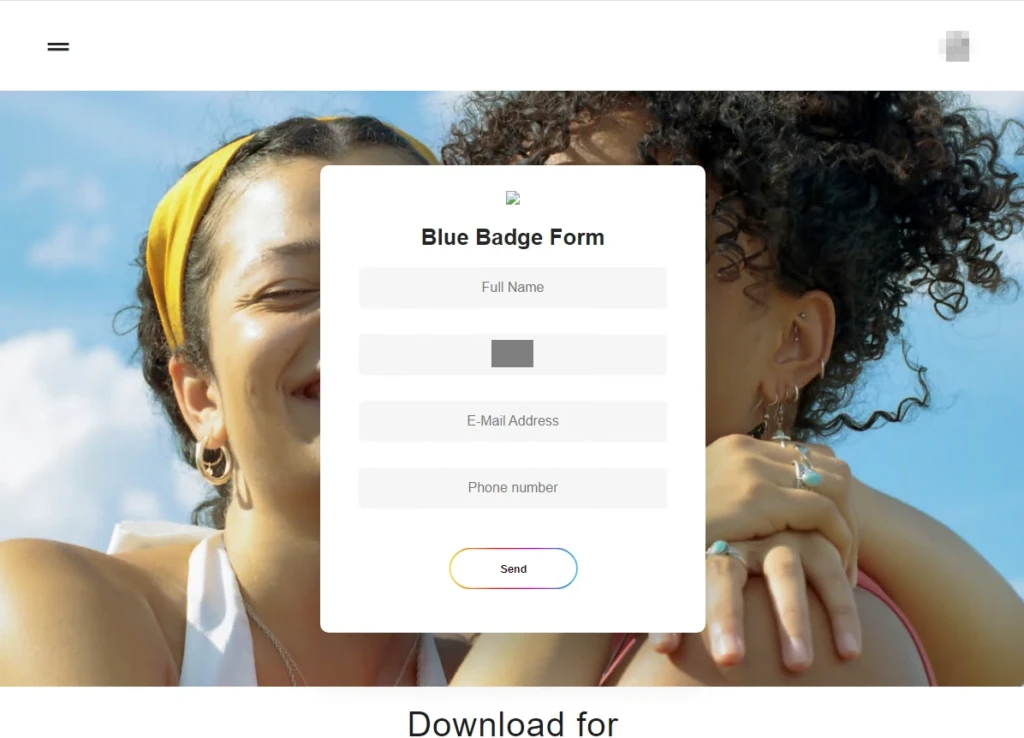

そして「Login」を選択すると、ユーザは、「Blue Badge Form」へ誘導され、フルネーム、メールアドレス、電話番号が要求されます。このフォームには、先に入力されたユーザ名も表示されます。

そして「Send」を選択すると、認証バッジの申請が送信されたことをユーザに確認するためのページが表示されます。

そして「OK」を選択すると、前述した手口と同様、実際のInstagramサポートサイトの著作権関連ページにつながります。

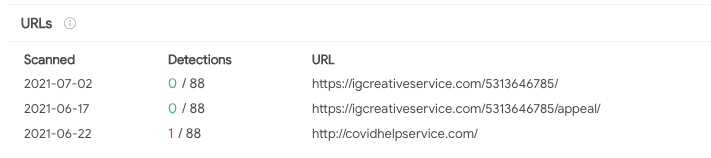

なお、興味深いことに「VirusTotal」でこのフィッシングURLを調査したところ、この手口に使われたIPアドレスが、Covid-19詐欺に関連すると思われるURLにもリンクされていることが判明しました。

Instagramアカウントはどのように悪用されるか

ハッカーは、盗んだアカウントを以下のようなさまざまな方法で悪用します。

アカウントの復元と引き換えに金銭を要求する

前述のとおり、ハッカーは被害者のユーザに支払いを要求します。

被害者の連絡先への詐欺行為

ハッカーは、被害者になりすまして、被害者の連絡先に連絡し、フィッシングサイトのリンクを送信したり、直接金銭を要求したりする

アンダーグラウンドマーケットでアカウントを販売する

アカウントの購入者は、この情報を利用して詐欺活動や、プロパガンダの拡散などを実行できる

アカウントを自分たちの活動に利用する

ハッカーは、アカウントの名前をInstagramのテクニカルサポートに似せたものに変更し、アカウントを信用している膨大なフォロワーをだますことができる

アカウント所有者の性的な写真や動画を要求する

これは一般に「セクストーション(性的脅迫)」とされる手口です。被害者のユーザから卑猥なコンテンツを要求し、それで得たコンテンツを駆使して、恐喝、販売、オンラインデートサイトでのキャットフィッシングなどを実行する際に用います

侵害したアカウントをトロフィーとして扱う

ハッカーは、アカウント侵害に成功した証拠として仲間に自慢したり、将来的な被害者への脅しに使用する

アカウントの安全を確保するために

サイバー犯罪者は、標的となるユーザをだますためにあらゆる手口を尽くしてきます。これに対してユーザは、セキュリティ上の推奨事項に従うことで自身のInstagramアカウントや他のオンラインアカウントの安全を確保することができます。

まず、二要素認証や多要素認証といった機能の設定を有効化しておくことをお勧めします。これにより仮にハッカーがパスワードを知っていても、それだけでユーザのアカウントへアクセスされることはないからです。Instagramやその他多くのサイトでは、こうした機能の設定が可能となっています。

見慣れない送信元からのメールやメッセージに含まれるリンクは、フィッシングサイトにつながる可能性があるため、決して開かないことです。

万一、Instagramアカウントの不正アクセスや不正なアカウント閉鎖が発生した場合、侵害されたサービスやウェブサイトの公式サポートページで詳細を確認することができます。

トレンドマイクロのソリューション

トレンドマイクロの個人向け・法人向けセキュリティ製品には幅広く「Webレピュテーション」機能が搭載されています。これにより、正規サイトを偽装し利用者を騙すフィッシングサイトへのアクセスをブロックします。

個人のお客様は、個人利用者向け総合セキュリティ対策製品「ウイルスバスタークラウド™」におけるネット詐欺対策機能および迷惑メール・詐欺メール対策機能をご利用いただくことで、フィッシング詐欺から保護します。

侵入の痕跡Indicator of Compromise、IoC)

今回の記事に関する侵入の痕跡は、こちらを参照してください。

参考記事:

「#NoFilter: Exposing the Tactics of Instagram Account Hackers」

by Jindrich Karasek

翻訳:与那城 務(Core Technology Marketing, Trend Micro™ Research)