社員のITリテラシーを高めたい ~セキュリティ教育をうまく進めるコツ~

自社社員のITリテラシー向上は、多くのセキュリティ担当者に与えられる命題です。どのようなことを意識したセキュリティ教育が有効なのか、トレンドマイクロで社内外に対する多くのセキュリティ教育実績を持つ林憲明にその秘訣を聞きました。

セキュリティ関連のコミュニティや当社主催の意見交換会などに参加すると、各企業のセキュリティ担当者の方とお話する機会があります。

その中で多くの方が言及される悩みの1つとして「色々と社内向けにセキュリティ教育を進めてはいるものの、そもそも一般社員がセキュリティに興味を持ってくれない」という課題があげられます。

そこで今回の記事では、関東管区警察局のサイバーセキュリティアドバイザーなどを担当し、トレンドマイクロ セキュリティ・ナレッジ&エデュケーション・センターにおいて多数の講師経験を持つ「林憲明」にセキュリティ教育の秘訣を探るべくインタビューを実施しました。

セキュリティ教育の際は、受講者のレディネス*(教育の前提となる知識や経験)を意識せよ

*補足:レディネスとは、なにかを学習する際に、前提となる心身の準備状態を指します。ここでは、セキュリティ教育に対する学習意欲や前提となる能力を含みます。

インタビュアー:これまでのどのような組織へセキュリティ教育を実践されてきましたか?

林:幅広く色々な組織へ行ってきました。学生から企業まで実施したことがありますし、公共系の機関などに対しても情報提供を行っていました。

インタビュアー:今回多くの方が、セキュリティ教育の方法に悩んでいる、という状況を受けてお話を伺っていますが、過去に教育上苦労した点や気を付けていた点はありますか?

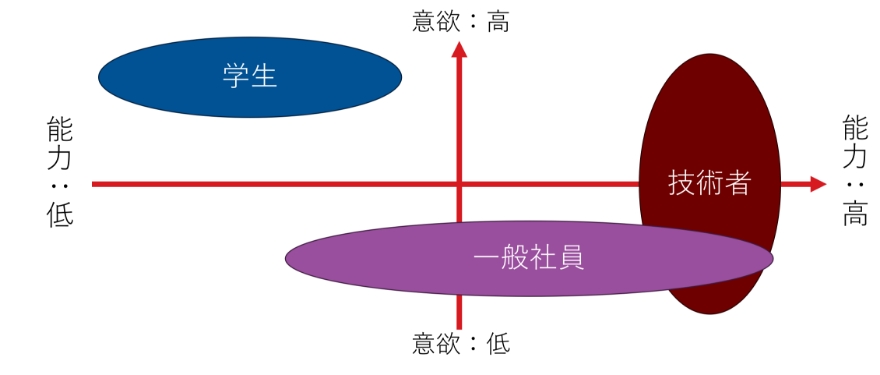

林:苦労したというわけではないですが、受講者ごとにレディネスが違うという点は意識して実施してきました。

例えば学生に教える場合、学生達の持つ学習の意欲は非常に高い。またコンピューターサイエンスやクラウドネイティブなどといった最新の技術に関する知見が豊富です。一方で彼らは業務でITを学んできたわけではないので、IT業務上の課題への意識や、オンプレ環境など旧来のITの知識や歴史に関する情報は持っていません。そういった背景からITやセキュリティ技術を使った課題解決能力は培われていないものの、ITを基礎から学べる意欲があるので、基礎的な知識も含めて、自ら能動的に学びに行けるように設計した「アクティブ・ラーニング」形式による講義を推進しています。その一例として、講義前に事前学習できるビデオ教材(予習)などを提供し講義当日(対面)は事前に得た知識をアウトプットする場を確保してあげることで、学習の順序を反転させた「反転学習(Flipped Learning)」を採用しています。

そして、今回のメインのテーマになる、社会人を相手にした教育を行う場合についてですが、社会人は学生と比べると学習内容そのものよりも課題解決を強く好む傾向があります。それがゆえに仕事や個人の生活に直接関連の薄い基礎的な内容や自分が学びたい範囲外の内容はおろそかにしがちな傾向にあります。また会社や上司から『セキュリティ教育を受けろと言われたからきた』という受動的な意識の方もおり、学生に比べるとモチベーションの点で課題があるケースがあります。

インタビュアー:なるほど、業務で培われた能力があるからこそ、基礎的な部分はすでにできていると思いがちなのですね。今回の一般社員がセキュリティになかなか興味を持たない、という本題のテーマについてお聞きしたいのですが、社会人の方向けにはどのような教育を行うのでしょうか?

林:社会人においてもレディネスの違いを意識し、実施方法を工夫します。大まかに言えば社会人でセキュリティ教育を学ぶ人は、日常的にIT系の業務を主とするエンジニアリング部門などの『技術者』と日頃ITを扱うことがメインの業務ではない営業やマーケティングなどの『一般社員』の2つに分かれます。

技術者の場合、教育を通して能力を向上することが目的であり、他者からの指示で参加しているとしても、業務において向上すべき点を抱えています。彼らの場合、今回の教育内容が彼らの業務の課題解決に結びつくものであるという事、つまり『明日からすぐに使えるもの』であることを強調し、モチベーションを高め、能力開発につなげます。

一方で一般社員の場合、セキュリティに関連するリテラシー教育が主となり、その目的はサイバーセキュリティに対する意欲そのものを高めることになります。そこで、参加者の失敗または成功経験について発言させる機会を設けたり、シナリオベースのケーススタディを提示することで考える機会を設けることで、セキュリティというものが受講者の業務に関連しているものであるという事を強調し、当事者意識を持たせることに注力します。この当事者意識や自分ごと、というのがセキュリティ教育において非常に重要な部分です。

社員はセキュリティ教育に興味がないのか?

インタビュアー:常に参加者のレディネス、意欲や能力を意識しつつ、それぞれに合わせて自分事と思っていただける点を強調することが重要という事ですね。では、一般従業員に興味を持ってもらうという点でもレディネスを意識するということが重要なのでしょうか。

林:私の意見では、セキュリティ教育に興味を持たせる、という点に関しては程度の差はあれど、セキュリティに興味のない人はいないと思っています。サイバーセキュリティはよく物理のセキュリティにも例えられますが、自分の家の鍵の安全性に興味のない人はいないですよね?ITの世界においても各々で設定するパスワードには工夫を凝らしたりしている。利便性との兼ね合いで簡単なパスワードを設定していることもありますが、それは興味がない、ということとは別の次元の話だと考えています。

インタビュアー:確かにそうですね。私もパスワードなどは、複雑なものを設定する煩わしさはありますが、安全性を考えて複雑なものを設定したりしています。それはセキュリティ会社に勤めているからというわけではなく、学生や前職のころからそうしていました。

林:そうですね、なのでセキュリティ教育に興味を持ってもらえない、という捉え方は成果が出ないことの言い訳に使われてしまう危険があります。基本的に誰でも、何かを強制されるのは煩わしいし、忙しい中でタスクが増えることは望んでいません。よくあるセキュリティのチェックリストなど、これは何のためにやっているんだろうという気持ちが解消されないとモチベーションは発揮できません。つまり潜在的にほとんどの人はセキュリティに対する興味やモチベーションは持っていて、その上でセキュリティ教育の成果が出ないとしたら伝え方に問題があるということです。

インタビュアー:では伝え方としてどういった点に問題があるのでしょうか。

林:先ほど受講者ごとのレディネスに合わせて強調するポイントを変える、と言いましたが本質的には相手が誰であれ重要な点は一緒です。『自分ごと』として捉えさせることです。会社の決まりで受講していて、目的がよくわかっていないとか、群集心理で無意識的に手抜きをしている、つまり傍観者の立場をとっているなどといったケースは多々ありますが、まずはその認識を修正する必要があります。先ほどの自分の家の鍵の話と一緒で、セキュリティ教育の内容に関して自分が当事者だという意識があれば、自然に興味を持つことに繋がります。

セキュリティ教育のモチベーションを上げる秘訣

インタビュアー:まさにその参加者に自分ごととして捉えさせることが、多くのセキュリティ担当者が苦慮している点だと思います。そこについてはどのような方法が推奨されますか?

林:セキュリティに関連する活動の影響を見える化、または承認することが有効です。単発のセキュリティ教育の仕方をどうこうすることよりも、業務の中で行ったセキュリティに関する自分の行動が組織の為になっている、ということを承認し成果を実感させることが、セキュリティを自分ごととして認識する結果に繋がりやすいです。具体的な事例でお話すると、とある会社が自社でブランディングしたマスコットキャラクターのノベルティグッズを提供していました。しかし、そのキャラクターの人気が大きかったため、類似の模造品販売やキャラクターの無許可利用が散見される現象が起きました。これは明確な著作権侵害に当たります。そこでその会社は自社員が侵害品を見つけた場合に報告する窓口を作りました。社員は日常生活や業務の中で侵害品を見つけるたびに窓口へ報告し、窓口側では報告件数を見える化するとともに、報告のあった侵害品を提供する会社に連絡を行うなどの対応を実施し、その成果をフィードバックしました。会社としては自社の大切なブランドを守るという活動を一丸となって実施できた上に、著作権侵害に対する社員のリテラシーが大きく向上した、という事例です。これは例えば、対応として製品を担当する部署に対応を丸投げしていた場合、著作権侵害とやらで〇〇の部署が大変らしい、と多くの社員が他人事のまま終わっていた可能性があります。繰り返しになりますが、この件が全社員に関連する事柄であることを明示するとともに、社員自身の活動が会社にとって良い影響にもたらしているということが実感できる仕組みを作った結果、著作権侵害の重要性を社員自らが自分ごとして実感できたという点で素晴らしい事例と言えます。

インタビュアー:なるほど、『承認』というと申請を許可するもののようなイメージが強いですが、ここでは成果を認めることや活動結果を受け止めてフィードバックを行うという意味ですね。お話しいただいた成功事例はセキュリティに置き換えるならば、フィッシングメールが来た際に報告する制度を作って、社員から報告があった後には、あなたの報告のおかげで会社の安全が保たれましたよ、ということをフィードバックしたり、報告結果を集計して明確な成果として会社が取り上げたりすること、が当てはまるでしょうか。

林:その通りです。セキュリティにおいても影響を実感して自分ごとになった人が、潜在的に持っていたモチベーションを発揮することができます。よくセキュリティ教育は受講率などが成果として報告されがちですが、ここも受講率ではなく、受講前後のアクション率に焦点を当てたほうが社員の自分ごととしての実感は深まると思います。例えばフィッシング訓練のメールであれば訓練メールに対する「開封率」、「クリック率」、「フォーム入力率」など、「XXするべからず」を達成した指標のみに注力するのではなく、疑わしきメールを社内窓口に報告するという対応フローを遵守した従業員の割合を示す「報告率」に重きをおくべきです。それらの数値が見える形で返ってくるだけでも、今回適切に報告して意味があったんだと社員が実感することに繋がります。

セキュリティ教育がうまくいってる組織はどんな組織?

インタビュアー:私が参加したセキュリティ関連のコミュニティでは、セキュリティ教育をゲーム化して参加意欲を高めています、という話がありました。これについては効果があると思いますか?

林:トレンドマイクロでもボードゲームやデジタルゲームといったコンテンツを提供していますが、そもそもの参加者のレディネスが低い場合、あまり本質的な効果はないと感じています。もちろんエンタメ化することによって学習という行為自体の敷居は下がりますが、ちゃんと実務に活かせる知識や能力を持って帰れるかという観点では、そもそもの学習意欲が形成されていることの方が注力すべき点であると考えます。

インタビュアー:ありがとうございます。今後私がセミナー等で同じ悩みを持つ方がいらっしゃった場合先ほどの事例など紹介したいと思います。最後に、セキュリティ教育がうまくいっている組織とそうでない組織の差として、コレといったものがあれば教えてください。

林:基本的に先ほどの話で言う一般社員側、いわゆるビジネス部門にセキュリティのリーダーがいる組織はうまくいっていると感じます。海外だとセキュリティチャンピオンなどと呼ばれますが、ビジネス部門側にセキュリティを推進する担当者を設定し、その担当者とリスク管理部門が意見交換を行う体制が望ましいです。

リスクの発生源は常にビジネスの現場にあります。セキュリティチャンピオンは、業務プロセスの中で発生する課題を旗振り役として対応を行います。セキュリティ適用がうまくいっていない組織では、セキュリティ運用部門がある施策に対し、それは危険だからやってほしくないといいます。一方でビジネス部門側はそれをやらなければビジネスは進まないといいます。アライメントがとれず、組織内で対立構造として表面化することすらあります。

こうした状況においてセキュリティチャンピオンが救世主になり得ます。ビジネス部門とリスク管理部門との橋渡し役を担い、双方が歩み寄ることができる現実的な落とし所を導けるということです。これはちょっと考えてみれば当然のことです。以前から同じ志でビジネスに取り組んできた仲間が、提案してきたセキュリティのベストプラクティスです。チームとしてその声に耳を傾けてみようという動きはとても自然な状況といえます。

一方で、同じ施策をリスク管理部門が提案してきた場合、本来行いたいビジネス部門側の目的に沿って作成された施策ではない可能性があるため、優先して対応が行われない問題が生じることがあります。だからこそ信頼関係がすでに構築されているチームメンバーの中にセキュリティを推進するリーダーを備えることが重要といえます。これがセキュリティを強化する上で効果的な施策となります。

インタビュアー:そうですね。確かに、業務的な優先度がわかっている同じ部門の人から指摘された方が、自身のビジネスに関わることだと思えますよね。セキュリティチャンピオンを立てるという考え方は、教育以外の面でもセキュリティにとってよい影響をもたらしそうですね。

さて今回は、セキュリティ教育の工夫のポイントについてトレンドマイクロ内外でセキュリティ教育経験を多数持つ林にインタビュー形式で伺いました。筆者自身、新入社員時代などセキュリティ教育はこなせばいいもの、という認識で取り組んでいたことが多くありました。たまたま自身が関係する顧客がサイバー攻撃被害に遭ったことから、サイバーセキュリティの世界に興味を持ちました。これも今思えばセキュリティが自分ごとになった瞬間だったと思います。途中に群集心理といったコメントもありましたが、積極的でないように見える社員は、自分ではない誰かが対応するという意識を知らず知らずのうちに持ってしまっているのかもしれません。林から述べられている適切なフィードバックや成果の見える化によってそれらの意識を無くしていく試みが推奨されます。

本稿がセキュリティ教育にお悩みの担当者様にとって本記事が少しでもヒントになれば幸いです。

関連記事:

・SANSの調査に見るセキュリティチーム(SOC)をめぐる4つの課題とは?

・セキュリティ専門企業の社内セキュリティ監視・運用人材確保戦略~採用者編~

Security GO新着記事

「健康総合企業のタニタ」に聞く、サイバーリスク対応のツボ

(2026年3月18日)

「情報セキュリティ10大脅威 2026」~最新の脅威動向と対策

(2026年3月17日)