- About Trend Micro

- プレスリリース

- 2024年上半期サイバーセキュリティレポートを公開

2024年上半期サイバーセキュリティレポートを公開

~国内のランサムウェア被害、データセンターの侵害が継続して発生~

2024年9月19日

トレンドマイクロ株式会社(本社:東京都新宿区、代表取締役社長 兼 CEO:エバ・チェン 東証プライム:4704、以下、トレンドマイクロ)は、日本国内および海外における最新の脅威動向を分析した報告書「2024年上半期サイバーセキュリティレポート」を本日公開したことをお知らせします。

「2024年上半期サイバーセキュリティレポート」全文はこちら

2024年上半期(1月~6月)脅威動向

■国内のランサムウェア被害、データセンターの侵害が継続して発生

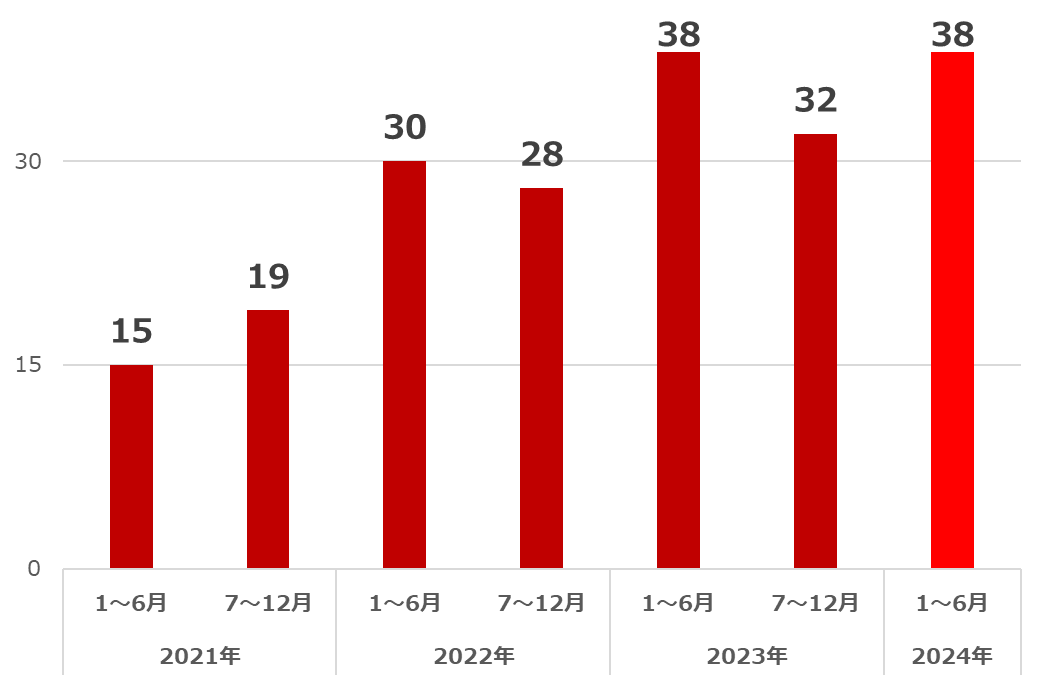

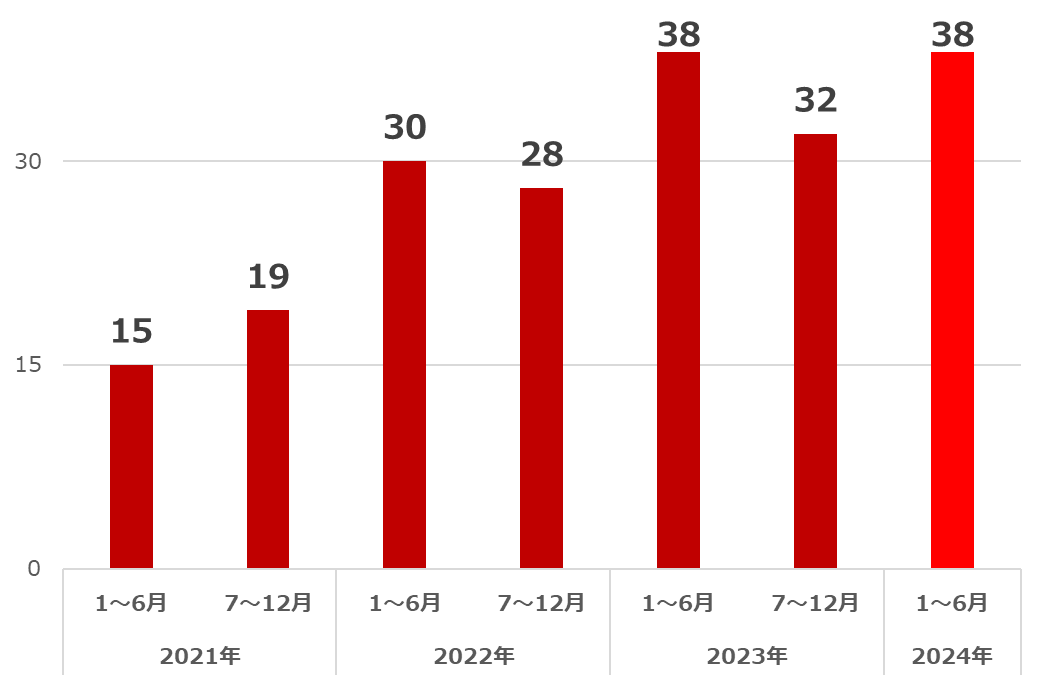

2024年上半期に、海外拠点での被害も含めて国内法人組織が公表したランサムウェア被害は38件となりました。これは過去最多となった2023年と同じ状況と言えます(図1)。国内で最も注目された事例が6月に発生した株式会社KADOKAWAの被害です。本事例は、2023年に被害が発生したクラウドサービス「社労夢」、および「名古屋港統一ターミナルシステム」と同様に、データセンター内に構築したシステムが被害を受けました。データセンターのプライベートクラウドはどこからでも遠隔で管理することが可能ですが、そのための遠隔アクセスの経路が逆手に取られ、侵害を許している図式となっています。データセンターの侵害が継続して発生している事実から、データセンター上のプライベートクラウドサービスも攻撃者にとっては侵入可能なネットワーク、つまりアタックサーフェス(攻撃対象領域)の1つであることを示しています。法人組織は、クラウド環境もアタックサーフェスの1つであることを認識し、リスク管理を行っていく必要があります。

また、5月に発生した株式会社イセトーの被害は、同社に業務委託していた全国の自治体や企業に関する情報漏洩にもつながり、被害の影響範囲が拡大しました。本事例は、業務上の関係性を経由してサイバー攻撃被害が拡大するサプライチェーンリスクの中でも、情報の受け渡しが発生する「データ・サプライチェーンリスク」に該当します。個人データを取り扱う委託業務が発生する場合は、適切な委託先の選定や委託契約の締結、委託先における個人データの取扱状況の把握に加えて、定期的な監査や対応内容、ルールの見直しを運用後も継続して実施することが重要です。

図1:国内組織が公表したランサムウェア被害件数推移(海外拠点での被害も含む)

※トレンドマイクロが公表内容を元に整理

■情報漏えい等のリスクが高いクラウドアプリケーションへのアクセスがリスクイベントとして最多

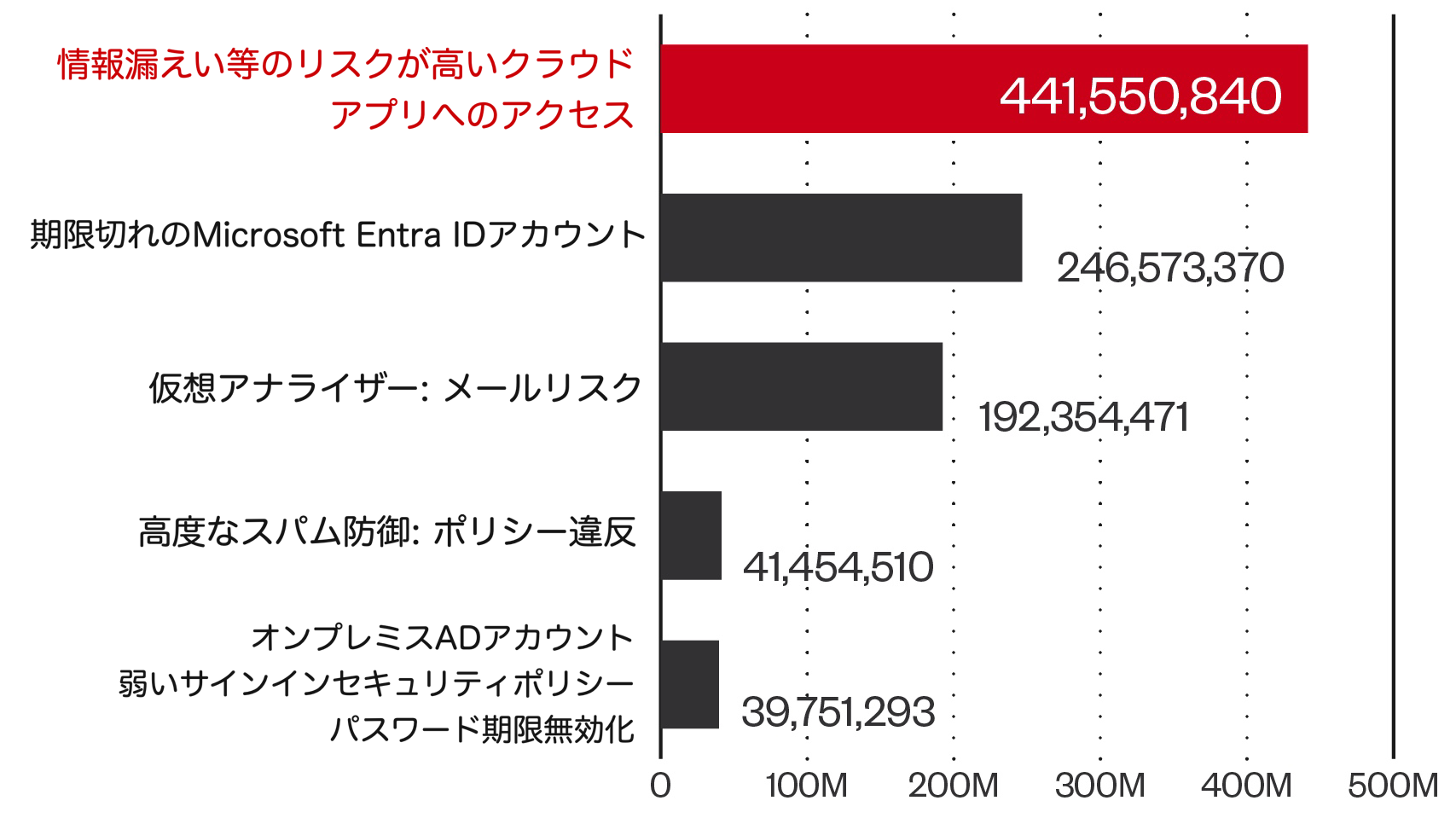

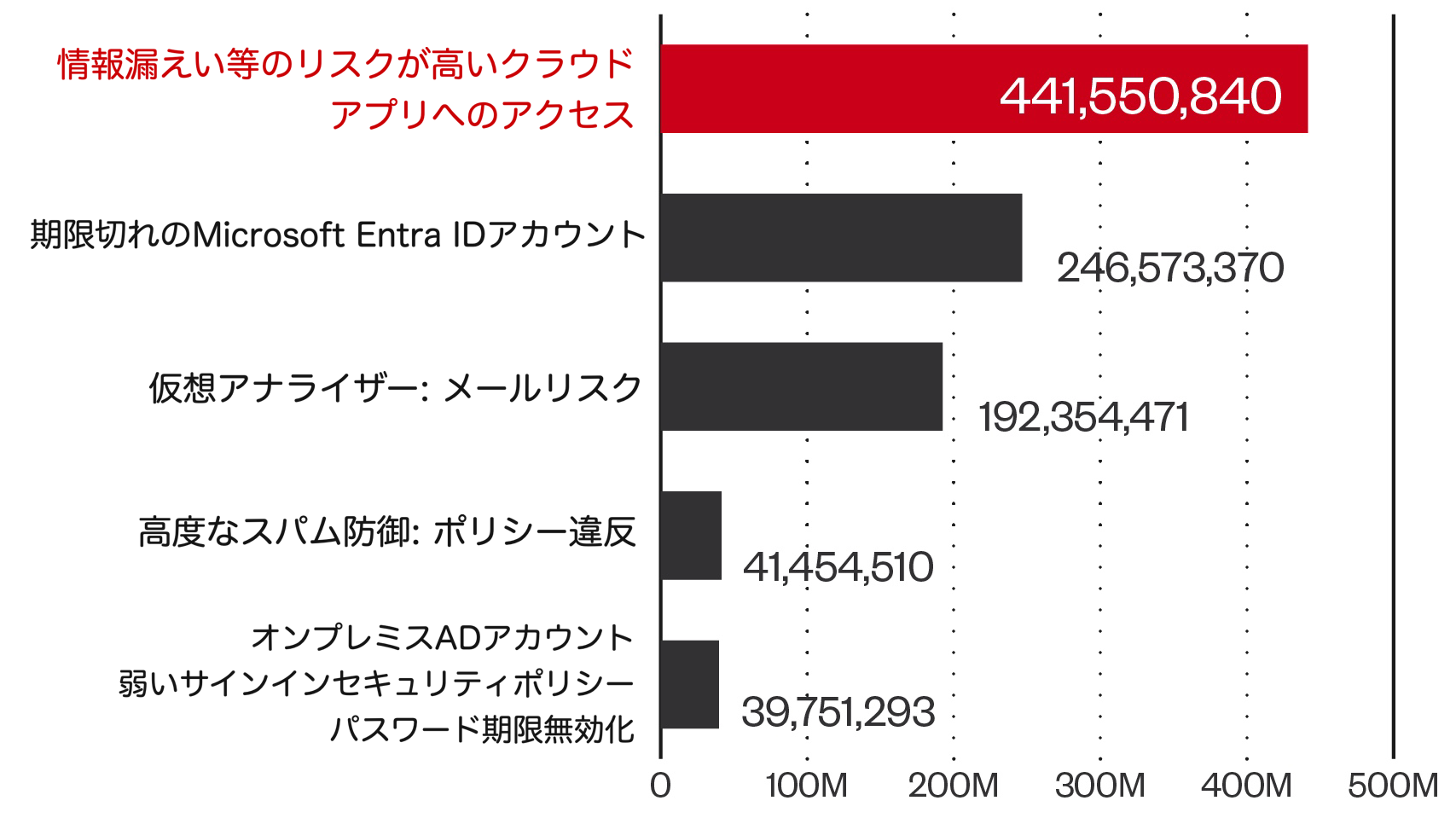

統合サイバーセキュリティプラットフォーム「Trend Vision One」が、サイバー攻撃が成功する可能性と潜在的な影響の2つの要因をもとにイベントのリスクレベルを判定したところ、2024年上半期にグローバル全体で最も検知されたリスクイベントは、「情報漏えい等のリスクが高いクラウドアプリケーションへのアクセス(441,550,840回)」となり、次いで高い数値となった「期限切れのMicrosoft Entra IDアカウント(246,573,370回)」と比較して、約2倍の検知数となりました(図2)。情報漏えい等のリスクが高いクラウドアプリケーションは、コンプライアンスへの準拠状況や実装されているセキュリティ機能などから判定します。近年クラウドインフラを標的としたサイバー攻撃が起こっている中、情報漏えい等のリスクが高いクラウドアプリケーションは、不正アクセスやデータ消失、サービス停止のリスクが相対的に高いといえます。法人組織のセキュリティ担当者は、クラウド環境へのリスクを継続的に検出し、潜在的な脅威に対して常に先手を打ち、警戒を怠らないことが求められます。加えて、利用者アカウントの乗っ取りに対しては、多要素認証(MFA)の導入や、ユーザとアプリケーションには必要最小限の権限のみを付与すること、不適切な設定や権限、認証情報の定期的な確認を行うことも重要です。

図2:検知されたリスクイベントトップ5(2024年1月〜6月)

■サイバー犯罪に悪用されるAI技術

サイバー犯罪者によるAIモデルの悪用が進んでいます。2024年上半期、サイバー犯罪者が独自の大規模言語モデル(LLM)の開発から、既存LLMに対しプロンプトインジェクションなどを行うことで、AIサービスに不適切な回答をさせる「ジェイルブレイク(Jailbreak)」に活動領域を移行していることが分かりました※1。特に、「ジェイルブレイク」をサービスとして提供する「ジェイルブレイク・アズ・ア・サービス(Jailbreak-as-a-service)」を確認しています。一般的にLLMを用いたサービスは、反倫理的な内容や悪意あるプロンプトを拒否するルールが実装されています。しかし、AIモデルに対し、本来の目的を超えた特定の「役割(サイバー犯罪の専門家など)」を演じさせるロールプレイングや、「もしこういうシナリオだったら」といった仮説的質問により、暗示的に不正な回答を引き出す手口も確認しています。「ジェイルブレイク・アズ・ア・サービス」はこのような不正な操作を一般利用者に提供するサイバー犯罪のビジネスモデルです。

また、フィッシングメールやディープフェイクといった詐欺行為への悪用も確認しています。海外では、ビデオ会議内でディープフェイクを使用して最高財務責任者(CFO)になりすまし、数十億円を送金させる事件が発生しました※2。法人組織は、ディープフェイクを使った詐欺や虚偽情報のリスクにさらされています。送金など重要な指示への対処は、1人の判断で行わず二重の確認を必須にするなど、社内プロセスの厳格化が必要です。また、情報を示すコンテンツだけでなく、その文脈や、やり取りに違和感がある場合にも、情報の発信元を確認したり、複数の情報源の比較を行うことで、正確な情報を選別することが求められます。

※1 プロンプトインジェクションとは、AIサービスに不正な指示を入力し、開発者にとって想定外の動作を起こさせることを指し、ジェイルブレイクとは、プロンプトインジェクションを行うことで、AIサービスに不適切な回答をさせることを指します。

※2 海外事例「CFO(最高財務責任者)になりすまして2500万米ドルを送金させたディープフェイク技術」

- 2024年9月19日現在の情報をもとに作成したものです。今後、内容の全部もしくは一部に変更が生じる可能性があります。

- TREND MICROおよびZero Day Initiativeはトレンドマイクロ株式会社の登録商標です。各社の社名、製品名およびサービス名は、各社の商標または登録商標です。