RANSOM_MAGICIAN.THEBHAH

Ransom:MSIL/Ryzerlo.A (Microsoft), HEUR:Trojan.Win32.Generic (Kaspersky)

Windows

Tipo de grayware:

Ransomware

Destrutivo:

Não

Criptografado:

Não

In the Wild:

Sim

Visão geral

Lädt eine Datei von einer bestimmten Adresse (URL) herunter und benennt sie vor dem Speichern im betroffenen System um.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Detalhes técnicos

Installation

Schleust die folgenden Dateien ein und führt sie aus:

- %Desktop%\p{Random number}h.exe - detected as Ransom_CRYPTEAR.SM0

Prozessbeendigung

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgeführt werden:

- Explorer.exe

Download-Routine

Lädt Dateien von einer bestimmten Adresse (URL) herunter und benennt sie vor dem Speichern im betroffenen System um.

- https://{BLOCKED}an22.co.nf/demand/demands.jpg

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Profile%\ransom.jpg

(Hinweis: %User Profile% ist der Ordner für Benutzerprofile des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername} unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername} unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername} unter Windows 2000, XP und Server 2003.)

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://{BLOCKED}an22.co.nf/panell2020/createkeys.php - generates unique key for infected machine

- http://{BLOCKED}an22.co.nf/panel2020/savekey.php - saves machine name as well as unique identifier

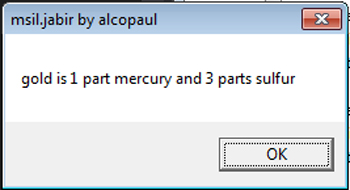

Zeigt die folgenden Meldungen an:

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Dateien erkennen und deaktivieren, die als RANSOM_MAGICIAN.THEBHAH entdeckt wurden

- Für Windows 98 und ME Benutzer: Der Windows Task-Manager zeigt möglicherweise nicht alle aktiven Prozesse an. Verwenden Sie in diesem Fall einen Prozess-Viewer eines Drittanbieters, vorzugsweise Process Explorer, um die Malware-/Grayware-/Spyware-Datei zu beenden. Dieses Tool können Sie hier. herunterladen.

- Wenn die entdeckte Datei im Windows Task-Manager oder Process Explorer angezeigt wird, aber nicht gelöscht werden kann, starten Sie Ihren Computer im abgesicherten Modus neu. Klicken Sie auf diesen Link, um alle erforderlichen Schritte anzuzeigen.

- Wenn die entdeckte Datei nicht im Windows Task-Manager oder im Process Explorer angezeigt wird, fahren Sie mit den nächsten Schritten fort.

Step 4

Diese Datei suchen und löschen

Step 5

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als RANSOM_MAGICIAN.THEBHAH entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!