RANSOM_CRYBRZ.THFDAAH

Ransom:MSIL/Ryzerlo.A (Microsoft), HEUR:Trojan.Win32.Generic (Kaspersky), Ransom.HiddenTear (MalwareBytes)

Windows

Tipo de grayware:

Ransomware

Destrutivo:

Não

Criptografado:

Não

In the Wild:

Sim

Visão geral

Detalhes técnicos

Installation

Schleust die folgenden Dateien ein:

- %Desktop%\SUA_CHAVE.html - infection marker

(Hinweis: %Desktop% ist der Ordner 'Desktop' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %System Root%\{User Name}\Rand123\local.exe

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Erstellt die folgenden Ordner:

- %System Root%\{User Name}

- %System Root%\{User Name}\Rand123

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Andere Systemänderungen

Ändert die folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%System Root%\{User Name}\ranso4.jpg"

(Note: The default value data of the said registry entry is {User preference}.)

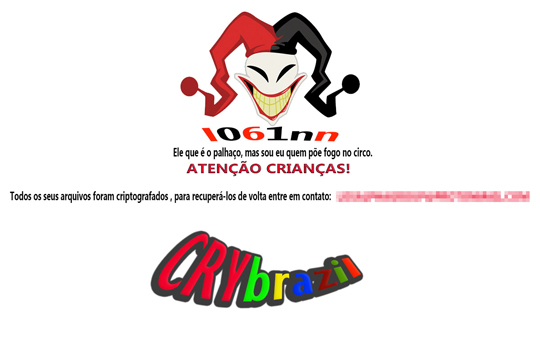

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Download-Routine

Öffnet die folgenden Websites, um Dateien herunterzuladen:

- http://{BLOCKED}.{BLOCKED}p.blogspot.com/-11m8rWaFmWs/WuhochGTK0I/AAAAAAAAFTY/VkbbVhxYZDgW_jlbQ5lPbV8AEhyd4ihgQCK4BGAYYCw/s1600/ranso4.jpg

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %System Root%\{User Name}\ranso4.jpg - Ransom Note

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Datendiebstahl

Folgende Daten werden gesammelt:

- Machine Name

- User Name

Entwendete Daten

Sendet die gesammelten Daten über HTTP-POST an den folgenden URL:

- http://{BLOCKED}3r2213122c1cxdsxsd.{BLOCKED}x.com/crybrazil/write.php?info={Machine Name}-{User name}_732%20AA151257B1462D642E7E21FF9C80F83CAF043C3572D5ED59BD283D20641E3C9D

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Diesen geänderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: Wallpaper = "%System Root%\{User Name}\ranso4.jpg"

To: Wallpaper = "{User Preference}"

- From: Wallpaper = "%System Root%\{User Name}\ranso4.jpg"

Step 4

Diese Ordner suchen und löschen

- %System Root%\{User Name}

Step 5

Diese Datei suchen und löschen

- %Desktop%\SUA_CHAVE.html

Step 6

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als RANSOM_CRYBRZ.THFDAAH entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!