O que é Identity Threat Detection and Response (Detecção e Resposta a Ameaças de Identidade - ITDR)?

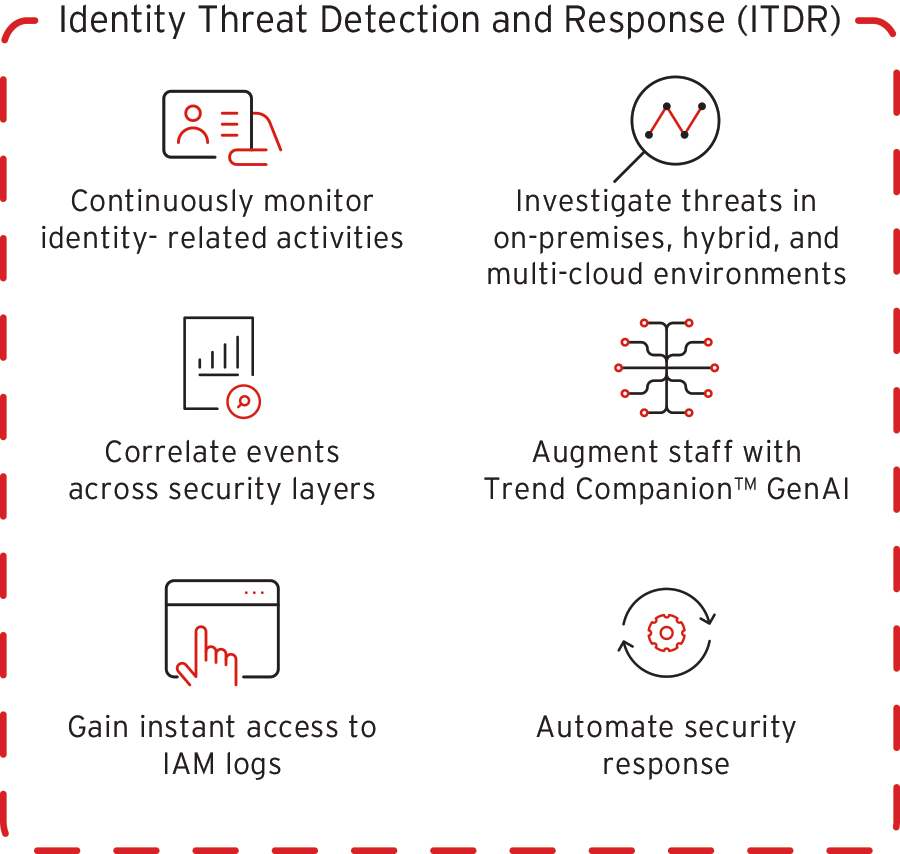

Identity Threat Detection and Response (ITDR) é uma abordagem de cibersegurança focada em identificar e mitigar ameaças relacionadas à identidade, protegendo entidades e identidades digitais contra acesso não autorizado e fornecendo detecção proativa confiável de ameaças.

ITDR vs. XDR vs. EDR

Identity threat detection and response (ITDR)

O Identity Threat Detection and Response, ou ITDR, concentra-se em ameaças relacionadas à identidade, visando áreas como roubo de credenciais, uso indevido de privilégios e outros problemas baseados em identidade. Ele oferece uma camada adicional de segurança ao se integrar aos sistemas de Identity and Access Management (Gerenciamento de Identidade e Acesso - IAM).

Extended detection and response (XDR)

O Extended Detection and Response, ou XDR, oferece recursos de detecção e resposta a ameaças em toda a infraestrutura de uma organização, incluindo endpoints, servidores, workloads em nuvem e redes. Enquanto o XDR visa unificar e correlacionar dados em diferentes ambientes para melhor detecção de ameaças, o ITDR restringe seu foco especificamente a ameaças de identidade.

Endpoint detection and response (EDR)

O Endpoint Detection and Response, ou EDR, trabalha para detectar e responder a ameaças direcionadas a dispositivos de endpoint, como laptops, desktops ou servidores. Ao contrário do ITDR, que lida com identidades, o EDR se concentra exclusivamente em dispositivos de endpoint e não fornece insights abrangentes sobre ameaças baseadas em identidade.

Principais diferenças e casos de uso

Aspecto |

ITDR |

XDR |

EDR |

Foco |

Ameaças de identidade e acesso |

Infraestrutura de TI |

Dispositivos de endpoint |

Tecnologia |

Análise de identidade e integração de IAM |

Correlação multicamadas |

Monitoramento e análise de endpoint |

Principais características |

Análise de usuários e MFA |

Detecção centralizada de ameaças |

Detecção de ameaças de endpoint |

Casos de uso |

Prevenção de roubo de identidade e ameaças semelhantes |

Visibilidade abrangente de ameaças |

Detecção de ransomware em endpoints |

Como funciona o ITDR

Os sistemas ITDR funcionam monitorando atividades de identidade e identificando qualquer coisa que possa revelar agentes mal-intencionados. Eles coletam registros relacionados à identidade e usam algoritmos especiais para detectar comportamentos estranhos também.

O Machine learning e a inteligência artificial também são componentes importantes do ITDR. Eles podem ajudar a facilitar a detecção de ameaças por meio do aprendizado adaptativo. Algoritmos podem classificar grandes conjuntos de dados para encontrar padrões e criar alertas para qualquer atividade suspeita em tempo real.

O processo ITDR em si começa com o monitoramento de anomalias relacionadas à identidade e sua perseguição em tempo real. Quando uma atividade suspeita é sinalizada, as ferramentas ITDR podem gerar alertas automaticamente para também enviar uma resposta. Isso alerta a equipe de segurança sobre o que está acontecendo e inicia uma série de ações automatizadas.

O ITDR integra-se com estruturas de segurança existentes, como IAM, EDR e XDR, para criar uma abordagem de segurança em camadas. Isso permite que o ITDR crie alertas ricos em contexto e estenda seus recursos por todo o ecossistema de TI para um sistema de detecção de ameaças mais eficaz.

Benefícios e principais recursos do ITDR

O ITDR aprimora a postura de segurança de uma organização trabalhando proativamente para identificar ameaças. Isso pode reduzir significativamente o tempo necessário para detectar e mitigar ataques. Ao abordar esses tipos de ameaças em tempo real, o ITDR pode impedir que os invasores escalem ou obtenham acesso mais profundo à rede. Muitas ferramentas de detecção mais tradicionais podem gerar muitos falsos positivos, o que pode ser difícil de filtrar. Em vez disso, o ITDR utiliza IA para distinguir entre usuários legítimos e ameaças reais. Isso deixa as equipes abertas para lidar com ameaças reais.

O ITDR pode conseguir isso por meio de monitoramento em tempo real, respostas automatizadas e análises detalhadas. O monitoramento em tempo real ajuda a rastrear atividades em cada ambiente e respostas automatizadas ajudam a mitigar riscos bloqueando contas comprometidas e usando análises para detectar anomalias.

As organizações que adotam o ITDR também podem se beneficiar da postura geral de segurança mais forte que ele proporciona, bem como da redução de incidentes relacionados à identidade. É especialmente valioso em ambientes com uma superfície de ataque crescente, como organizações que estão migrando para a nuvem. Ao focar em identidades, o ITDR pode oferecer melhor visibilidade e controle sobre como as identidades são usadas e gerenciadas. Isso pode levar a menos violações, tempos de resposta a incidentes mais rápidos e melhor conformidade.

Estratégias de ITDR

Uma estratégia de ITDR bem-sucedida deve incluir elementos como monitoramento abrangente de identidade, opções de autenticação e uma variedade de ações de resposta automatizadas. Incorporar ITDR em um roteiro de cibersegurança significa configurar defesas proativas contra ameaças baseadas em identidade.

O ITDR deve estar alinhado com a estratégia geral de cibersegurança da organização em vez de ser isolado. Dessa forma, ele pode dar suporte a objetivos adicionais, como redução de riscos e manutenção da conformidade. Para qualquer implementação bem-sucedida e gerenciamento contínuo do ITDR, as organizações devem dar visibilidade total a cada tipo de identidade, incluindo funcionários, contratados e outros.

O monitoramento de identidade em tempo real é importante para detectar ameaças à medida que elas surgem. O ITDR também pode ser integrado a outras ferramentas de segurança, como IAM, SIEM e EDR, para melhor visibilidade e opções de resposta.

O cenário em evolução do ITDR

O ITDR é uma ferramenta essencial para organizações que desejam proteger seus ativos digitais em um cenário de ameaças cada vez mais complexo. Ao focar na identidade, o ITDR pode garantir uma proteção mais abrangente em ecossistemas focados em identidade.

Empresas e organizações devem adotar práticas de ITDR para se manterem à frente quando se trata de crimes cibernéticos. Implementar o ITDR é um grande passo proativo em direção a uma infraestrutura de identidade segura e resiliente que pode ajudar a proteger credenciais e muito mais.

O papel da identidade na segurança cibernética só tende a crescer com mais serviços e a se tornar orientado pela identidade. A paisagem está sempre mudando, o que é importante lembrar. O futuro deve ser sempre mantido em mente, considerando esse fato. Para organizações que desejam melhorar sua estrutura de segurança, o ITDR pode ser um grande trunfo para sua estratégia de defesa geral.

Artigos Relacionados

Trend 2025 Cyber Risk Report

De Evento a Insight Explorando um Cenário de Comprometimento de E-mail Comercial (BEC) B2B

Compreendendo os Estágios Iniciais de Ameaças com Web Shell e VPN Uma Análise de MXDR

The Forrester Wave™: Plataformas de Detecção e Resposta de Endpoint, 2º trimestre de 2024

É Hora de Elevar Sua Solução de EDR

Uma Ameaça Silenciosa: Ferramenta Red Team EDRSilencer interrompendo soluções de segurança de endpoint

Modernizando a Estratégia Federal de Cibersegurança com o FedRAMP

Gartner® Magic Quadrant™ de 2025 para Endpoint Protection Platforms (EPP)

The Forrester Wave™: Segurança de Endpoint, 4º trimestre de 2023