Quais São os Diferentes Tipos de Phishing?

Os tipos de ataques de phishing variam de esquemas clássicos de phishing de e-mail a abordagens mais criativas, como spear phishing e smishing. Todos têm o mesmo propósito – roubar seus dados pessoais.

Quais são os diferentes tipos de ataques de phishing?

Ataques de phishing são ataques de engenharia social e podem ter uma ampla gama de alvos, dependendo do atacante. Eles podem ser e-mails genéricos de golpes à procura de qualquer pessoa com uma conta do PayPal.

O Phishing também pode ser um ataque direcionado, focado em um indivíduo específico. O invasor geralmente adapta um e-mail para falar diretamente com você e inclui informações que apenas um conhecido saberia. Um invasor geralmente obtém essas informações após obter acesso aos seus dados pessoais. Se o e-mail for desse tipo, será muito difícil, mesmo para o destinatário mais cauteloso, não se tornar uma vítima. A pesquisa da PhishMe determinou que o ransomware representa mais de 97% de todos os e-mails de phishing.

O que é spear phishing?

Pescar com uma vara pode levar a você vários itens abaixo da linha da água – um linguado, um alimentador de fundo ou um pedaço de lixo. Pescar com uma lança permite que você selecione um peixe específico. Daí o nome.

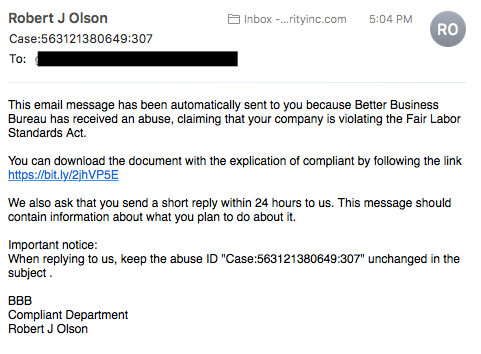

O spear phishing tem como alvo um grupo específico ou tipo de indivíduo, como administradores de sistema de uma empresa. Abaixo está um exemplo de um e-mail de spear phishing. Observe a atenção dada ao setor em que o destinatário trabalha, o link de download no qual a vítima é solicitada a clicar e a resposta imediata que a solicitação exige.

O que é whaling?

O Whaling é um tipo de phishing ainda mais direcionado que persegue as “baleias” – um animal marinho ainda maior que um peixe. Esses ataques geralmente têm como alvo um CEO, CFO ou qualquer CXX dentro de um setor ou negócio específico. Um e-mail de whaling pode indicar que a empresa está enfrentando consequências legais e que você precisa clicar no link para obter mais informações.

O link leva você a uma página na qual é solicitado que você insira dados essenciais sobre a empresa, como ID fiscal e números de contas bancárias.

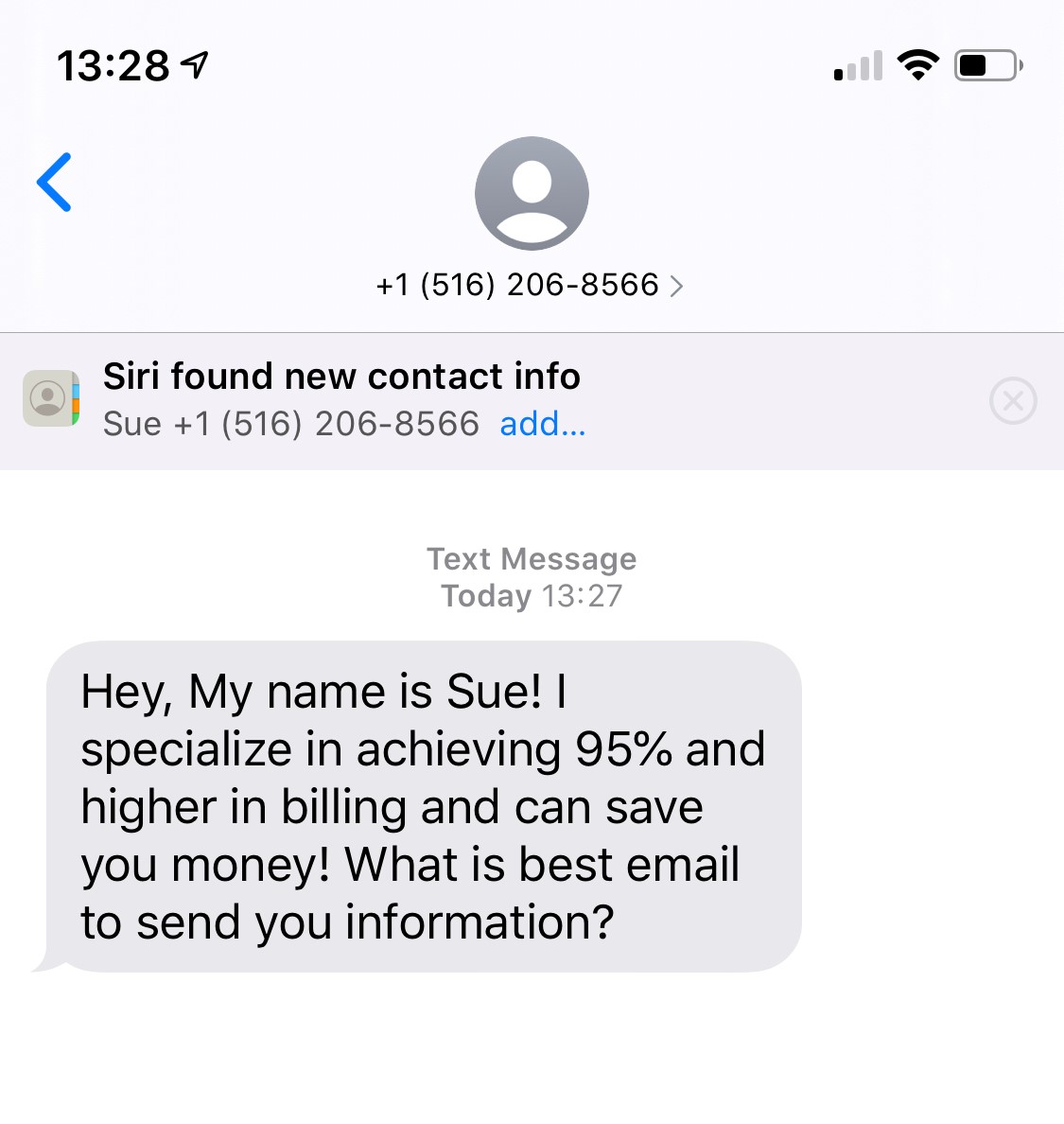

O que é smishing?

Smishing é um ataque que utiliza mensagens de texto ou serviço de mensagens curtas (SMS) para executar o ataque. Uma técnica comum de smishing é enviar uma mensagem a um telefone celular por meio de SMS que contém um link clicável ou um número de telefone de retorno.

Um exemplo comum de ataque de smishing é uma mensagem SMS que parece ter vindo da sua instituição bancária. Ele informa que sua conta foi comprometida e que você precisa responder imediatamente. O invasor pede para você verificar o número da sua conta bancária, SSN, etc. Depois que o invasor recebe as informações, o invasor tem o controle de sua conta bancária.

O que é vishing?

O Vishing tem a mesma finalidade que outros tipos de ataques de phishing. Os invasores ainda estão atrás de suas informações pessoais ou corporativas confidenciais. Este ataque é realizado por meio de uma chamada de voz. Daí o “v” em vez do “ph” no nome.

Um ataque comum de vishing inclui uma ligação de alguém que afirma ser um representante da Microsoft. Esta pessoa informa que detectou um vírus no seu computador. Em seguida, você será solicitado a fornecer os detalhes do cartão de crédito para que o invasor possa instalar uma versão atualizada do software antivírus em seu computador. O invasor agora tem as informações do seu cartão de crédito e provavelmente você instalou malware no seu computador.

O malware pode conter qualquer coisa, desde um cavalo de Troia bancário a um bot (abreviação de robô). O Trojan bancário observa sua atividade on-line para roubar mais detalhes de você – geralmente as informações da sua conta bancária, incluindo sua senha.

Um bot é um software projetado para realizar quaisquer tarefas que o criminoso queira. É controlado por comando e controle (C&C) para extrair bitcoins, enviar spam ou lançar um ataque como parte de um ataque distribuído de negação de serviço (DDoS)

O que é phishing de e-mail?

O phishing de e-mail é o tipo mais comum de phishing e está em uso desde a década de 1990. Os criminosos enviam esses e-mails para todo e qualquer endereço de e-mail que possam obter. O e-mail geralmente informa que houve um comprometimento de sua conta e que você precisa responder imediatamente clicando em um link fornecido. Esses ataques são geralmente fáceis de detectar, pois o idioma do e-mail geralmente contém erros ortográficos e/ou gramaticais.

Alguns e-mails são difíceis de reconhecer como ataques de phishing, especialmente quando a linguagem e a gramática são elaboradas com mais cuidado. Verificar a fonte do e-mail e o link para o qual você está sendo direcionado quanto a linguagem suspeita pode fornecer pistas sobre se a fonte é legítima.

Outro golpe de phishing, conhecido como sextortion, ocorre quando um criminoso lhe envia um e-mail que parece ter vindo de você. O criminoso afirma ter acesso à sua conta de e-mail e ao seu computador. Eles afirmam ter sua senha e um vídeo gravado de você.

Os criminosos afirmam que você está assistindo a vídeos adultos em seu computador enquanto a câmera está ligada e gravando. A exigência é que você os pague, geralmente em Bitcoin, ou eles vão liberar o vídeo para familiares e/ou colegas.

O que é phishing em mecanismo de pesquisa?

O phishing de mecanismo de pesquisa, também conhecido como envenenamento de SEO ou cavalo de Troia de SEO, é onde os atacantes trabalham para se tornar o principal hit em uma pesquisa usando um mecanismo de pesquisa. Clicar no link exibido no mecanismo de pesquisa redireciona você para o site do criminoso. A partir daí, os agentes de ameaças podem roubar suas informações quando você interage com o site e/ou insere dados confidenciais. Os sites de criminosos podem se passar por qualquer tipo de site, mas os principais candidatos são bancos, transferência de dinheiro, mídia social e sites de compras.

Artigos Relacionados

Pesquisas relacionadas