RANSOM_GENLOCK.A

Trojan-Ransom.Win32.Gen.eyk (Kaspersky), Trojan-Ransom.Rokku (Ikarus), RDN/Ransom (McAfee)

Windows

Malware-Typ:

Ransomware

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

Überblick

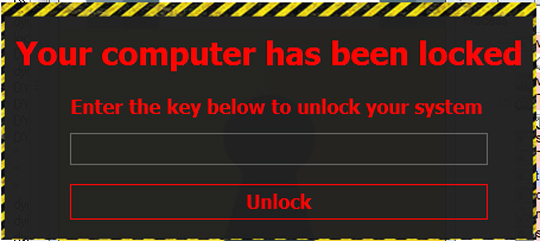

Verwendet eine Benutzerschnittstelle.

Technische Details

Installation

Schleust die folgenden Dateien ein:

- %System Root%\Users\Public\Documents\locker.lock

(Hinweis: %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Fügt die folgenden Prozesse hinzu:

- cmd.exe /c attrib +s +h "{Full Path of Malware}\{Malware Filename}.exe" /S /D /L → Changes the malware file into a hidden system file

- "C:\Program Files\internet Explorer\iexplore.exe" -nohome → disables home page of Internet Explorer

- "C:\Program Files\internet Explorer\iexplore.exe" SCODEF:3680 CREDAT:71937 → Opens Internet Explorer displaying the malware author's paypal page

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

FileLocker = "{Malware Path}\{Malware Filename}.exe"

Andere Systemänderungen

Ändert die folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%User Temp%\Srcgw45_wallpaper.jpg"

(Note: The default value data of the said registry entry is "{User Preference}".)

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = "0"

(Note: The default value data of the said registry entry is "1".)

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = "2"

(Note: The default value data of the said registry entry is "0".)

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Download-Routine

Öffnet die folgenden Websites, um Dateien herunterzuladen:

- http://i.{BLOCKED}r.com/u2ESrCW.jpg

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\Srcgw45_wallpaper.jpg → set as desktop wallpaper

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Andere Details

Verwendet die folgenden Benutzerschnittstellen:

Lösungen

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- FileLocker = "{Malware Path}\{Malware Filename}.exe"

- FileLocker = "{Malware Path}\{Malware Filename}.exe"

Step 5

Diesen geänderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: TileWallpaper = "0"

To: TileWallpaper = "1"

- From: TileWallpaper = "0"

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: WallpaperStyle = "2"

To: WallpaperStyle = "0"

- From: WallpaperStyle = "2"

Step 6

Diese Datei suchen und löschen

- %User Temp%\Srcgw45_wallpaper.jpg

- %System Root%\Users\Public\Documents\locker.lock

Step 7

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als RANSOM_GENLOCK.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 8

Desktop-Eigenschaften zurücksetzen

Nehmen Sie an unserer Umfrage teil