RANSOM_DEKFOS.A

Artemis!5A843982BB52 (McAfee); HEUR:Trojan.Win32.Generic (Kaspersky); TR/Crypt.ZPACK.Gen (Avira)

Windows

Malware-Typ:

Ransomware

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

Überblick

Technische Details

Installation

Schleust die folgenden Dateien ein:

- {Folders Containing Encrypted Files}\secret.key

- %User Temp%\BOLaoCrSE

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Fügt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgeführt wird:

- "W",9F,"",0C,"",EF,"IUzmY"

Andere Details

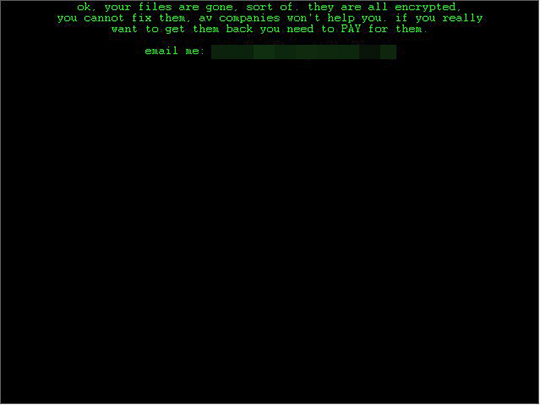

Zeigt ein Popup-Fenster mit folgender Meldung an:

Lösungen

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diese Dateien suchen und löschen

- {Folders Containing Encrypted Files}\secret.key

- {Folders Containing Encrypted Files}\READTHISHIT.txt

- %User Temp%\BOLaoCrSE

- {Folders Containing Encrypted Files}\secret.key

- {Folders Containing Encrypted Files}\READTHISHIT.txt

- %User Temp%\BOLaoCrSE

Step 5

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als RANSOM_DEKFOS.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil