TSPY_ROVNIX.YPOB

Spyware.PasswordStealer (Malwarebytes), TrojanDropper.Win32/Rovnix.P (Microsoft), Trojan-Dropper.Win32.Injector.nknu (Kaspersky)

Windows

Tipo de grayware:

Spyware

Destrutivo:

Não

Criptografado:

Não

In the Wild:

Sim

Visão geral

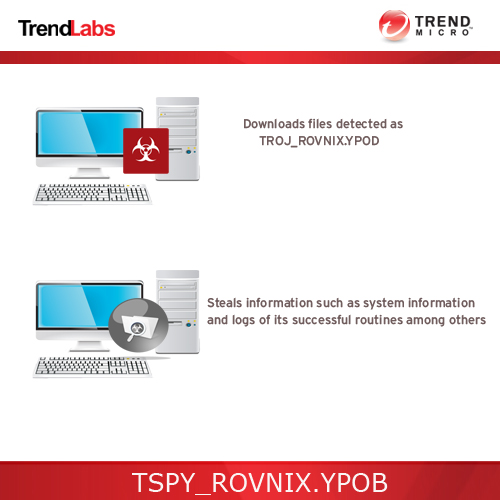

Um einen Überblick über das Verhalten dieser Spyware zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Ändert Zoneneinstellungen von Internet Explorer.

Anschließend werden die heruntergeladenen Dateien ausgeführt. Dadurch können die bösartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

Detalhes técnicos

Installation

Schleust eine Kopie von sich selbst in folgende Ordner ein, wobei verschiedene Dateinamen verwendet werden:

- "%Application Data%\BackUp{Volume ID}.exe"

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Schleust folgende Dateien/Komponenten ein:

- "%User Temp%\NTFS.sys"

- "%User Temp%\tmp{3 Random Numbers}.tmp.exe"

- "%System%\BOOT.dat"

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.. %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Fügt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgeführt wird:

- "Global\INSNTFS{Volume ID}"

- "Global\UACNTFS{Volume ID}"

- "Global\BDNTFS{Volume ID}"

Autostart-Technik

Fügt die folgenden Dienste hinzu und führt sie aus:

- %User Temp%\NTFS.sys

Service Name: "BS{Volume ID}"

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Ändert die folgenden Registrierungseinträge, um bei jedem Systemstart automatisch ausgeführt zu werden:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BackUp{Volume ID} = "%Application Data%\BackUp2326257383.exe"

Andere Systemänderungen

Fügt die folgenden Registrierungseinträge hinzu:

HKEY_CURRENT_USER\Software\Sysinternals\

C

EulaAccepted = 1

HKEY_CURRENT_USER\Software\Microsoft\

Installer\Products\B2326257383

LP = "%User temp%\L2326257383"

HKEY_USERS\.DEFAULT\Software\

Sysinternals\C

EulaAccepted = 1

Ändert die folgenden Registrierungsschlüssel:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

RSA{Volume ID} = "%System%\rundll32.exe "%Application Data%\Microsoft\Crypto\RSA\RSA{Volume ID}.dll",DllInitialize

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Disk Defragmenter = "%System%\rundll32.exe "%Application Data%\defragsvc.dll",DllInitialize"

Prozessbeendigung

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgeführt werden:

- iexplore.exe

Änderung der Startseite von Webbrowser und Suchseite

Ändert Zoneneinstellungen von Internet Explorer.

Download-Routine

Öffnet die folgenden Websites, um Dateien herunterzuladen:

- http://{BLOCKED}ebabanahujtr.org/53648768.zip

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- "%Application Data%\Microsoft\Crypto\RSA\RSA{Volume ID}.dll"

- "%Application Data%\defragsvc.dll"

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Trend Micro erkennt die heruntergeladene Datei als:

- TROJ_ROVNIX.YPOD

Anschließend werden die heruntergeladenen Dateien ausgeführt. Dadurch können die bösartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

Datendiebstahl

Folgende Daten werden gesammelt:

- Information on the Volume Protection/Encryption:

- Bitlocker

- TrueCrypt

- VeraCrypt

- Windows Version

- SID Sub Authority and its Count

- User Account and SIDs

- NTFS Information

- Native System Information

- Product Information

- OS Architecture (x86/x64)

- Volume Information

- List of Running Process

- File Version Info of Processes Listed

- File Description of Processes Listed

- Company Name of Processes Listed

- Product Version of Processes Listed

- Product Name of Processes Listed

- File Time of "%System%\win32k.sys"

- Information on AV Related Process Running with the following Strings

- "agnitum"

- "alwilsoftware"

- "pctools"

- "grisoft"

- "aviragmbh"

- "aviraproduct"

- "avirafreeantivirus"

- "bitdefender"

- "avginternetsecurity"

- "comodo"

- "doctorweb"

- "eset,spol"

- "esetsmart"

- "frisksoftware"

- "kaspersky"

- "pandasoftware"

- "symanteccorporation"

- "checkpointsoftware"

- "microsoftsecurity"

- "microsoftmalware"

- "mcafee"

- "bullguard"

- "novashieldinc"

- "cjscreturnilsoftware"

- "sophosplc"

- "quickhealtechnologies"

- "gdatasoftware"

- "beijingrising"

- "immunetcorporation"

- "k7computing"

- "sunbeltsoftware"

- "beijingjiangmin"

- "usbdisksecurity"

- "deepfreeze"

- "virus"

- "malware"

- "rootkit"

- "rapport"

- Logs of its successful routines

- PID of process running the malware (Child and/or Parent)

- Current Directory of the Malware

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Entwendete Daten

Speichert die entwendeten Informationen in der folgenden Datei:

- "%User Temp%\L(Volume ID)"

- "%User Temp%\tmp{4 alphanumeric characters}.tmp"

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Sendet die gesammelten Daten über HTTP-POST an den folgenden URL:

- http://{BLOCKED}ebabanahujtr.org/cgi-bin/150915/post.cgi

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Malware-Dienst deaktivieren

- BS{Volume ID}

Step 5

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BackUp{Volume ID} = "%Application Data%\BackUp2326257383.exe"

- BackUp{Volume ID} = "%Application Data%\BackUp2326257383.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- RSA{Volume ID} = "%System%\rundll32.exe "%Application Data%\Microsoft\Crypto\RSA\RSA{Volume ID}.dll",DllInitialize

- RSA{Volume ID} = "%System%\rundll32.exe "%Application Data%\Microsoft\Crypto\RSA\RSA{Volume ID}.dll",DllInitialize

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Disk Defragmenter = "%System%\rundll32.exe "%Application Data%\defragsvc.dll",DllInitialize"

- Disk Defragmenter = "%System%\rundll32.exe "%Application Data%\defragsvc.dll",DllInitialize"

Step 7

Diese Dateien suchen und löschen

- "%User Temp%\NTFS.sys"

- "%User Temp%\tmp{3 Random Numbers}.tmp.exe"

- "%System%\BOOT.dat"

Step 8

Diese Dateien suchen und löschen

- "%User Temp%\L(Volume ID)"

- "%User Temp%\tmp{4 alphanumeric characters}.tmp"

- "%User Temp%\L(Volume ID)"

- "%User Temp%\tmp{4 alphanumeric characters}.tmp"

Step 10

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als TSPY_ROVNIX.YPOB entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 11

Sicherheitseinstellungen für das Internet wiederherstellen

Participe da nossa pesquisa!