TROJ_FAKEAV.ESY

Windows 2000, Windows, XP, Windows Server 2003

Tipo de grayware:

Trojan

Destrutivo:

Não

Criptografado:

In the Wild:

Sim

Visão geral

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder bösartige Benutzer übertragen. Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Installiert ein gefälschtes Antiviren-/Anti-Spyware-Programm. Zeigt gefälschte Warnungen vor Infektion an. Zeigt ein gefälschtes Suchergebnisse bezüglich des betroffenen Systems an. Nach Abschluss der Suche wird der Benutzer zum Kauf des Produkts aufgefordert. Wenn sich Benutzer zum Kauf des betrügerischen Produkts entschließen, werden sie auf eine Website geleitet, auf der vertrauliche Daten wie beispielsweise Kreditkartennummern erfragt werden. Wenn ein Benutzer dem Kauf der Software zustimmt, wird eine Verbindung zu einem bestimmten URL hergestellt.

Detalhes técnicos

Übertragungsdetails

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder bösartige Benutzer übertragen.

Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %Application Data%\{three random characters}.exe

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Schleust folgende Dateien/Komponenten ein:

- %Application Data%\2mib87egb1c6o3

- %User Temp%\2mib87egb1c6o3

- %System Root%\Documents and Settings\All Users\Application Data%\2mib87egb1c6o3

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.. %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.. %System Root% ist der Stammordner, normalerweise C:\. Dort befindet sich auch das Betriebssystem.)

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random numbers} = %Application Data%\{malware file name}.exe

Andere Systemänderungen

Fügt die folgenden Registrierungsschlüssel hinzu:

HKEY_CLASSES_ROOT\.exe\DefaultIcon

HKEY_CLASSES_ROOT\.exe\shell

HKEY_CLASSES_ROOT\.exe\shell\

open

HKEY_CLASSES_ROOT\.exe\shell\

open\command

HKEY_CLASSES_ROOT\.exe\shell\

runas

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

Fügt die folgenden Registrierungseinträge hinzu:

HKEY_CLASSES_ROOT\.exe\DefaultIcon

(default) = %1

HKEY_CLASSES_ROOT\.exe\shell\

open\command

(default) = {malware path and file name} -a "%1" %*

HKEY_CLASSES_ROOT\.exe\shell\

open\command

IsolatedCommand = "%1" %*

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

(default) = "%1" %*

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

IsolatedCommand = "%1" %*

HKEY_CLASSES_ROOT\exefile

Content Type = application/x-msdownload

HKEY_CLASSES_ROOT\exefile\shell\

open\command

IsolatedCommand = "%1" %*

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

EnableFirewall = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

DoNotAllowExceptions = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile

DisableNotifications = "1"

Ändert die folgenden Registrierungseinträge:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusDisableNotify = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallDisableNotify = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

UpdatesDisableNotify = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusOverride = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallOverride = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile

EnableFirewall = "0"

(Note: The default value data of the said registry entry is 1.)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile

DisableNotifications = "1"

(Note: The default value data of the said registry entry is 0.)

HKEY_CLASSES_ROOT\exefile\shell\

open\command

(default) = {malware path and file name} -a "%1" %*

(Note: The default value data of the said registry entry is "%1" %*.)

Löscht die folgenden Registrierungsschlüssel:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wuauserv

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- {BLOCKED}atohov.com

- {BLOCKED}gove.com

- {BLOCKED}fykylic.com

- {BLOCKED}kiduzega.com

- {BLOCKED}ovyhana.com

- {BLOCKED}gove.com

- {BLOCKED}idal.com

- {BLOCKED}abamimo.com

- {BLOCKED}urinaje.com

- {BLOCKED}zeficu.com

- {BLOCKED}udetewyny.com

- {BLOCKED}ajyqak.com

- {BLOCKED}jykok.com

- {BLOCKED}bakuxak.com

- {BLOCKED}jaw.com

- {BLOCKED}azumup.com

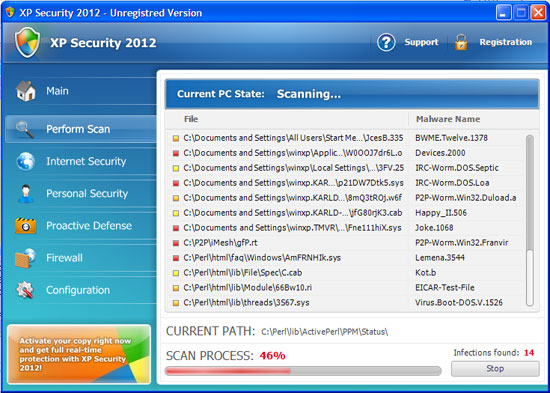

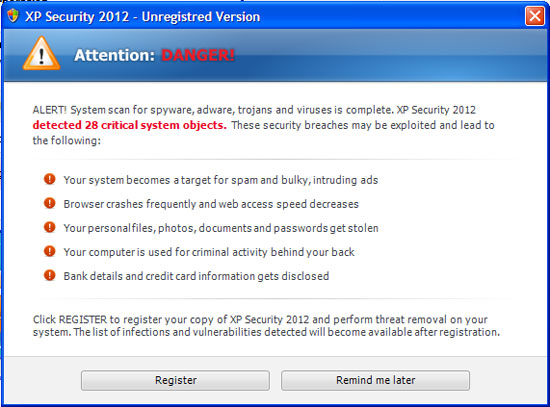

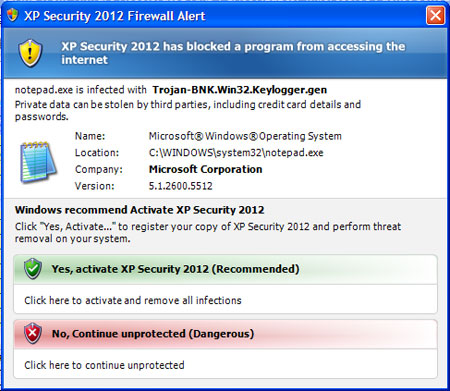

Rogue-Antiviren-Routine

Zeigt die folgenden gefälschten Warnmeldungen an:

Installiert ein gefälschtes Antiviren-/Anti-Spyware-Programm.

Zeigt gefälschte Warnungen vor Infektion an. Zeigt ein gefälschtes Suchergebnisse bezüglich des betroffenen Systems an. Nach Abschluss der Suche wird der Benutzer zum Kauf des Produkts aufgefordert. Wenn sich Benutzer zum Kauf des betrügerischen Produkts entschließen, werden sie auf eine Website geleitet, auf der vertrauliche Daten wie beispielsweise Kreditkartennummern erfragt werden.

Wenn ein Benutzer dem Kauf der Software zustimmt, wird eine Verbindung zu folgendem URL hergestellt, um den Kauf fortzusetzen:

- http://{BLOCKED}ogove.com/buy.html

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Dateien erkennen und deaktivieren, die als TROJ_FAKEAV.ESY entdeckt wurden

- Für Windows 98 und ME Benutzer: Der Windows Task-Manager zeigt möglicherweise nicht alle aktiven Prozesse an. Verwenden Sie in diesem Fall einen Prozess-Viewer eines Drittanbieters, vorzugsweise Process Explorer, um die Malware-/Grayware-/Spyware-Datei zu beenden. Dieses Tool können Sie hier. herunterladen.

- Wenn die entdeckte Datei im Windows Task-Manager oder Process Explorer angezeigt wird, aber nicht gelöscht werden kann, starten Sie Ihren Computer im abgesicherten Modus neu. Klicken Sie auf diesen Link, um alle erforderlichen Schritte anzuzeigen.

- Wenn die entdeckte Datei nicht im Windows Task-Manager oder im Process Explorer angezeigt wird, fahren Sie mit den nächsten Schritten fort.

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {random numbers} = %Application Data%\{malware file name}.exe

- {random numbers} = %Application Data%\{malware file name}.exe

DATA_GENERIC_ENTRY

Step 5

Diese Dateien suchen und löschen

- %Application Data%\2mib87egb1c6o3

- %User Temp%\2mib87egb1c6o3

- %System Root%\Documents and Settings\All Users\Application Data%\2mib87egb1c6o3

- %Application Data%\2mib87egb1c6o3

- %User Temp%\2mib87egb1c6o3

- %System Root%\Documents and Settings\All Users\Application Data%\2mib87egb1c6o3

Step 6

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als TROJ_FAKEAV.ESY entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!