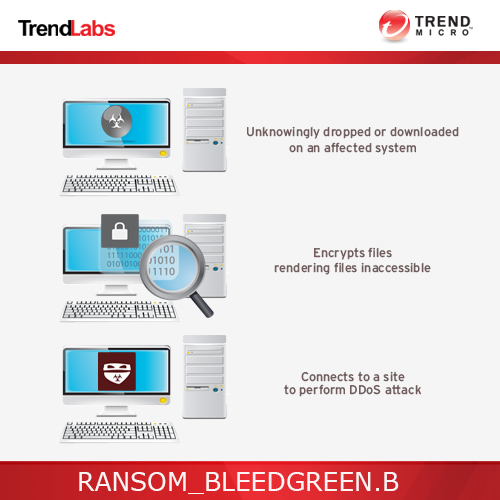

RANSOM_BLEEDGREEN.B

Ransom:Win32/Firecrypt.A(Microsoft)

Windows

Tipo de grayware:

Trojan

Destrutivo:

Não

Criptografado:

Não

In the Wild:

Sim

Visão geral

Um einen Überblick über das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Detalhes técnicos

Installation

Schleust eine Kopie von sich selbst in folgende Ordner ein, wobei verschiedene Dateinamen verwendet werden:

- %Start Menu%\Programs\Startup\{random filename}.exe - Startup Executable

(Hinweis: %Start Menu% ist der Ordner 'Startmenü' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmenü unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmenü unter Windows NT und C:\Windows\Startmenü oder C:\Dokumente und Einstellungen\{Benutzername}\Startmenü unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %Desktop%\{random characters}-filesencrypted.html - List of encrypted files

- %Application Data%\SysWin32\files.txt - List of encrypted files

- %Desktop%\{random characters}-READ_ME.html - ransom note

(Hinweis: %Desktop% ist der Ordner 'Desktop' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.. %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Erstellt die folgenden Ordner:

- %Application Data%\SysWin32

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Prozessbeendigung

Beendet Prozesse oder Dienste, die einen oder mehrere dieser Zeichenfolgen enthalten, wenn sie im Speicher des betroffenen Systems ausgeführt werden:

- taskmgr

Download-Routine

Öffnet die folgenden Websites, um Dateien herunterzuladen:

- http://www.pta.gov.pk/index.php - non-malicious URL

Note: The malware repeatedly connects to this URL, to perform its DDOS attack.

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\{random characters}-{number of downloaded files}.html - contents of the URL above.

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Andere Details

Verschlüsselt Dateien mit den folgenden Erweiterungen:

- .aep

- .asp

- .aspx

- .csv

- .csx

- .doc

- .docx

- .htm

- .html

- .jpg

- .mdb

- .mp3

- .php

- .png

- .psd

- .sln

- .sql

- .torrent

- .txt

Benennt verschlüsselte Dateien in folgende Namen um:

- {original filename and extension}.firecrypt

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diese Ordner suchen und löschen

- %Application Data%\SysWin32

Step 5

Diese Datei suchen und löschen

- %Desktop%\{random characters}-filesencrypted.html

- %Application Data%\SysWin32\files.txt

- %Desktop%\{random characters}-READ_ME.html

- %User Temp%\{random characters}-{number of downloaded files}.html

Step 6

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als RANSOM_BLEEDGREEN.B entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!