12 tipi di attacchi di social engineering

12 tipi di attacchi di social engineering

Un attacco di ingegneria sociale è una tattica che, al centro, risiede in un utente creando una falsa narrazione che sfrutta la credulità, l'avidità, la curiosità o qualsiasi altra caratteristica molto umana della vittima. Il risultato finale è che la vittima fornisce volontariamente informazioni private all'aggressore, che si tratti di informazioni personali (ad es. nome, email), finanziarie (ad es. numero di carta di credito, portafoglio di criptovalute) o installando inavvertitamente malware/backdoor sul proprio sistema.

Mentre i cyber criminali sviluppano tattiche sempre più sofisticate per ingannare individui e dipendenti, le organizzazioni devono rimanere proattive. In questo articolo, esploreremo dodici degli attacchi di ingegneria sociale più comuni:

Phishing

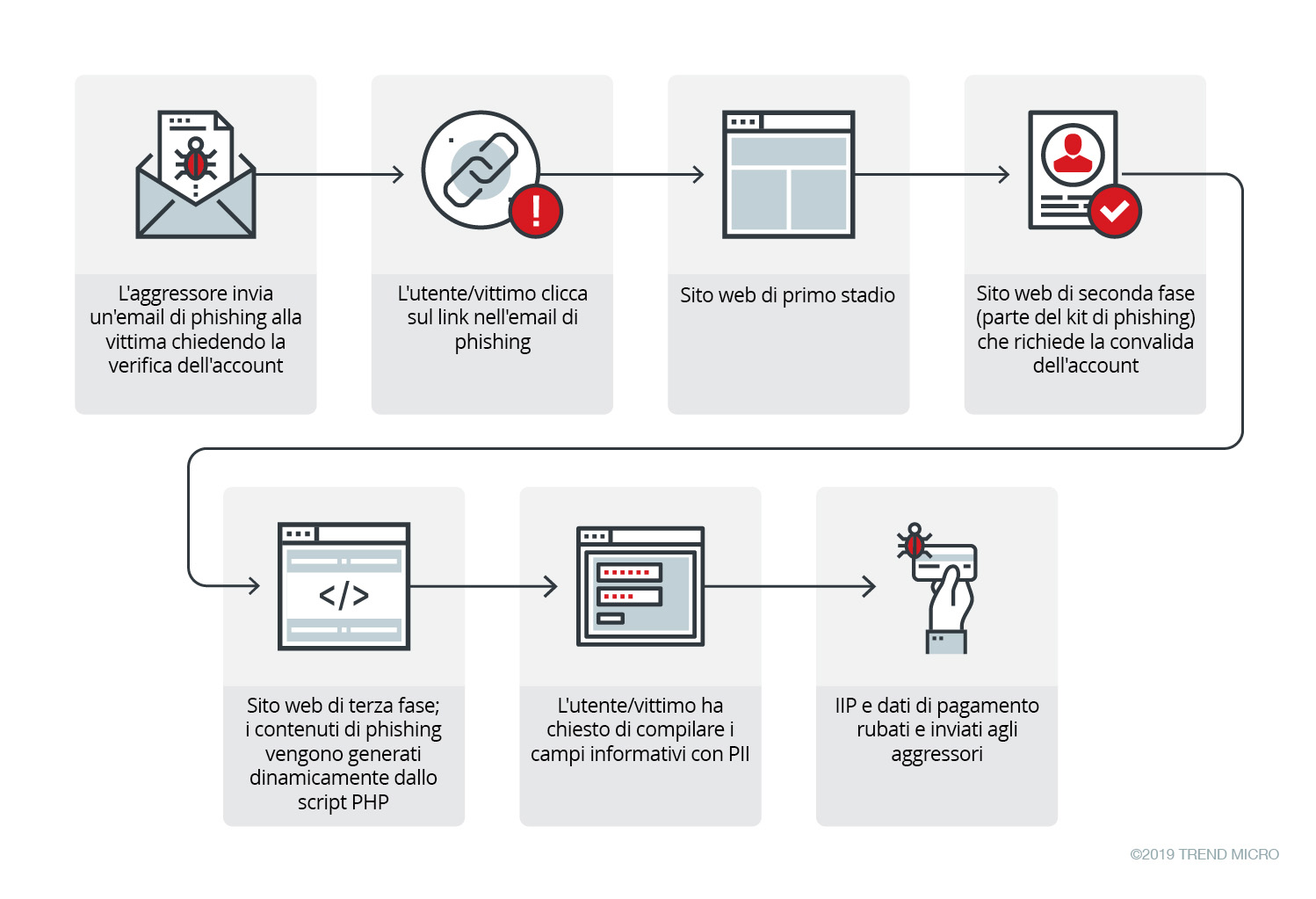

Il phishing è un tipo di attacco informatico che prevede l'invio di e-mail generiche da parte di criminali informatici che fingono di essere legittimi. Queste e-mail contengono link fraudolenti per rubare le informazioni private degli utenti. Gli attacchi di phishing sono più efficaci quando gli utenti non ne sono consapevoli.

Un attacco di phishing è l'azione o l'insieme di azioni che un hacker intraprende per approfittare dell'utente. Gli schemi di phishing tramite email sono spesso facili da individuare a causa di errori grammaticali e/o di ortografia contenuti nei messaggi. Tuttavia gli aggressori stanno diventando tecnicamente sofisticati e i nuovi attacchi si concentrano sullo sfruttamento delle emozioni umane, tra cui paura, indignazione e curiosità, per indurre le vittime a sentirsi coinvolte.

Spear Phishing

Lo spear phishing si distingue come una delle forme più pericolose e mirate di attacchi informatici. A differenza dei normali attacchi di phishing, che creano un'ampia rete nella speranza di catturare vittime ignare, lo spear phishing è una forma altamente personalizzata e mirata di un attacco di phishing che prende di mira un utente piuttosto che una rete. Gli aggressori utilizzano informazioni dettagliate sulle loro vittime per creare messaggi convincenti che le inducono a divulgare informazioni sensibili o a fare clic su link dannosi.

Evacuazione

Questo attacco utilizza una falsa promessa per invogliare una vittima attraverso l'avidità o l'interesse. Le vittime vengono ingannate in una trappola che compromette le loro informazioni sensibili o infetta i loro dispositivi. Un esempio potrebbe essere quello di lasciare un'unità flash infetta da malware in un luogo pubblico. La vittima potrebbe essere interessata al suo contenuto e inserirlo nel suo dispositivo, installando involontariamente il malware.

Whaling

Il Whaling è un tipo specializzato di attacco di phishing che prende di mira individui di livello C o High-Profile all'interno di organizzazioni, come dirigenti, manager e altri leader senior. Il termine "il Whaling" riflette l'attenzione dell'attacco sul "grande pesce", che detiene un'autorità significativa e l'accesso a informazioni sensibili. A differenza dei tradizionali attacchi di phishing che possono colpire la persona media e fare affidamento sul volume, il Whaling è un attacco altamente mirato, che utilizza informazioni dettagliate sulla vittima per creare email convincenti e personalizzate.

Tailgating

Un attacco di tailgating nella cyber security è una violazione della sicurezza fisica in cui una persona non autorizzata entra in un'area limitata seguendo attentamente una persona autorizzata. Questo attacco si basa sull'errore umano piuttosto che sull'hacking o sulle vulnerabilità tecniche. A differenza delle minacce informatiche tecniche come malware e phishing, il tailgating sfrutta il comportamento umano e scade nei protocolli di sicurezza fisica per infiltrarsi nelle organizzazioni non rilevate. Le organizzazioni che non implementano controlli di sicurezza fisica efficaci sono ad alto rischio di violazioni che potrebbero portare ad altri tipi di attacchi, come malware o phishing.

Smishing

Gli attacchi di smishing utilizzano gli SMS, più comunemente noti come messaggi di testo. Questa forma di attacco è diventata sempre più popolare a causa del fatto che le persone sono più propense a fidarsi di un messaggio che arriva sul loro telefono attraverso un'app di messaggistica piuttosto che da un messaggio consegnato tramite email.

Truffe basate sull'intelligenza artificiale

Le truffe basate sull'intelligenza artificiale sfruttano la tecnologia di intelligenza artificiale per ingannare le vittime. Ecco i tipi più comuni:

- Truffa del testo IA: Messaggi di testo ingannevoli generati dall'intelligenza artificiale per il phishing delle informazioni o la diffusione di malware.

- Truffa dell'immagine IA: Immagini false create utilizzando l'intelligenza artificiale per manipolare e ingannare le persone.

- Truffa IA-Voice: Messaggi vocali fraudolenti generati dall'intelligenza artificiale per impersonare entità fidate e ingannare le vittime.

- Truffa AI-Video: Video manipolati creati utilizzando l'intelligenza artificiale, noti come deepfake, utilizzati per diffondere disinformazione o prendere di mira le persone.

Vishing

Il vishing, che è l'abbreviazione di "voice phishing", è un tipo di attacco di ingegneria sociale che utilizza chiamate telefoniche o comunicazioni vocali per indurre qualcuno a rinunciare a informazioni sensibili, come i dettagli del conto bancario, le credenziali di accesso o le informazioni di identificazione personale (PII). Sebbene le email di phishing siano più comunemente riconosciute, gli attacchi di vishing sono in aumento, spesso volando sotto il radar. A differenza di altri attacchi informatici che prendono di mira i canali digitali, il vishing manipola la fiducia umana attraverso l'interazione vocale diretta, rendendolo uno strumento potente per i truffatori.

Scareware

Lo scareware coinvolge le vittime a essere spaventate da falsi allarmi e minacce. Gli utenti potrebbero essere indotti a pensare che il loro sistema sia infettato da malware. Quindi installano la correzione software suggerita, ma questo software potrebbe essere il malware stesso, ad esempio un virus o uno spyware. Esempi comuni sono i banner pop-up che compaiono nel browser, con testo come "Il computer potrebbe essere infetto". Ti offrirà di installare la correzione o ti indirizzerà a un sito web dannoso.

Pretesto

Il pretexting è una tattica di ingegneria sociale in cui gli aggressori creano uno scenario falso per indurre le vittime a rivelare informazioni sensibili. A differenza del phishing, si basa sulla creazione di fiducia piuttosto che sulla paura.

I cyber criminali possono impersonare figure di autorità, colleghi o fornitori per ottenere credenziali di accesso, dati finanziari o accesso al sistema. Le organizzazioni possono prevenire gli attacchi pretestuali formando i dipendenti a verificare le identità, mettere in discussione le richieste insolite e seguire rigorosi protocolli di sicurezza.

Quishing

Il quishing, un termine derivato dal "QR code phishing", è un tipo di attacco informatico in cui i cyber criminali utilizzano codici QR dannosi per indurre le persone a visitare siti web falsi o a scaricare malware sui loro dispositivi. Questi codici QR dannosi possono essere incorporati in email, pubblicità, volantini e persino semplicemente sovrascritti da codici QR preesistenti per colpire un utente ignario. Lo scopo di questo attacco è quello di rubare informazioni sensibili come password, dati finanziari o di infettare il dispositivo di un utente con malware che possono portare a ulteriori sfruttamenti in futuro.

Business Email Compromise (BEC)

Business Email Compromise (BEC) è un tipo di truffa che prende di mira le aziende che effettuano bonifici e hanno fornitori all'estero. Gli account e-mail aziendali o pubblicamente disponibili di dirigenti o dipendenti di alto livello relativi al settore finanziario o coinvolti nei pagamenti tramite bonifico bancario sono falsificati o compromessi tramite keylogger o attacchi di phishing per effettuare trasferimenti fraudolenti, con conseguenti perdite per centinaia di migliaia di dollari.

Come prevenire le truffe di ingegneria sociale?

La più grande corazza che si può utilizzare contro le tattiche di ingegneria sociale impiegate oggi dai crook online è essere ben informati sui molti modi in cui un cyber criminale potrebbe sfruttare la vulnerabilità dei social media. Più delle conseguenze abituali della preda di spamming, attacchi di phishing e infezioni da malware, la sfida posta dai cyber criminali è avere una solida comprensione e comprensione per mantenere privati i dati.

Oltre a tenere d'occhio i segnali di allarme di cui sopra, le seguenti sono buone pratiche da seguire:

- Mantieni aggiornati il tuo sistema operativo e il software di cybersecurity.

- Utilizza l'autenticazione a più fattori e/o un gestore password.

- Non aprire email e allegati da fonti sconosciute.

- Imposta i filtri anti-spam troppo alti.

- Elimina e ignora tutte le richieste di informazioni finanziarie o password.

- Se sospetti qualcosa durante un'interazione, sii calmo e prendi le cose lentamente.

- Fai la tua ricerca quando si tratta di siti web, aziende e individui.

- Fai attenzione a ciò che condividi sui social media: utilizza le tue impostazioni sulla privacy.

- Se sei un dipendente di un'azienda, assicurati di conoscere le politiche di sicurezza.

Soluzione Vision One Platform di Trend Micro

Trend Vision One™ è una piattaforma di cybersecurity che semplifica la sicurezza e aiuta le aziende a rilevare e bloccare le minacce più velocemente consolidando più funzionalità di sicurezza, consentendo un maggiore controllo della superficie di attacco dell'azienda e fornendo una visibilità completa della sua condizione di rischio informatico.

La piattaforma basata sul cloud sfrutta l'intelligenza artificiale e le informazioni sulle minacce provenienti da 250 milioni di sensori e 16 centri di ricerca sulle minacce in tutto il mondo per fornire informazioni complete sui rischi, rilevamento precoce delle minacce e opzioni automatizzate di rischio e risposta alle minacce in un'unica soluzione.