Cyberbedrohungen

Pwn2Own Irland: Eine Million Dollar für die Hacker

Der Hacking-Wettbewerb Pwn2Own von Trend Micro hat zum ersten Mal in Irland stattgefunden und brachte den erfolgreichen White Hat-Hackern insgesamt 1.066.625 Dollar Preisgeld für mehr als 70 einzigartige Zero Day-Schwachstellen in gepatchten Geräten.

Bei dem von Meta, Synology und QNAP gesponserten Hacking-Wettbewerb Pwn2Own von Trend Micro traten letzte Woche White-Hat-Forscher an vier Tagen gegeneinander an und versuchten, Schwachstellen zu finden, über die KI-fähige Software und mobile Hardware zu knacken waren. Ziele in acht Kategorien sollten die Teilnehmer kompromittieren, von Mobiltelefonen, Messaging-Apps, Geräten fürs Smart Home und intelligenten Lautsprechern bis hin zu Druckern, Überwachungssystemen, Network-Attached Storage (NAS) und SOHO Smash-up. Dabei ging es nicht nur um den begehrten Titel „Master of Pwn“, sondern auch um Preisgelder von mehr als 1.000.000 Dollar in bar und Sachpreise.

Der Hacking-Wettbewerb ist eine wichtige Veranstaltung, durch das Aufdecken der Schwachstellen können die Hersteller diese innerhalb von 70 Tagen in ihren Geräten schließen. Denn die Verbreitung von generativen KI-Tools hat neue Angriffsmöglichkeiten für Bedrohungsakteure geschaffen, um Infrastrukturen zu schädigen, Netzwerke zu infiltrieren, sensible Daten zu stehlen oder überzeugende Deepfakes zu erzeugen. Verbrauchergeräte, die lokale KI-Tools verwenden, können auch dann ein Risiko für die Unternehmenssicherheit darstellen, wenn sie nicht mit internen Netzwerken verbunden sind, da Informationen von KI-Tools lokal oder an anderer Stelle gespeichert werden.

Bereits am ersten Tag des Wettbewerbs in Cork zeigten die White Hats 52 Zero Day-Schwachstellen in einer Reihe von Geräten auf und erhielten insgesamt 486.250 Dollar Preisgeld. Dabei übernahm das Team Viettel Cyber Security schon früh die Führung in der Jagd nach dem Titel „Master of Pwn“. Sie nutzten eine Lorex 2K WiFi-Kamera über eine stack-basierte Buffer-Overflow-Schwachstelle aus. Bei einem zweiten Versuch kombinierten sie erfolgreich vier neue Fehler, um vom QNAP QHora-322-Router zum TrueNAS Mini X zu wechseln

Zu den weiteren bemerkenswerten Versuchen am ersten Tag gehörten auch die des Team Neodyme, die ebenfalls einen stack-basierte Buffer-Overflow einsetzten, um den HP Color LaserJet Pro MFP 3301fdw-Drucker anzugreifen. PHP Hooligans/Midnight Blue gelang die Kompromittierung eines Canon imageCLASS MF656Cdw-Druckers mit einem einzigen Bug.

Auch am zweiten Tag behauptete Viettel Cyber Security seine Führung mit herausragenden Leistungen in mehreren Kategorien. Sie übernahmen die Kontrolle über einen Sonos Era 300 Smart Speaker mithilfe einer Use-After-Free-Schwachstelle (UAF).

Der dritte Tag dann brachte Viettel Cyber Security weitere Erfolge, indem sie das QNAP TS-464 NAS mithilfe einer einzelnen Command-Injection-Schwachstelle knackten. DEVCORE Research Team wiederum kombinierten drei Exploits – eine CRLF-Injektion, eine Authentifizierungsumgehung und eine SQL-Injektion, um die Kontrolle über die Synology BeeStation zu übernehmen.

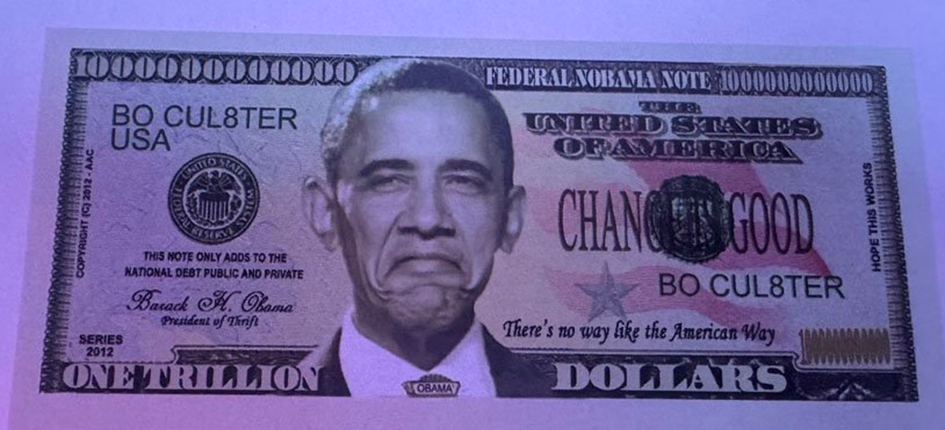

PHP Hooligans / Midnight Blue nutzten einen Out-of-Bounds-Schreibvorgang und einen Fehler in der Speicherverwaltung, um einen „SOHO Smashup“ durchzuführen. Sie schafften es, vom QNAP QHora-322-Router zu einem Lexmark-Drucker zu gelangen und druckten schließlich ihre eigenen „Banknoten“.

Es kam an den Tagen auch immer wieder zu Kollisionen, d. h. derselbe Exploit wurde von mehreren Teilnehmern verwendet. Natürlich waren auch nicht alle Versuche erfolgreich, die Geräte in der vorgegebenen Zeit zu hacken.

Bis zum Ende des dritten Tages summierten sich die gefundenen Zero-Day-Schwachstellen auf 114 – ein Beweis für die Bedeutung solcher Wettbewerbe bei der Stärkung der Sicherheit von Verbrauchergeräten.

Der vierte Tag von Pwn2Own markierte das Ende des Hacking-Wettbewerbs mit Preisen im Wert von mehr als 1 Million US-Dollar.

Am letzten Tag konnten die Teilnehmer erfolgreich Geräte von Lexmark, True NAS und QNAP kompromittieren: So gelang es Team Cluck, mit einer Verkettung von sechs Schwachstellen vom QNAP QHora-322 zum Lexmark CX331adwe zu gelangen. Eine der Schwachstellen war allerdings bereits ausgenutzt worden. Viettel Cyber Security zielte mit einem aus zwei Bugs bestehenden Exploit auf TrueNAS Mini X ab. Einer der Bugs der Kette war allerdings zuvor im Wettbewerb gezeigt worden. Und PHP Hooligans / Midnight Blue nutzten eine Integer-Overflow-Schwachstelle, um einen Lexmark-Drucker zu hacken.

Insgesamt erhielten die White Hats 1.066.625 Dollar. Damit war diese Ausgabe die vierte in Folge, bei der die Millionen-Dollar-Gewinngrenze überschritten wurde.

Viettel Cyber Security erhielt die Auszeichnung „Master of Pwn“ mit insgesamt 33 Master-of-Pwn-Punkten. Sie verdienten 205.000 Dollar für die Schwachstellen, die sie in QNAP NAS, Sonos-Lautsprechern und Lexmark-Druckern aufdeckten.

Die nächste Pwn2Own-Veranstaltung soll am 22. Januar 2025 in Tokio, Japan, starten. Die Veranstaltung wird sich auf die Automobilindustrie konzentrieren und vier Kategorien umfassen: Tesla, Infotainment im Fahrzeug (IVI), Ladegeräte für Elektrofahrzeuge und Betriebssysteme.