Ransom.Win64.RAPID.A

Trojan:Win32/Rapid.A!MTB (MICROSOFT)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Crea las siguientes copias de sí mismo en el sistema afectado:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

)Infiltra y ejecuta los archivos siguientes:

- {Encrypted Directory}\userkey.dat → contains the user's Personal-ID

- %Application Data%\deletex.bat → deletes specific files

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

)Agrega los procesos siguientes:

- vssadmin.exe Delete Shadows /All /Quiet → deletes shadow copies

- bcdedit.exe /set {default} recoveryenabled No → disables automatic repair

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures → disables Windows error recovery

- wbadmin DELETE SYSTEMSTATEBACKUP → deletes the system state backups

- wmic SHADOWCOPY DELETE → deletes shadow copies

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=401MB → resizes the maximum amount of storage space that can be used for shadow copy storage

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=unbounded → resizes the maximum amount of storage space that can be used for shadow copy storage

Crea las carpetas siguientes:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- GLOBALCHETOTAMKAKDELA

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

HelloAV = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

WelcomeBack = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\rapidrecovery.txt

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\EncryptUID

local_uid = {14 Random Characters}

HKEY_CURRENT_USER\Software\EncryptKeys

local_enc_private_key = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_enc_private_key_len = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_public_key = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_public_key_len = {Hex Values}

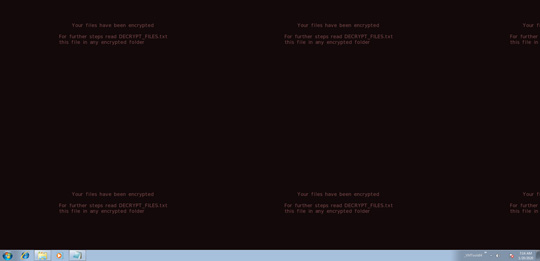

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

Finalización del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- AVP18.0.0

- ekrn

- klbackupdisk

- klbackupflt

- klflt

- klhk

- KLIF

- klim6

- klkbdflt

- klmouflt

- klpd

- kltap

- KSDE1.0.0

- MsDtsServer100

- MsDtsServer130

- msftesql$SQLEXPRESS

- MSSQL

- MSSQL$OPTIMA

- MSSQL$PROGID

- MSSQL$VEEAMSQL2012

- MSSQL$WOLTERSKLUWER

- MSSQLFDLauncher

- MSSQLFDLauncher$OPTIMA

- MSSQLSERVER

- MSSQLServerADHelper100

- MSSQLServerOLAPService

- ntrtscan

- ofcservice

- postgresql-x64-9.4

- ReportServer

- ReportServer$OPTIMA

- SQLAgent

- SQLAgent$OPTIMA

- SQLAgent$PROGID

- SQLAgent$VEEAMSQL2012

- SQLAgent$WOLTERSKLUWER

- SQLBrowser

- SQLSERVERAGENT

- SQLTELEMETRY

- SQLTELEMETRY$HL

- SQLWriter

- SSISTELEMETRY130

- storflt

- TMBMServer

- TmCCSF

- TmFilter

- TMiCRCScanService

- tmlisten

- TMLWCSService

- TmPreFilter

- TmProxy

- TMSmartRelayService

- tmusa

- UniFi

- vmicguestinterface

- vmicheartbeat

- vmickvpexchange

- vmicrdv

- vmicshutdown

- vmictimesync

- vmicvss

- VSApiNt

- WRSVC

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- agntsvc.exe

- CMD.exe

- cmd.exe

- dbeng50.exe

- dbsnmp.exe

- encsvc.exe

- excel.exe

- fdhost.exe

- fdlauncher.exe

- firefoxconfig.exe

- infopath.exe

- isqlplussvc.exe

- msaccess.exe

- MsDtsSrvr.exe

- msftesql.exe

- msmdsrv.exe

- mspub.exe

- mydesktopqos.exe

- mydesktopservice.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- ocautoupds.exe

- ocomm.exe

- ocssd.exe

- onenote.exe

- oracle.exe

- outlook.exe

- pg_ctl.exe

- postgres.exe

- powerpnt.exe

- ReportingServicesService.exe

- sqbcoreservice.exe

- SQLAGENT.EXE

- sqlagent.exe

- sqlbrowser.exe

- sqlceip.exe

- sqlservr.exe

- sqlwriter.exe

- Ssms.exe

- steam.exe

- synctime.exe

- taskmgr.exe

- tbirdconfig.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- UniFi.exe

- visio.exe

- winword.exe

- wordpad.exe

- xfssvccon.exe

Otros detalles

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\EncryptUID

HKEY_CURRENT_USER\Software\EncryptKeys

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- {FileName}.cryptolocker

Hace lo siguiente:

- It checks for the presence and lists the following AV products:

- MsMpEng.exe → Windows Defender

- ntrtscan.exe → Trend Micro Security

- avp.exe → Kaspersky Endpoint Security

- WRSA.exe → Webroot

- egui.exe → ESET

- AvastUI.exe → Avast

- It accepts or adds the following arguments to check its execution:

- -nd

- -net

- -all → creates %Application Data%\deletex.bat

- -del → creates %Application Data%\deletex.bat

- %Application Data%\deletex.bat deletes the following:

- {Drive Letter}:\\*.VHD

- {Drive Letter}:\\*.bac

- {Drive Letter}:\\*.bak

- {Drive Letter}:\\*.wbcat

- {Drive Letter}:\\*.bkf

- {Drive Letter}:\\Backup*.*

- {Drive Letter}:\\*.set

- {Drive Letter}:\\*.win

- {Drive Letter}:\\*.dsk

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

)

SOLUTION

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Reiniciar en modo seguro

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- HKEY_CURRENT_USER\Software\EncryptUID

- HKEY_CURRENT_USER\Software\EncryptKeys

Step 6

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\EncryptUID

- local_uid = {Random 14 Characters}

- local_uid = {Random 14 Characters}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_enc_private_key = {Hex Values}

- local_enc_private_key = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_enc_private_key_len = {Hex Values}

- local_enc_private_key_len = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_public_key = {Hex Values}

- local_public_key = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_public_key_len = {Hex Values}

- local_public_key_len = {Hex Values}

Step 7

Buscar y eliminar estas carpetas

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}

Step 8

Buscar y eliminar este archivo

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\rapidrecovery.txt

- %Application Data%\rapidrecovery.txt

- {Encrypted Directory}\userket.dat

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

- %Application Data%\deletex.bat

- {Encrypted Directory}\!DECRYPT_FILES.txt

Step 9

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como Ransom.Win64.RAPID.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 10

Restablecer las propiedades del escritorio

Step 11

Restore encrypted files from backup.

Did this description help? Tell us how we did.