Безопасное использование GenAI

Уверенно применяйте инструменты на основе генеративного ИИ для повышения ценности бизнеса. Контролируйте использование ИИ, предотвращайте утечку данных, снижайте риски манипуляции и обеспечивайте безопасность доступа пользователей с помощью непрерывной оценки рисков.

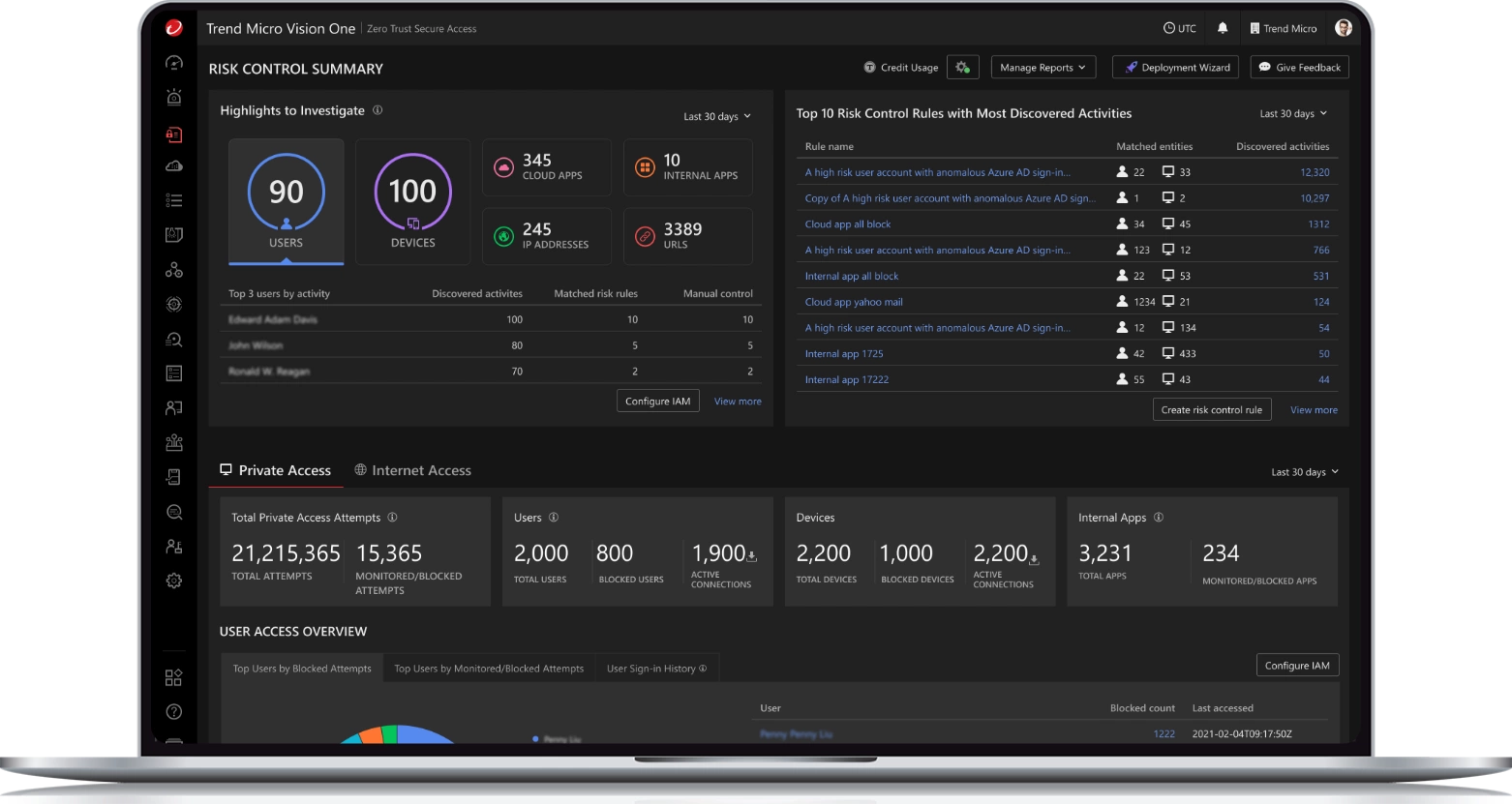

Усильте контроль за допуском

Компании используют SaaS-приложения с доступом через интернет. Чтобы защитить конфиденциальные данные, получайте аналитическую информацию в режиме реального времени, выявляйте риски и внедряйте контроль доступа с наименьшими привилегиями как к санкционированным, так и к несанкционированным приложениям.

Безопасная работа откуда угодно

Адаптируйтесь к модели «работа из любой точки мира», обеспечив безопасное подключение к частным приложениям сотрудников, работающих удаленно. Для эффективного управления корпоративными ресурсами вместо использования устаревших сетей VPN внедрите динамический контроль доступа с наименьшими привилегиями.

Применяйте модель нулевого доверия для своих активов:

Службы GenAI

Для повышения ценности бизнеса организациям требуется безопасное внедрение генеративного искусственного интеллект (GenAI).

- Получение видимости и непрерывное применение правил, основанных на управлении рисками, позволяют контролировать использование служб с элементами ИИ.

- Чтобы избежать потенциальной утечки данных и непредвиденной реакции, проверяйте промпты (текстовые запросы) и ответы служб GenAI.

- Для снижения риска того, что службу GenAI смогут использовать злоумышленники во вред вашей компании, запустите расширенное обнаружение атак внедрения запроса (Prompt Injection Attack).

Интернет-приложения

Все больше компаний используют SaaS-приложения с доступом по интернету.

- Получайте в реальном времени аналитическую информацию о требующих защиты данных, которые SaaS-приложения обрабатывают и хранят.

- Выявляйте риски и контролируйте доступ для санкционированных и несанкционированных приложений.

- Внедрите основанный на нулевом доверии доступ через интернет (с минимально необходимыми привилегиями).

Облачные приложения

В процессе цифровой трансформации приложения переносятся в среды публичных облаков.

- Снижайте риск несанкционированного доступа к данным и критичной информации.

- Обеспечивайте безопасный доступ к SaaS-приложениям с помощью проверки на наличие рисков безопасности и нарушения политик.

- Мониторьте активность приложений и следите за безопасностью, непрерывно оценивая уровень рисков.

Критически важные для бизнеса возможности

Для многих организаций стала необходимой возможность работы из любой точки мира, что требует:

- безопасно подключать виртуальных сотрудников к корпоративным ресурсам и приложениям;

- отказаться от устаревших VPN и громоздких решений для виртуальных рабочих столов;

- внедрить контроль доступа «точно в срок», с минимально необходимыми привилегиями.

Получить четкую картину. Обеспечить контроль. Снизить риск.

Облачная платформа

В облачную платформу интегрированы управление киберрисками (CREM), возможности расширенного обнаружения и реагирования (XDR), а также безопасный доступ по принципу «нулевого доверия» (ZTSA). Повышайте эффективность непрерывной адаптивной оценки рисков и уровня доверия для внедрения архитектуры нулевого доверия, содействующей достижению бизнес-целей. Не доверяйте ни одному пользователю или устройству, пока они не прошли проверку.

Получайте полную картину поведения всех устройств и пользователей.

Непрерывная оценка рисков

Чтобы обеспечить полную безопасность, недостаточно оценивать риски актива время от времени. Анализируйте факторы угроз, связанных с идентификацией, устройствами и приложениями, с помощью непрерывной оценки рисков на базе CREM. Изменяйте доступ к конкретным ресурсам в зависимости от повышения или снижения уровня риска. Собирайте и коррелируйте данные телеметрии для автоматизации принятия решений на основе исследований и аналитических данных от Trend.

Неограниченные возможности безопасного доступа

Платформа Trend Vision One™ обеспечивает контроль доступа, поступление данных в режиме реального времени и защиту от угроз в сети, интернете и облаке, для устройств и пользователей, а также частных приложений. Используйте расширенные возможности Secure Access, включая Trend Vision One™– Zero Trust Secure Access – Private Access, Internet Access и Internet Access and AI Service Access.

Нативная интеграция — часть стратегии «нулевого доверия»

Наша нативная интеграция, являясь частью платформы Trend Vision One™ , используется для передачи телеметрии и контекста для ваших XDR-операций. Для принятия более эффективных решений выявляйте риски и определяйте их приоритет с помощью Trend Micro™ Zero Trust Risk Insights.

Безопасное внедрение ИИ

- Прозрачность и контроль использования ИИ-приложений

- Применение правила доступа на основе непрерывной оценки рисков

- Обнаружение атак с применением промпт-инъекций для защиты доступа пользователей

- Проверка промптов и ответов сервисов генеративного ИИ для предотвращения утечки данных

Непрерывная оценка рисков

- Внедрение микросегментации для конкретных ресурсов

- Быстрое реагирование на угрозы с помощью динамического контроля доступа на основе непрерывной оценки рисков

- Применение доступа с минимальными привилегиями

- Возможность работы из любой точки мира

Неотъемлемая часть XDR-стратегии

Этот компонент, специально разработанный для платформы Trend Micro Vision One™, поставляет данные телеметрии и контекст для операций XDR, выявляет риски и определяет их приоритет, что повышает эффективность принятия решений с помощью Zero Trust Risk Insights.

ПРИСОЕДИНЯЙТЕСЬ К БОЛЕЕ ЧЕМ 500 ТЫС. НАШИХ КЛИЕНТОВ

Начать работу с Secure Access