Ransom.BAT.CRYPENCODE.A

Trojan.BAT.Ransom (IKARUS), Trojan.BAT.36400 (QUICKHEAL)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se ejecuta y, a continuación, se elimina.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Infiltra los archivos siguientes:

- %System Root%\x

- %System Root%\krnln.fnr

- %System Root%\CXK-NMSL-DATA.exe

- %System Root%\x.js

- %System Root%\x.vbs

- %User Temp%\录娄脛茫脤芦脙脌.mp3

- %Application Data%\wallpaper.jpg

- %System Root%\z.zip

(Nota: %System Root% es la carpeta raíz, normalmente C:\. También es la ubicación del sistema operativo).

. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).. %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).)Se ejecuta y, a continuación, se elimina.

Otras modificaciones del sistema

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Application Data%\wallpaper.jpg

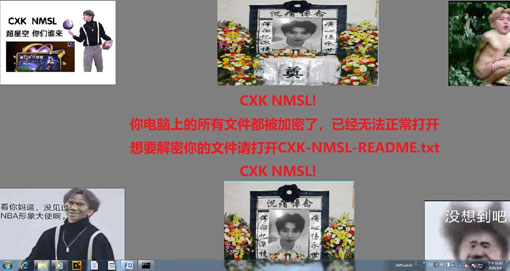

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Otros detalles

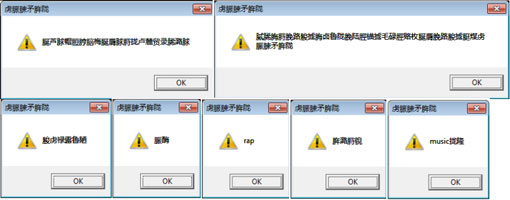

Muestra los cuadros de mensaje siguientes:

Hace lo siguiente:

- It executes the following after encrypting the files:

- %User Temp%\录娄脛茫脤芦脙脌.mp3

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).

)

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Buscar y eliminar estos archivos

- {Encrypted Directory}\CXK-NMSL-README.txt

- %System Root%\x

- %System Root%\z.zip

- %System Root%\krnln.fnr

- %System Root%\CXK-NMSL-DATA.exe

- %System Root%\x.js

- %System Root%\x.vbs

- %User Temp%\录娄脛茫脤芦脙脌.mp3

- %Application Data%\wallpaper.jpg

Step 4

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.BAT.CRYPENCODE.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 5

Restablecer las propiedades del escritorio

Step 6

Restore encrypted files from backup.

Did this description help? Tell us how we did.