RANSOM_XIAOBA.C

Trojan-Ransom.Win32.Purgen.ya (KASPERSKY); Trojan:Win32/Tiggre!rfn (MICROSOFT); Gen:Variant.Symmi.79943 (BITDEFENDER)

Windows

Tipo di minaccia informatica:

Ransomware

Distruttivo?:

No

Crittografato?:

No

In the wild::

Sì

Panoramica e descrizione

Dettagli tecnici

Instalación

Agrega los procesos siguientes:

- icacls . /grant Everyone:F /T /C /Q

- cmd /c vssadmin delete shadow /all /quiet & wmic shadowcopy delete & bcdedit /set {default} boostatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

- vssadmin delete shadow /all /quiet

- wmic shadowcopy delete

- bcdedit /set {default} boostatuspolicy ignoreallfailures

- bcdedit /set {default} recoveryenabled no

- wbadmin delete catalog -quiet

Este malware inyecta subprocesos en el/los siguiente(s) proceso(s) normal(es):

- %System%\svchost.exe

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

)Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

Añade las siguientes entradas del registro de Image File Execution Options para ejecutarse a sí mismo cuando se ejecutan determinadas aplicaciones:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Image File Execution\

taskmgr.exe

Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

Otras modificaciones del sistema

Modifica las siguientes claves de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = "0"

(Note: The default value data of the said registry entry is "1".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoFolderOptions = "1"

(Note: The default value data of the said registry entry is "0".)

Modifica las siguientes entradas de registro para ocultar archivos con atributos ocultos:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\]Explorer\

Advanced\Folder\Hidden\

SHOWALL

CheckedValue = "0"

(Note: The default value data of the said registry entry is "1".)

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Windows%\{Chinese characters}.bmp"

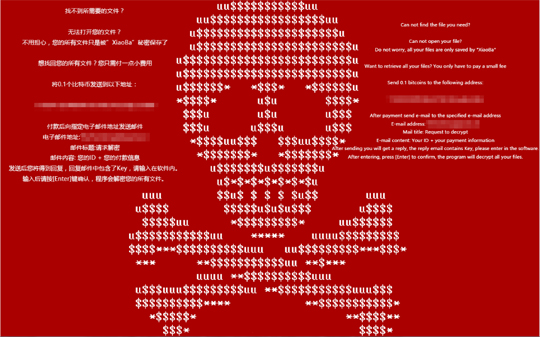

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Rutina de infiltración

Infiltra los archivos siguientes:

- %Windows%\{Chinese characters}.bmp -> set as desktop wallpaper

- %User Temp%\WannaDie.mp3

- %User Temp%\WannaDie.png -> deleted after malware execution

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).. %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).)Otros detalles

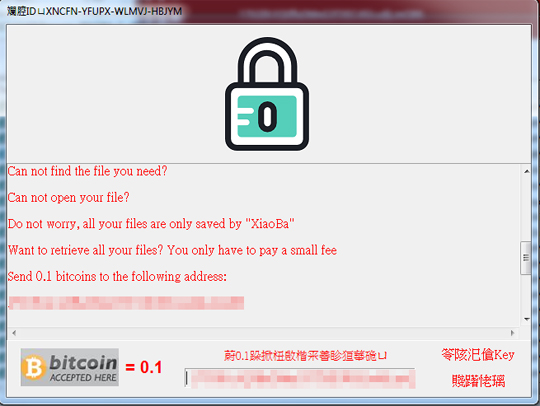

Muestra los cuadros de mensaje siguientes:

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

- WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution\taskmgr.exe

- Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

- Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

Step 5

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- From: EnableLUA = "0"

To: EnableLUA = "1"

- From: EnableLUA = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- From: NoFolderOptions = "1"

To: NoFolderOptions = "0"

- From: NoFolderOptions = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\]Explorer\Advanced\Folder\Hidden\SHOWALL

- From: CheckedValue = "0"

To: CheckedValue = "1"

- From: CheckedValue = "0"

Step 6

Buscar y eliminar estos archivos

- %Windows%\{Chinese characters}.bmp=

- %User Temp%\WannaDie.mp3

- %Cookies%\{Username}@baidu[1].txt

- %Cookies%\{Username}@baidu[2].txt

- %User Temp%\WannaDie.png

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

- %Temporary Internet Files%\Content.IE5\NVUI4L47\baidu_com[1].txt

- %Windows%\{Chinese characters}.bmp=

- %User Temp%\WannaDie.mp3

- %Cookies%\{Username}@baidu[1].txt

- %Cookies%\{Username}@baidu[2].txt

- %User Temp%\WannaDie.png

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

- %Temporary Internet Files%\Content.IE5\NVUI4L47\baidu_com[1].txt

Step 7

- Abra una consola de comandos.

- Si es usuario de Windows 2000, Windows XP o Windows Server 2003, haga clic en Inicio>Ejecutar. En el cuadro de entrada Abrir, escriba CMD y, a continuación, pulse Intro.

- Si es usuario de Windows Vista o Windows 7, haga clic en Inicio, escriba CMD en el campo de entrada Buscar y, a continuación, pulse Intro.

- En la consola de CMD, escriba lo siguiente:

ATTRIB [+R | -R] [+A | -A ] [+S | -S] [+H | -H] [+I | -I] [unidad:][ruta de acceso][nombre de archivo] [/S [/D] [/L]]

Sintaxis:

+ Establece un atributo.

- Borra un atributo

R Atributo de archivo de solo lectura

A Atributo de archivo de almacenamiento

S Atributo de archivo del sistema

H Atributo de archivo oculto

I Atributo de archivo indexado sin contenido

[unidad:][ruta de acceso][nombre de archivo]

Especifica un archivo o archivos para que el atributo efectúe el procesamiento

/S Procesa los archivos que cumplen las condiciones que se encuentran en la carpeta actual y en todas sus subcarpetas.

/D Carpetas procesadas

/L Trabajar en los atributos del Vínculo simbólico frente al destino del Vínculo simbólico

Ejemplo:

Para dejar de ocultar todos los archivos y carpetas (incluidas subcarpetas) de la unidad D:

ATTRIB –H D:\* /S /D - Repita el paso 3 para aplicar el proceso a carpetas y archivos que se encuentren en otras unidades o directorios.

Step 8

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como RANSOM_XIAOBA.C En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 9

Restablecer las propiedades del escritorio

Sondaggio