Instalación

Este malware infiltra una copia de sí mismo en las carpetas siguientes con diferentes nombres de archivo:

- %User Temp%\Google\Chrome\Update.exe

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)

Crea las carpetas siguientes:

- %User Temp%\Google

- %User Temp%\Google\Chrome

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Google Chrome Update Check = %User Temp%\Google\Chrome\Update.exe

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_CURRENT_USER\Software\Google\

Update\SEND

SENDING = {random}

Otros detalles

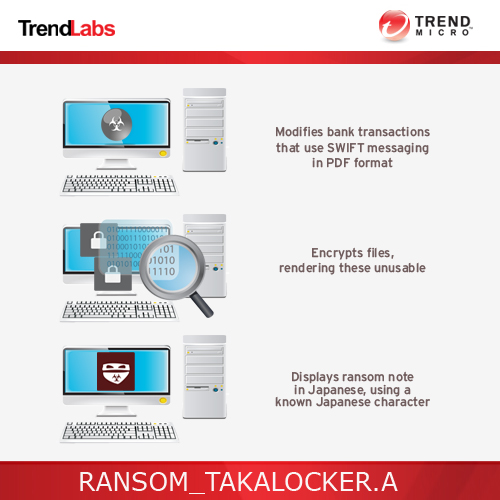

Cifra los archivos con las extensiones siguientes:

- .txt

- .jpg

- .png

- .bmp

- .zip

- .rar

- .7z

- .sql

- .torrent

- .pdf

- .tar

- .mp3

- .mp4

- .flv

- .lnk

- .html

- .php

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Reiniciar en modo seguro

[ learnMore ]

[ back ]

Para reiniciar en modo seguro:

• Para usuarios de Windows 98 y ME

- Reinicie el equipo.

- Pulse la tecla CTRL hasta que aparezca el menú de inicio.

- Seleccione la opción Modo seguro y pulse Intro.

• Para usuarios de Windows NT (modo VGA)

- Haga clic en Inicio>Configuración>Panel de control.

- Haga doble clic en el icono Sistema.

- Haga clic en la pestaña Inicio o Apagado.

- Establezca 10 segundos en el campo Mostrar lista y haga clic en Aceptar para guardar el cambio.

- Apague el equipo y reinícielo.

- Seleccione el modo VGA en el menú de inicio.

• Para usuarios de Windows 2000

- Reinicie el equipo.

- Pulse la tecla F8 cuando vea la barra Iniciando Windows en la parte inferior de la pantalla.

- Seleccione la opción Modo seguro en el menú de opciones avanzadas de Windows y pulse Intro.

• Para usuarios de Windows XP

- Reinicie el equipo.

- Pulse la tecla F8 cuando haya finalizado la autoprueba de encendido (POST). Si no aparecen las opciones avanzadas de Windows, intente reiniciar y pulse F8 varias veces después de que aparezca de la pantalla de la autoprueba de encendido (POST).

- Seleccione la opción Modo seguro en el menú de opciones avanzadas de Windows y pulse Intro.

• Para usuarios de Windows Server 2003

- Reinicie el equipo.

- Pulse la tecla F8 cuando se haya iniciado Windows. Si no aparecen las opciones avanzadas de Windows, intente reiniciar y, a continuación, pulse F8 varias veces tras el inicio.

- En el menú de opciones avanzadas de Windows, utilice las teclas de flecha para seleccionar la opción Modo seguro y pulse Intro.

Step 4

Eliminar este valor del Registro

[ learnMore ]

[ back ]

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Google Chrome Update Check = %User Temp%\Google\Chrome\Update.exe

- In HKEY_CURRENT_USER\Software\Google\Update\SEND

Para eliminar el valor del Registro que este malware ha creado:

- Abra el Editor del Registro. Para ello, haga clic en Inicio>Ejecutar, escriba regedit en el cuadro de texto y pulse Intro.

- En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_CURRENT_USER>Software>Microsoft>Windows>CurrentVersion>Run - En el panel derecho, busque y elimine la entrada:

Google Chrome Update Check = %User Temp%\Google\Chrome\Update.exe - En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_CURRENT_USER>Software>Google>Update>SEND - En el panel derecho, busque y elimine la entrada:

SENDING = {random} - Cierre el Editor del Registro.

Step 5

Buscar y eliminar estas carpetas

[ learnMore ]

[ back ]

Asegúrese de que tiene activada la casilla

Buscar archivos y carpetas ocultos en la opción Más opciones avanzadas para que el resultado de la búsqueda incluya todas las carpetas ocultas.

- %User Temp%\Google

- %User Temp%\Google\Chrome

Para eliminar las carpetas de malware/grayware/spyware:

- Haga clic con el botón derecho en Inicio y haga clic en Buscar....

- En el cuadro de entrada Nombre, escriba:

- %User Temp%\Google

- %User Temp%\Google\Chrome

- En la lista desplegable Buscar en, seleccione Mi PC y pulse Intro.

- Una vez haya encontrado la carpeta, selecciónela y, a continuación, pulse MAYÚS+SUPR para eliminarla definitivamente.

- Repita los pasos 2 a 4 con el resto de carpetas:

- %User Temp%\Google

- %User Temp%\Google\Chrome

Step 6

Buscar y eliminar este archivo

[ learnMore ]

[ back ]

Puede que algunos de los archivos del componente estén ocultos. Asegúrese de que tiene activada la casilla

Buscar archivos y carpetas ocultos en la opción Más opciones avanzadas para que el resultado de la búsqueda incluya todos los archivos y carpetas ocultos.

- %User Temp%\Google\Chrome\Update.exe

Para eliminar el archivo de malware/grayware/spyware:

- Haga clic con el botón derecho en Inicio y haga clic en Buscar....

- En el cuadro de entrada Nombre, escriba:

- %User Temp%\Google\Chrome\Update.exe

- En la lista desplegable Buscar en, seleccione Mi PC y pulse Intro.

- Una vez haya encontrado el archivo, selecciónelo y, a continuación, pulse MAYÚS+SUPR para eliminarlo definitivamente.

Step 7

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como RANSOM_TAKALOCKER.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.