RANSOM_BARTZ.A

Trojan.Ransomcrypt.BA (Symantec), Ransom-O (McAfee), Win32/Filecoder.Bart.A (ESET)

Windows

Tipo di minaccia informatica:

Trojan

Distruttivo?:

No

Crittografato?:

Sì

In the wild::

Sì

Panoramica e descrizione

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos.

Dettagli tecnici

Detalles de entrada

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos.

Instalación

Infiltra los archivos siguientes:

- %Desktop%\recover.bmp - image used as wallpaper

- %Desktop%\recover.txt - contains the ransom note

- {folders containing the archived files}\recover.txt - contains the ransom note

(Nota: %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).

)Otras modificaciones del sistema

Modifica los archivos siguientes:

- It archives the files into a password protected ZIP and names the archive as {original filename and extension}.bart.zip

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Desktop%\recover.bmp"

(Note: The default value data of the said registry entry is {user-defined}.)

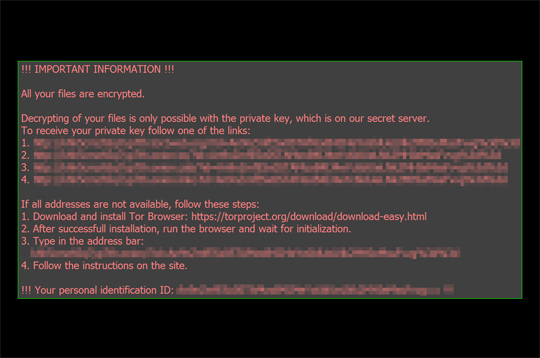

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Otros detalles

Cifra los archivos con las extensiones siguientes:

- .mid

- .wma

- .flv

- .mkv

- .mov

- .avi

- .asf

- .mpeg

- .vob

- .mpg

- .wmv

- .fla

- .swf

- .wav

- .qcow2

- .vdi

- .vmdk

- .vmx

- .gpg

- .aes

- .ARC

- .PAQ

- .tar

- .bz2

- .tbk

- .bak

- .tar

- .tgz

- .rar

- .zip

- .djv

- .djvu

- .svg

- .bmp

- .png

- .gif

- .raw

- .cgm

- .jpeg

- .jpg

- .tif

- .tiff

- .NEF

- .psd

- .cmd

- .bat

- .class

- .jar

- .java

- .asp

- .brd

- .sch

- .dch

- .dip

- .vbs

- .asm

- .pas

- .cpp

- .php

- .ldf

- .mdf

- .ibd

- .MYI

- .MYD

- .frm

- .odb

- .dbf

- .mdb

- .SQLITEDB

- .SQLITE3

- .asc

- .lay6

- .lay

- .ms11(Security copy)

- .sldm

- .sldx

- .ppsm

- .ppsx

- .ppam

- .docb

- .sxm

- .otg

- .odg

- .uop

- .potx

- .potm

- .pptx

- .pptm

- .std

- .sxd

- .pot

- .pps

- .sti

- .sxi

- .otp

- .odp

- .wks

- .xltx

- .xltm

- .xlsx

- .xlsm

- .xlsb

- .slk

- .xlw

- .xlt

- .xlm

- .xlc

- .dif

- .stc

- .sxc

- .ots

- .ods

- .hwp

- .dotm

- .dotx

- .docm

- .docx

- .DOT

- .max

- .txt

- .CSV

- .uot

- .RTF

- .XLS

- .PPT

- .stw

- .sxw

- .ott

- .odt

- .DOC

- .pem

- .csr

- .crt

- .key

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Identificar y terminar los archivos detectados como RANSOM_BARTZ.A

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecución. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuestión aquí.

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuación.

Step 4

Buscar y eliminar este archivo

- %Desktop%\recover.bmp

- %Desktop%\recover.txt

- {folders containing the archived files}\recover.txt

Step 5

Restablecer las propiedades del escritorio

Step 6

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como RANSOM_BARTZ.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio