RANSOM_BAM.A

Windows

Tipo di minaccia informatica:

Ransomware

Distruttivo?:

No

Crittografato?:

No

In the wild::

Sì

Panoramica e descrizione

Dettagli tecnici

Instalación

Infiltra los archivos siguientes:

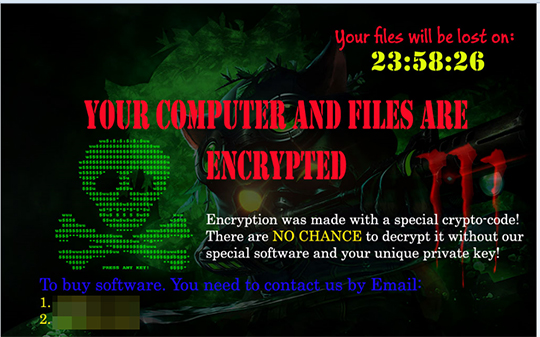

- %Desktop%\Notify.jpg

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\Rs

ID = {number}

HKEY_CURRENT_USER\Software\Rs

IsEncrypt = {hex values}

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 10

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Desktop%\Notify.jpg"

Otros detalles

Cifra los archivos con las extensiones siguientes:

- .raw

- .java

- .zip

- .rar

- .jar

- .xlw

- .pst

- .iso

- .xltx

- .psd

- .ibd

- .xltm

- .ps1

- .hwp

- .xlt

- .pptx

- .h

- .xlsx

- .pptm

- .gz

- .xlsm

- .ppt

- .gpg

- .xlsb

- .ppsx

- .gif

- .xls

- .ppsm

- .frm

- .xlm

- .pps

- .flv

- .xlc

- .ppam

- .fla

- .wmv

- .potx

- .eml

- .wma

- .potm

- .edb

- .wks

- .pot

- .g

- .wk1

- .png

- .dotx

- .wb2

- .pl

- .dotm

- .wav

- .php

- .dot

- .vsdx

- .pfx

- .docx

- .vsd

- .pem

- .docm

- .vob

- .docb

- .vmx

- .pas

- .djvu

- .vmdk

- .PAQ

- .dip

- .vdi

- .p12

- .dif

- .vcd

- .ott

- .der

- .vbs

- .ots

- .dch

- .vb

- .otp

- .dbf

- .uot

- .otg

- .db

- .uop

- .ost

- .csv

- .txt

- .onetoc2

- .csr

- .tiff

- .odt

- .cs

- .tif

- .ods

- .crt

- .tgz

- .odp

- .cpp

- .tbk

- .odg

- .cmd

- .tar

- .odb

- .class

- .sxw

- .nef

- .cgm

- .sxm

- .myi

- .c

- .sxi

- .myd

- .bz2

- .sxd

- .msg

- .brd

- .sxc

- .mpg

- .bmp

- .swf

- .mpeg

- .bat

- .svg

- .mp4

- .bak

- .suo

- .mp3

- .backup

- .stw

- .mov

- .avi

- .sti

- .mml

- .asp

- .std

- .mkv

- .asm

- .stc

- .mid

- .asf

- .sqlitedb

- .mdf

- .asc

- .sqlite3

- .mdb

- .ARC

- .sql

- .max

- .ai

- .snt

- .m4u

- .aes

- .sln

- .m3u

- .accdb

- .slk

- .ldf

- .7z

- .sldx

- .lay6

- .3gp

- .lay

- .3g2

- .sldm

- .key

- .3ds

- .sh

- .jsp

- .3dm

- .sch

- .js

- .doc

- .rtf

- .jpg

- .602

- .rb

- .jpeg

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- HKEY_CURRENTUSER\Software\Rs

Step 4

Buscar y eliminar este archivo

- %Desktop%\Notify.jpg

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como RANSOM_BAM.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 6

Restablecer las propiedades del escritorio

Sondaggio