Ransom.MSIL.CYBORG.AA

Ransom:Win32/Genasom!MTB (MICROSOFT); HEUR:Trojan-Ransom.MSIL.Gen.gen (KASPERSKY)

Windows

Tipo di minaccia informatica:

Ransomware

Distruttivo?:

No

Crittografato?:

In the wild::

Sì

Panoramica e descrizione

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se conecta a determinados sitios Web para enviar y recibir información.

Dettagli tecnici

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

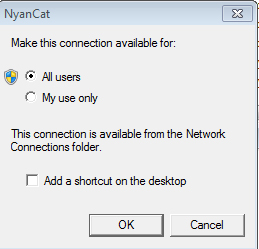

Agrega las carpetas siguientes:

- %ProgramData%\Microsoft\Network\Connections\Cm\NyanCat

Infiltra los archivos siguientes:

- {Drive Letter}\bot.exe → detected as Ransom.MSIL.CYBORG.SMTH

- {Drive Letter}\autorun.inf → automatically executes .\bot.exe

Infiltra y ejecuta los archivos siguientes:

- %User Temp%\tmp{4-random-characters}.tmp.exe → detected as Ransom.MSIL.CYBORG.SMTH

- %Temp%\{8-random-characters}.inf → contains command for executing %User Temp%\tmp{4-random-characters}.tmp.exe

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).

. %Temp% es la carpeta de archivos temporales de Windows, que suele estar en C:\Windows\Temp o C:\WINNT\Temp).)Agrega los procesos siguientes:

- %System%\cmstp.exe /au %Temp%\{8-random-characters}.inf

- %Program Files%\Internet Explorer\iexplore.exe -nohome

(Nota: %Temp% es la carpeta de archivos temporales de Windows, que suele estar en C:\Windows\Temp o C:\WINNT\Temp).

. %Program Files% es la carpeta Archivos de programa predeterminada, que suele estar en C:\Archivos de programa).)Otras modificaciones del sistema

Modifica las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 2

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "{Malware Directory}\Cyborg_DECRYPT.jpg"

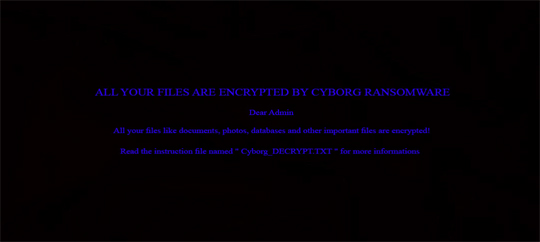

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- {Malware Directory}\Cyborg_DECRYPT.jpg

Otros detalles

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\ShortCutInfection

{Malware Filename}.{Malware Filename} = "True"

Se conecta al sitio Web siguiente para enviar y recibir información:

- https://{BLOCKED}o.co/2f8nx5

Hace lo siguiente:

- It displays the following user interface once executed:

Soluzioni

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Reiniciar en modo seguro

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\ShortCutInfection

- {Malware Filename}.{Malware Filename} = "True"

- {Malware Filename}.{Malware Filename} = "True"

Step 6

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Control Panel\Desktop

- WallpaperStyle = 2

- WallpaperStyle = 2

- In HKEY_CURRENT_USER\Control Panel\Desktop

- TileWallpaper = 0

- TileWallpaper = 0

- In HKEY_CURRENT_USER\Control Panel\Desktop

- Wallpaper = "%{Malware Directory}%\Cyborg_DECRYPT.jpg"

- Wallpaper = "%{Malware Directory}%\Cyborg_DECRYPT.jpg"

Step 7

Buscar y eliminar este archivo

- {Drive Letter}\bot.exe

- {Drive Letter}\autorun.inf

- %User Temp%\tmp{4-random-characters}.tmp.exe

- %Temp%\{8-random-characters}.inf

- {Malware Directory}\Cyborg_DECRYPT.jpg

- %Desktop%\Cyborg_DECRYPT.txt

- %User Profile%\Music\Cyborg_DECRYPT.txt

- %User Profile%\Pictures\Cyborg_DECRYPT.txt

Step 8

Buscar y eliminar esta carpeta

Step 9

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como Ransom.MSIL.CYBORG.AA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 10

Restore encrypted files from backup.

Step 11

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.MSIL.CYBORG.AA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio