Ransom.Linux.BRAINCIPHER.THHOIBD

Ransom:Linux/Babuk.B!MTB (MICROSOFT)

Windows

Tipo di minaccia informatica:

Ransomware

Distruttivo?:

No

Crittografato?:

No

In the wild::

Sì

Panoramica e descrizione

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Dettagli tecnici

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Infiltra los archivos siguientes:

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- /tmp/running_vms.txt → contains active VM IDs retrieved from the system.

Agrega los procesos siguientes:

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- vim-cmd vmsvc/getallvms | grep '^[0-9]' | awk '{print $1}' > /tmp/running_vms.txt → retrieves information about all VMs on an ESXi host and stores the IDs in a text file.

- vim-cmd vmsvc/power.getstate {VM ID} | grep 'Powered on' → checks the power state of VMs on an ESXi host based on the VM IDs specified in the parameter.

- vim-cmd vmsvc/power.off {VM ID} → powers off VMs on an ESXi host if found running.

- rm /tmp/running_vms.txt → permanently deletes the text file.

Otros detalles

Hace lo siguiente:

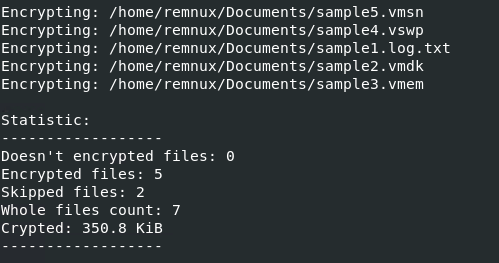

- It displays the following output in the terminal:

Soluzioni

Step 1

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.Linux.BRAINCIPHER.THHOIBD En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 2

Restore encrypted files from backup.

Sondaggio