JS_NEMUCOD.ELDSAUDV

JS/TrojanDownloader.Agent.QCX (ESET-NOD32); JS/Nemucod.tn (McAfee); JS.Downloader (Symantec)

Windows

Tipo di minaccia informatica:

Trojan

Distruttivo?:

No

Crittografato?:

Sì

In the wild::

Sì

Panoramica e descrizione

Llega como archivo adjunto a los mensajes de correo que otro malware/grayware/spyware o usuarios maliciosos envían como spam. Llega como archivo adjunto a los mensajes de correo que otro malware/grayware/spyware o usuarios maliciosos envían como spam.

Después ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados. No obstante, de este modo no se podrá acceder a los sitios mencionados.

Dettagli tecnici

Detalles de entrada

Llega como archivo adjunto a los mensajes de correo que otro malware/grayware/spyware o usuarios maliciosos envían como spam.

Llega como un archivo adjunto a los mensajes de correo electrónico siguiente correo basura por otro malware / grayware / spyware o usuarios maliciosos:

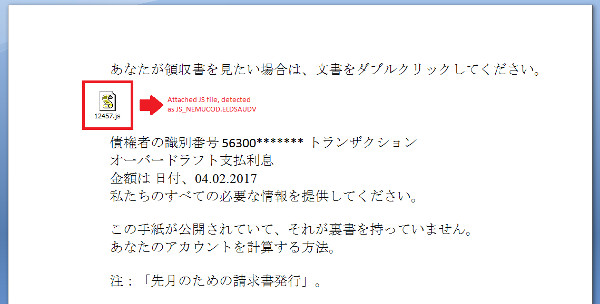

- The malware arrives as an embedded file on a document:

Rutina de descarga

Accede a los siguientes sitios Web para descargar archivos:

- http://disk.{BLOCKED}iongarden.com/js60.bin

Guarda los archivos que descarga con los nombres siguientes:

- %Application Data%\Microsoft\Windows\Templates\{random number}.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Después ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados.

No obstante, de este modo no se podrá acceder a los sitios mencionados.

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Buscar y eliminar estos archivos

- %Application Data%\Microsoft\Windows\Templates\{random number}.exe

- %Application Data%\Microsoft\Windows\Templates\{random number}.exe

Step 4

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como JS_NEMUCOD.ELDSAUDV En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio