HKTL_STEALSCR.GA

TrojanSpy:MSIL/VB.E (Microsoft)

Windows

Tipo di minaccia informatica:

Hacking Tool

Distruttivo?:

No

Crittografato?:

No

In the wild::

Sì

Panoramica e descrizione

Puede haberlo instalado manualmente un usuario.

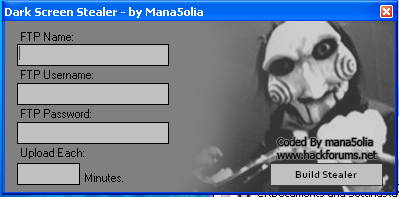

Usa una interfaz de usuario.

Dettagli tecnici

Detalles de entrada

Puede haberlo instalado manualmente un usuario.

Otros detalles

Usa la interfaz de usuario siguiente:

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Buscar y eliminar estos archivos

- {Grayware Path}\Server.exe

- {Grayware Path}\Stub.exe

- {Grayware Path}\Server.exe

- {Grayware Path}\Stub.exe

Step 4

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como HKTL_STEALSCR.GA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Sondaggio