ELF_TSUNAMI.R

Linux/UNIX

Malware-Typ:

Backdoor

Zerstrerisch?:

Nein

Verschlsselt?:

Nein

In the wild::

Ja

Überblick

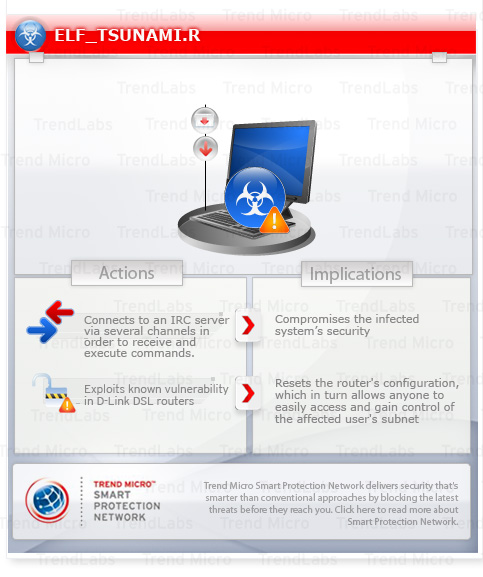

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird möglicherweise von anderer Malware eingeschleust. Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Verbindet sich mit IRC-Servern (Internet Relay Chat).

Technische Details

Übertragungsdetails

Wird möglicherweise von anderer Malware eingeschleust.

Wird möglicherweise unwissentlich von einem Benutzer beim Besuch bösartiger Websites heruntergeladen.

Backdoor-Routine

Verbindet sich mit einem oder mehreren der folgenden IRC-Server:

- {BLOCKED}.{BLOCKED}.81.114

- {BLOCKED}.{BLOCKED}.52.185

- {BLOCKED}.{BLOCKED}.51.77

- vexaa.{BLOCKED}th.cx

Wählt sich in einen oder mehrere der folgenden IRC-Kanäle ein:

- #kleber

- #kaiten

- #kromex

- #dlink

- #dlink_key

Download-Routine

Lädt aktualisierte Eigenkopien von den folgenden Websites herunter:

- {BLOCKED}.{BLOCKED}.52.22

Lösungen

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als ELF_TSUNAMI.R entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil