ELF_NETWRD.A

Publish Date: 03 September 2012

Plattform:

Linux

Risikobewertung (gesamt):

Schadenspotenzial::

Verteilungspotenzial::

reportedInfection:

Niedrig

Mittel

Hoch

Kritisch

Malware-Typ:

Backdoor

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

Überblick

Infektionsweg: Fallen gelassen von anderer Malware, Aus dem Internet heruntergeladen

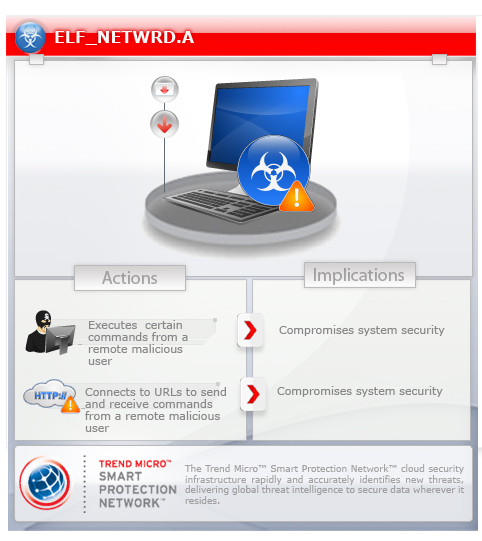

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird.

Technische Details

Dateigröße: 64,400 bytes

Dateityp: ELF

Speicherresiden: Ja

Erste Muster erhalten am: 24 August 2012

Schadteil: Connects to URLs/IPs, Compromises system security

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- {user's home path}/WIFIADAPT

Autostart-Technik

Schleust die folgenden Dateien ein:

- {user's home path}/.config/autostart/WIFIADAPTER.desktop

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Get OS version, user name, host name, $PATH variable, home directory, malware process ID, current process path

- Download a file and save it as /tmp/{random file name 1}, then execute the downloaded file

- Exit

- List files in a directory

- Read a file

- Write and close a file

- Copy a file

- Execute a file

- Rename a file

- Delete a file

- Create a directory

- Start remote shell

- Kill a process

- Get currently logged in users

- Enumerate window titles of all processes

- Download a file and save it as /tmp/{random file name 2}

- Simulate keyboard press

- Simulate mouse event

- Get stored login credentials in Google Chrome, Chromium, Opera, Mozilla

- Get the size of a file

- Take a screenshot

- Upload keylogger file {user's home path}/.m8d.dat

- Clear keylogger file {user's home path}/.m8d.dat

- Delete a file

- Search for a file

- Stop remote shell

- List processes

- Perform window operation

- Get Pidgin passwords from {user's home path}/.purple/accounts.xml

- Uninstall

Einschleusungsroutine

Schleust die folgenden Dateien ein, die zur Erfassung von Tastatureingaben verwendet werden:

- {user's home path}/.m8d.dat

Lösungen

Mindestversion der Scan Engine: 9.200

VSAPI OPR Pattern-Version: 9.369.00

VSAPI OPR Pattern veröffentlicht am: 04 September 2012

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt. Achten Sie auf Dateien, die als ELF_NETWRD.A entdeckt werden

Nehmen Sie an unserer Umfrage teil