RANSOM_XIAOBA.C

Trojan-Ransom.Win32.Purgen.ya (KASPERSKY); Trojan:Win32/Tiggre!rfn (MICROSOFT); Gen:Variant.Symmi.79943 (BITDEFENDER)

Windows

Tipo de grayware:

Ransomware

Destrutivo:

Não

Criptografado:

Não

In the Wild:

Sim

Visão geral

Detalhes técnicos

Installation

Fügt die folgenden Prozesse hinzu:

- icacls . /grant Everyone:F /T /C /Q

- cmd /c vssadmin delete shadow /all /quiet & wmic shadowcopy delete & bcdedit /set {default} boostatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

- vssadmin delete shadow /all /quiet

- wmic shadowcopy delete

- bcdedit /set {default} boostatuspolicy ignoreallfailures

- bcdedit /set {default} recoveryenabled no

- wbadmin delete catalog -quiet

Injiziert Threads in die folgenden normalen Prozesse:

- %System%\svchost.exe

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

Fügt die folgenden "Image File Execution Options"-Registrierungseinträge hinzu, um sich beim Starten bestimmter Anwendungen automatisch selbst auszuführen:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Image File Execution\

taskmgr.exe

Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

Andere Systemänderungen

Ändert die folgenden Registrierungsschlüssel:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = "0"

(Note: The default value data of the said registry entry is "1".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoFolderOptions = "1"

(Note: The default value data of the said registry entry is "0".)

Ändert die folgenden Registrierungseinträge, um Dateien mit dem Attribut 'Versteckt' zu verbergen:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\]Explorer\

Advanced\Folder\Hidden\

SHOWALL

CheckedValue = "0"

(Note: The default value data of the said registry entry is "1".)

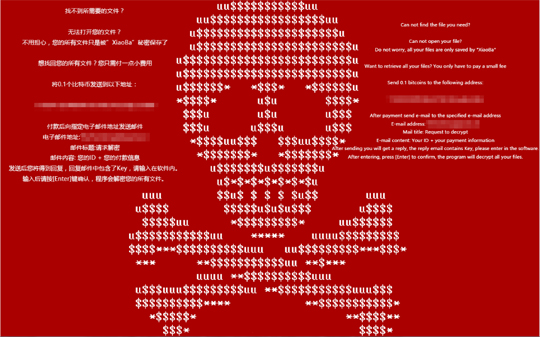

Ändert das Hintergrundbild des Desktops durch Abänderung der folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Windows%\{Chinese characters}.bmp"

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- %Windows%\{Chinese characters}.bmp -> set as desktop wallpaper

- %User Temp%\WannaDie.mp3

- %User Temp%\WannaDie.png -> deleted after malware execution

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

(Hinweis: %Windows% ist der Windows Ordner, normalerweise C:\Windows oder C:\WINNT.. %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.. %Desktop% ist der Ordner 'Desktop' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.)

Andere Details

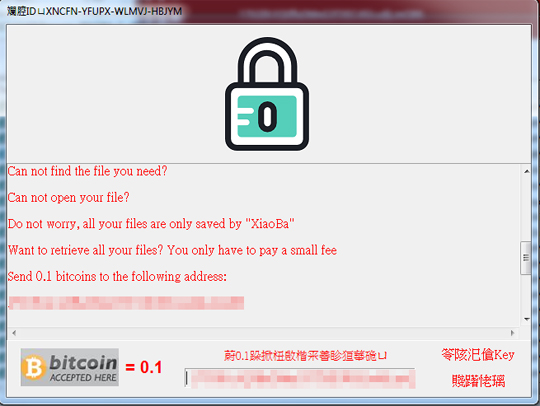

Zeigt die folgenden Meldungen an:

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

- WannaDie = "{Full Path of Malware}\{Malware Name}.exe"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution\taskmgr.exe

- Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

- Debugger = "{Full Path of Malware}\{Malware Name}.exe}"

DATA_GENERIC_ENTRY

Step 5

Diesen geänderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- From: EnableLUA = "0"

To: EnableLUA = "1"

- From: EnableLUA = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- From: NoFolderOptions = "1"

To: NoFolderOptions = "0"

- From: NoFolderOptions = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\]Explorer\Advanced\Folder\Hidden\SHOWALL

- From: CheckedValue = "0"

To: CheckedValue = "1"

- From: CheckedValue = "0"

Step 6

Diese Dateien suchen und löschen

- %Windows%\{Chinese characters}.bmp=

- %User Temp%\WannaDie.mp3

- %Cookies%\{Username}@baidu[1].txt

- %Cookies%\{Username}@baidu[2].txt

- %User Temp%\WannaDie.png

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

- %Temporary Internet Files%\Content.IE5\NVUI4L47\baidu_com[1].txt

- %Windows%\{Chinese characters}.bmp=

- %User Temp%\WannaDie.mp3

- %Cookies%\{Username}@baidu[1].txt

- %Cookies%\{Username}@baidu[2].txt

- %User Temp%\WannaDie.png

- %Desktop%\_WannaDie_.bmp

- {Root Directory of all infected drives}\_WannaDie_.bmp

- %Temporary Internet Files%\Content.IE5\NVUI4L47\baidu_com[1].txt

Step 7

- Öffnen Sie eine Befehlszeile.

- Benutzer von Windows 2000, Windows XP und Windows Server 2003: Klicken Sie auf Start>Ausführen. Geben Sie im Feld "Öffnen" CMD ein, und drücken Sie dann die Eingabetaste.

- Benutzer von Windows Vista und Windows 7: Klicken Sie auf Start, geben Sie CMD in das Eingabefeld Suche starten ein, und drücken Sie die Eingabetaste.

- Geben Sie an der CMD-Konsole Folgendes ein:

ATTRIB [+R | -R] [+A | -A ] [+S | -S] [+H | -H] [+I | -I] [Laufwerk:][Pfad][Dateiname] [/S [/D] [/L]]

Wobei Folgendes gilt:

+ Legt ein Attribut fest.

- Löscht ein Attribut.

R Attribut für schreibgeschützte Datei

A Attribut für Archivdatei

S Attribut für Systemdatei

H Attribut für verborgene Datei

I Attribut für unindiziert Datei

[Laufwerk:][Pfad][Dateiname]

Gibt eine Datei bzw. Dateien an, die durch "attrib" verarbeitet werden sollen.

/S Verarbeitet die zutreffenden Dateien im aktuellen Ordner und allen Unterordnern.

/D Verarbeitet Ordner

/L Ändert Attribute des symbolischen Links statt des Ziels des symbolischen Links

Beispiel:

So blenden Sie alle Dateien und Ordner (einschließlich der Unterordner) in Laufwerk D: ein

ATTRIB –H D:\* /S /D - Wiederholen Sie Schritt 3 für Ordner und Dateien auf anderen Laufwerken oder in anderen Verzeichnissen.

Step 8

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als RANSOM_XIAOBA.C entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 9

Desktop-Eigenschaften zurücksetzen

Participe da nossa pesquisa!