Cose’è l’Identity Threat Detection and Response (ITDR)?

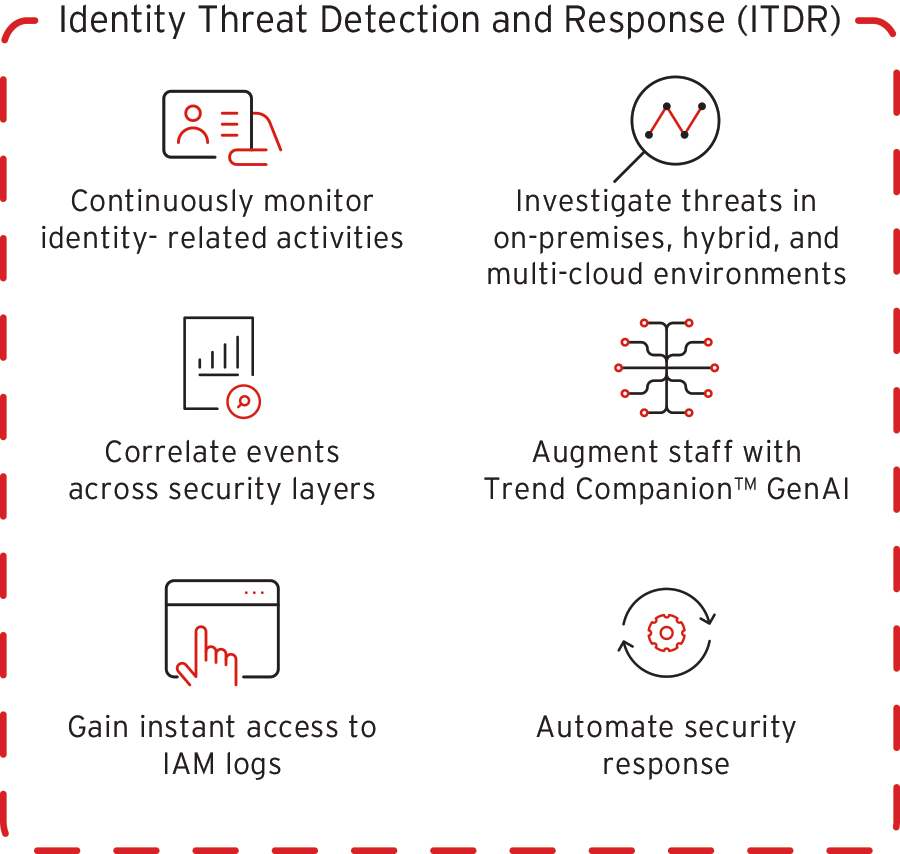

Identity Threat Detection and Response (ITDR) è un approccio alla cybersecurity incentrato sull'identificazione e la mitigazione delle minacce correlate all'identità, sulla salvaguardia delle entità e delle identità digitali da accessi non autorizzati e sulla fornitura di un rilevamento proattivo affidabile delle minacce.

ITDR vs XDR vs EDR

Identity threat detection and response (ITDR)

Identity Threat Detection and Response, o ITDR, si concentra sulle minacce correlate all'identità, prendendo di mira aree come il furto di credenziali, il privilegio improprio e altri problemi basati sull'identità. Offre un ulteriore livello di sicurezza grazie all'integrazione con i sistemi IAM (Identity and Access Management).

Rilevamento e risposta estesi (XDR)

Extended Detection and Response, o XDR, offre funzionalità di rilevamento e risposta alle minacce nell'intera infrastruttura di un'organizzazione, compresi endpoint, server, workload in cloud e reti. Mentre XDR mira a unificare e correlare i dati in diversi ambienti per un migliore rilevamento delle minacce, ITDR restringe la sua attenzione alle minacce di identità in modo specifico.

Endpoint Detection and Response (EDR)

Endpoint Detection and Response, o EDR, lavora per rilevare e rispondere alle minacce che prendono di mira i dispositivi endpoint, come laptop, desktop o server. A differenza dell'ITDR, che si occupa delle identità, l'EDR si concentra esclusivamente sui dispositivi endpoint e non fornisce informazioni complete sulle minacce basate sull'identità.

Differenze chiave e casi d'uso

Aspetto |

ITDR |

XDR |

EDR |

Focus |

Identity and access threats |

Infrastruttura IT: |

Dispositivi endpoint |

Tecnologia |

Analisi delle identità e integrazione IAM |

Correlazione multilivello |

Monitoraggio e analisi degli endpoint |

FUNZIONALITÀ PRINCIPALI |

Analisi degli utenti e MFA |

Rilevamento centralizzato delle minacce |

rilevamento delle minacce endpoint |

Caso d'uso |

Prevenzione del furto di identità e minacce simili |

Visibilità completa |

Rilevamento ransomware endpoint |

Come funziona

I sistemi ITDR monitorano le attività delle identità per rilevare eventuali segnali di attacchi da parte di attori malevoli. Raccolgono registri relativi all'identità e utilizzano algoritmi speciali per rilevare anche comportamenti strani.

Anche il machine learning e l'intelligenza artificiale sono componenti importanti dell'ITDR. Possono aiutare a facilitare il rilevamento delle minacce attraverso l'apprendimento adattivo. Gli algoritmi possono ordinare enormi set di dati per trovare modelli e creare avvisi per qualsiasi attività sospetta in tempo reale.

Il processo ITDR stesso inizia con il monitoraggio delle anomalie correlate all'identità e la loro ricerca in tempo reale. Quando un'attività sospetta viene contrassegnata, gli strumenti ITDR possono generare automaticamente avvisi da inviare anche attraverso una risposta. Questo avvisa il team di sicurezza di ciò che sta accadendo e avvia una serie di azioni automatizzate.

ITDR si integra con framework di sicurezza esistenti come IAM, EDR e XDR per creare un approccio di sicurezza a più livelli. Ciò consente all'ITDR di creare avvisi ricchi di contesto ed estendere le sue capacità all'interno dell'ecosistema IT per un sistema di rilevamento delle minacce più efficace.

Vantaggi e caratteristiche chiave di ITDR

L'ITDR migliora il livello di sicurezza di un'organizzazione lavorando in modo proattivo per identificare le minacce. Ciò può ridurre significativamente il tempo necessario per rilevare e mitigare gli attacchi. Affrontando questi tipi di minacce in tempo reale, l'ITDR può impedire agli aggressori di aumentare o ottenere un accesso più profondo all'interno della rete. Molti strumenti di rilevamento più tradizionali possono generare troppi falsi positivi, che possono diventare difficili da setacciare. Al contrario, ITDR sfrutta l'IA per distinguere tra utenti legittimi e minacce reali. Questo lascia i team aperti a gestire le minacce reali.

L'ITDR può raggiungere questo obiettivo attraverso il monitoraggio in tempo reale, le risposte automatizzate e l'analisi dettagliata. Il monitoraggio in tempo reale aiuta a tenere traccia delle attività in ogni ambiente e le risposte automatizzate aiutano a mitigare i rischi bloccando gli account compromessi e utilizzando l'analisi per rilevare le anomalie.

Le organizzazioni che adottano ITDR possono anche trarre vantaggio dal più solido livello di sicurezza generale che fornisce, nonché dalla riduzione degli incidenti correlati all'identità. È particolarmente prezioso in ambienti con una superficie di attacco in crescita, come le organizzazioni che si spostano nel cloud. Concentrandosi sulle identità, l'ITDR può offrire una migliore visibilità e controllo su come le identità vengono utilizzate e gestite. Ciò può portare a un minor numero di violazioni, tempi di risposta agli incidenti più rapidi e una migliore conformità.

Strategie ITDR

Una strategia ITDR di successo dovrebbe includere elementi come il monitoraggio completo dell'identità, le opzioni di autenticazione e una varietà di azioni di risposta automatizzate. Incorporare l'ITDR in una roadmap di cybersecurity significa impostare difese proattive contro le minacce basate sull'identità.

L'ITDR deve essere in linea con la strategia complessiva di cybersecurity dell'organizzazione invece di essere suddiviso in compartimenti stagni. In questo modo può supportare obiettivi aggiuntivi come la riduzione del rischio e la conformità. Per qualsiasi implementazione di successo e gestione continua dell'ITDR, le organizzazioni devono dare piena visibilità a ogni tipo di identità, compresi dipendenti, appaltatori e altri.

Il monitoraggio dell'identità in tempo reale è importante per rilevare le minacce man mano che si presentano. ITDR può anche essere integrato con altri strumenti di sicurezza come IAM, SIEM ed EDR per una migliore visibilità e opzioni di risposta.

Il panorama in evoluzione dell'ITDR

ITDR è uno strumento essenziale per le organizzazioni che desiderano proteggere le proprie risorse digitali in un panorama di minacce sempre più complesso. ITDR può garantire una protezione più completa attraverso gli ecosistemi incentrati sull'identità.

Le aziende e le organizzazioni devono adottare le pratiche ITDR per essere sempre all'avanguardia quando si tratta di criminalità informatica. L'implementazione di ITDR è un enorme passo proattivo verso un'infrastruttura di identità sicura e resiliente che può aiutare a salvaguardare le credenziali e altro ancora.

Il ruolo dell'identità nella cybersecurity continuerà a crescere con un numero maggiore di servizi e a diventare basato sull'identità. Il panorama è in continua evoluzione, il che è importante da ricordare. Il futuro deve essere sempre tenuto in mente tenendo conto di questo fatto. Per le organizzazioni che desiderano migliorare il proprio framework di sicurezza, l'ITDR può essere una risorsa enorme per la propria strategia di difesa in generale.