APT und gezielte Angriffe

Erster Pwn2Own in Deutschland

Zum ersten Mal veranstaltet die Zero Day Initiative von Trend Micro den traditionsreichen Hacking-Wettbewerb Pwn2Own in Deutschland, in Berlin. Nicht nur der Ort ist neu, es gibt auch eine neue spannende Technologiekategorie – künstliche Intelligenz.

Willkommen zu unserem ersten Wettbewerb in Berlin! Die die unternehmensorientierte Pwn2Own-Veranstaltung wird vom 15. bis 17. Mai 2025 auf der OffensiveCon-Konferenz in Berlin stattfinden. In den letzten Jahren hat sich die OffensiveCon-Konferenz in Berlin zu einer der besten Veranstaltungen des Jahres entwickelt, die sich auf Offensiv-Themen konzentriert. Und wir möchten immer sicherstellen, dass der in Vancouver ins Leben gerufene Pwn2Own-Wettbewerb die richtigen Leute erreicht. Die erste Auflage der Tickets für die Konferenz war in weniger als sechs Stunden ausverkauft, sodass wir uns auf eine Gruppe von einigen der besten Schwachstellenforscher der Welt freuen können.

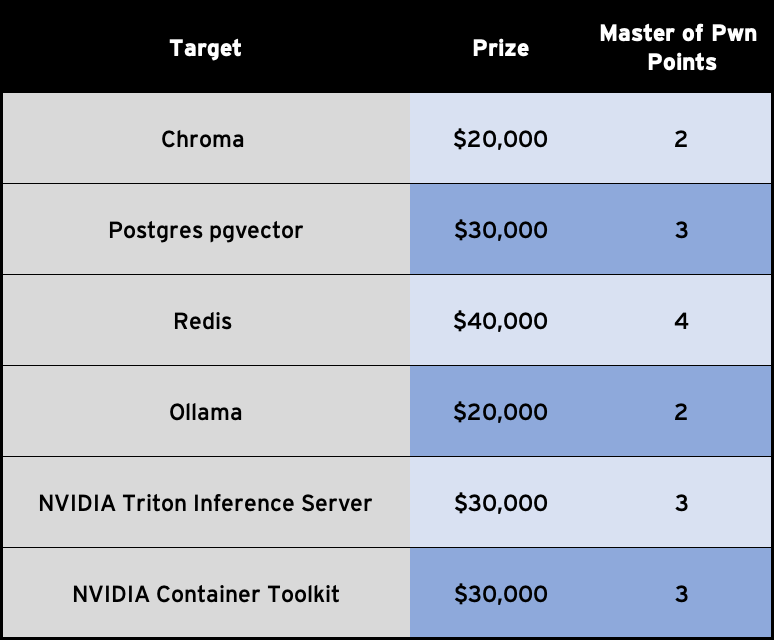

Aber nicht nur der Veranstaltungsort ist neu, wir haben auch eine neue Technologiekategorie eingeführt, die derzeit die meisten Fragen hinsichtlich ihrer Sicherheit aufwirft: Künstliche Intelligenz. Die Kategorie KI weist sechs Ziele unter verschiedenen Rahmenbedingungen auf und geht über das hinaus, was andere KI-Hackathons bereits getan haben. Es wird weit mehr als bloße Prompt Injection verlangt.

In der Vergangenheit haben sich KI-Hackathons darauf konzentriert, KI zur Entwicklung von Schwachstellen oder anderen Angriffsrahmen zu nutzen. Wir öffnen die KI-Infrastruktur, die dazu verwendet wird, Modelle für Missbrauch zu betreiben – Vektordatenbanken, Frameworks zur Ausführung von Modellen und Entwicklungs-Toolkits. Ein Versuch in dieser Kategorie muss vom Laptop des Teilnehmers aus gestartet werden. Für das NVIDIA Container Toolkit-Ziel muss der Versuch von einem erstellten Container-Image aus gestartet werden und beliebigen Code auf dem Host-Betriebssystem ausführen.

Letztes Jahr kam die neue Kategorie Cloud-Native/Container hinzu, und es folgte auch ein erfolgreicher Docker-Container Escape. Wir sind gespannt, ob die Teilnehmer in der KI-Kategorie ähnliche Erfolge feiern können!

Damit ein Versuch gegen die drei Ziele, Docker Desktop, containererd und Firecracker, als erfolgreich gewertet werden kann, muss der Exploit aus dem Gastcontainer/der microVM heraus gestartet werden und beliebigen Code auf dem Host-Betriebssystem ausführen. Das letzte Ziel in dieser Kategorie ist gRPC – ein modernes Open-Source-Hochleistungs-RPC-Framework (Remote Procedure Call), das in jeder Umgebung ausgeführt werden kann. Zum Erfolg muss hier eine Schwachstelle in der gRPC-Codebasis ausgenutzt werden, um die Ausführung von beliebigem Code zu ermöglichen.

Die Herausforderung bezüglich der Cloud-Native/Container bleibt erhalten, ebenso wie die Kategorie Tesla. Tesla ist seit 2019 Partner, und das Unternehmen arbeitet weiterhin an der Verbesserung der Sicherheit seiner Fahrzeuge. Voraussichtlich wird Tesla auch die Erkenntnisse aus dem jüngsten Pwn2Own Automotive in die Veranstaltung in Berlin einfließen lassen. Bei dieser Veranstaltung liegt der Fokus auf der Ausführung von Code in einer Zielkomponente des Fahrzeugs. Für einige Ziele kann dies bedeuten, dass Hacking-Teilnehmer die Ausführung von Code über mehrere Systeme erreichen müssen.

Wir werden sowohl das Tesla Model 3 von 2024 als auch das Tesla Model Y von 2025 als Zielgeräte zur Verfügung haben. Wir führen alle Tests an Bench-Top-Geräten durch, da der Versuch, die Exploits an einem echten Fahrzeug durchzuführen, für umstehende Personen und andere Fahrzeuge in der Umgebung gefährlich sein könnte.

Natürlich gibt es auch weiterhin die klassischen Kategorien wie Webbrowser, Betriebssysteme und Unternehmensserver. Insgesamt werden wir bei der diesjährigen Veranstaltung wieder Preise und Bargeld im Wert von über 1.000.000 US-Dollar vergeben und den „Master of Pwn“ küren.

Eine vollständige Liste der Kategorien für die diesjährige Veranstaltung beinhaltet der Originalbeitrag. Alle Regeln für Pwn2Own 2025 finden Sie hier. Wie immer empfehlen wir den Teilnehmern, die Regeln gründlich zu lesen, wenn sie sich für eine Teilnahme entscheiden. Eine Anmeldung ist erforderlich, um sicherzustellen, dass wir bei der Veranstaltung über ausreichende Ressourcen verfügen. Bitte wenden Sie sich an ZDI unter pwn2own@trendmicro.com, um mit dem Anmeldeprozess zu beginnen. Die Anmeldung für die Teilnahme vor Ort endet am 8. Mai 2025.