Cyberbedrohungen

Albabat nimmt mehrere Betriebssysteme ins Visier

Die erst seit kurzem aktive Gruppe hinter der Albabat-Ransomware hat offenbar ihre Ziele auf mehrere Betriebssysteme erweitert, neben Windows, nun auch Linux und macOS. Wir haben die Ransomware analysiert und empfehlen Best Practices zum Schutz.

Trend Research hat neue Versionen der Albabat-Ransomware entdeckt. Die Entwicklung dieser Versionen deutet darauf hin, dass die Ransomware-Betreiber ihre Ziele möglicherweise von Windows auf Linux und macOS ausweiten wollen.

Die finanziell motivierte Gruppe hinter der Ransomware Albabat ist seit kurzem aktiv. Erste Versionen wurden Ende 2023 und Anfang 2024 beobachtet. Unser Threat Hunting Team fand kürzlich die Versionen 2.0.0 und 2.5, die nicht nur auf Microsoft Windows abzielen, sondern auch System- und Hardwareinformationen über Linux und macOS sammeln. Das Team entdeckte mehrere bisher unentdeckte Varianten von Albabat. Diese neuen Versionen rufen ihre Konfigurationsdaten über das GitHub REST-API mithilfe einer „User-Agent“-Zeichenfolge „Awesome App“ ab. Die Konfiguration liefert wichtige Details über das Verhalten und die Betriebsparameter der Ransomware. Insbesondere deutet sie darauf hin, dass diese Varianten zu Albabat Version 2.0 gehören. Einzelheiten zur Konfiguration der Ransomware liefert der Originalbeitrag.

Die Ransomware verwendet eine Datenbank, um Infektionen und Zahlungen nachzuverfolgen. Diese gesammelten Informationen helfen den Angreifern, Lösegeldforderungen zu stellen, Infektionen zu überwachen und die Daten der Opfer zu verkaufen. Auch umfasst die Konfiguration Befehle für Linux und macOS, und das deutet darauf hin, dass Binaries entwickelt wurden, um auch diese Plattformen ins Visier zu nehmen.

Das GitHub-Repository billdev.github.io wird zum Speichern und Bereitstellen von Konfigurationsdateien für Ransomware verwendet. Obwohl das von der Ransomware verwendete Repository derzeit privat ist, bleibt es über ein Authentifizierungs-Token zugänglich

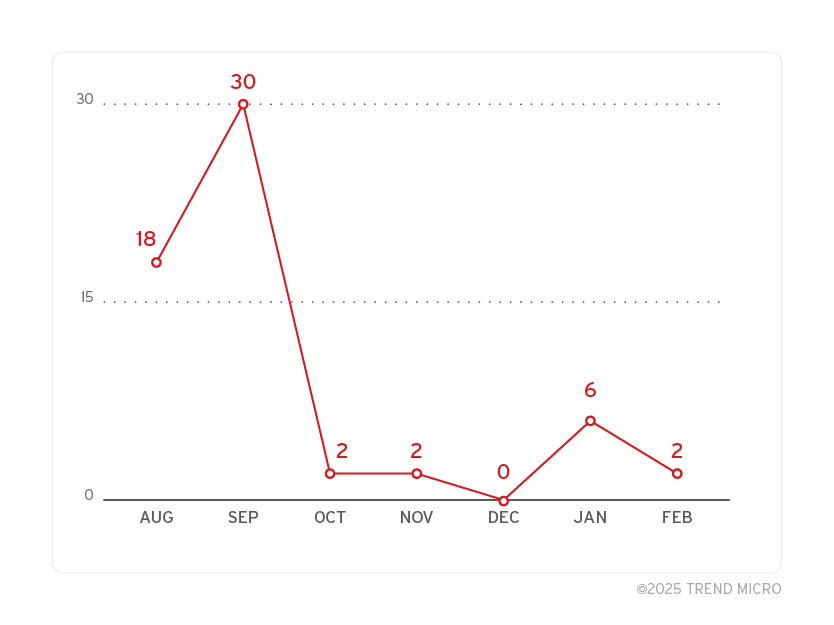

Der Commit-Verlauf zeigt einen deutlichen Anstieg der Aktivität im August und September 2024. Es gab besonders viele Commits zu zwei Schlüsselzeiten: zwischen 00:00 und 04:00 UTC und von 12:00 bis 16:00 UTC. Dieses Muster zeigt eine konzentrierte und konsistente Anstrengung während dieser spezifischen Stunden:

Bild 1. Die Anzahl der im Laufe der Zeitspanne aufgezeichneten Commits

Im privaten Repository entdeckten wir auch ein Verzeichnis namens 2.5.x, das auf eine neuere Version hindeutet – wahrscheinlich noch in der Entwicklung.

Sicherheitsempfehlungen

Um proaktiv für Cybersicherheit zu sorgen, ist es notwendig, Ransomware-Bedrohungen wie Albabat immer einen Schritt voraus zu sein und sogenannte „Indicators of Compromise“ (IoCs) zu überwachen. Dieser Ansatz ermöglicht die frühzeitige Erkennung von Bedrohungen, verbessert Sicherheitsmaßnahmen, unterstützt forensische Untersuchungen und unterbindet die Aktivitäten der Cyberkriminellen. Für Forscher bietet die Verfolgung von IoCs wertvolle Einblicke in Angriffsmuster, die ihnen bei der Entwicklung effektiverer Strategien zur Bedrohungsprävention helfen können.

Unternehmen können außerdem die folgenden Best Practices umsetzen:

- Regelmäßige Backups: Führen Sie aktuelle, sichere Backups aller kritischen Daten durch. Testen Sie regelmäßig Wiederherstellungsprozesse, um sicherzustellen, dass Daten im Falle eines Angriffs schnell wiedergewonnen werden können.

- Netzwerksegmentierung: Implementieren Sie eine Netzwerksegmentierung, um die Ausbreitung von Ransomware im Unternehmen zu begrenzen. Durch die Isolierung sensibler Daten und kritischer Systeme können Sie weitreichende Schäden verhindern.

- Patch- und Update-Systeme: Aktualisieren und patchen Sie regelmäßig Anwendungssoftware, Betriebssysteme und andere Anwendungen, um Schwachstellen zu schließen, die Angreifer ausnutzen könnten.

- Benutzerschulungen und -sensibilisierung: Führen Sie regelmäßige Schulungen für Mitarbeiter durch, damit diese Phishing-Versuche und verdächtige Links erkennen können.