TROJ_FAKEAV.YSWL

Rogue:Win32/Onescan (Microsoft), Mal/FakeAV-OX (Sophos), Rogue.Ddosclean (Malwarebytes), Gen:Variant.Adware.Kraddare.19 (BitDefender)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

Este malware modifica la configuración de zona de Internet Explorer.

Muestra avisos falsos que alertan al usuario de una infección. Además, muestra resultados de exploración falsos del sistema afectado. Una vez completado el proceso de exploración, pide al usuario que realice la compra. Si el usuario decide comprar el producto falso, se le redirigirá a un sitio Web que le solicitará información confidencial, como el número de su tarjeta de crédito.

Detalles técnicos

Instalación

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- ddosclean

- ddosclean_e1

Modificación de la página de inicio y de la página de búsqueda del explorador Web

Este malware modifica la configuración de zona de Internet Explorer.

Rutina de descarga

Este malware descarga una copia actualizada de sí mismo desde el/los siguiente(s) sitio(s) Web:

- http://update.{BLOCKED}ean.com/version/bina/

Robo de información

Recopila los siguientes datos:

- Computer Name

- Mac/Physical Address

- OS Version

Otros detalles

Requiere los componentes adicionales siguientes para ejecutarse correctamente:

- {Malware Path}\ddoscleanu.exe - updater

- {Malware Path}\ddosclean.dll

- {Malware Path}\ddoscleandata

- %Desktop%\ddoscleandata

(Nota: %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).

)Rutina de antivirus falso

Muestra avisos falsos que alertan al usuario de una infección. Además, muestra resultados de exploración falsos del sistema afectado. Una vez completado el proceso de exploración, pide al usuario que realice la compra. Si el usuario decide comprar el producto falso, se le redirigirá al siguiente sitio Web que le solicitará información confidencial, como el número de su tarjeta de crédito:

- http://{BLOCKED}ean.com/settle.php?strID=&strPC={Mac Address}&strSite=

- http://{BLOCKED}ean.com/bill_mobil/bill/ph/step1.php?strPC={Mac Address}&strID=&strSite=

- http://{BLOCKED}ean.com/bill_mobil/bill/ph/step1_12.php?strPC={Mac Address}&strID=&strSite=

- http://{BLOCKED}ean.com/

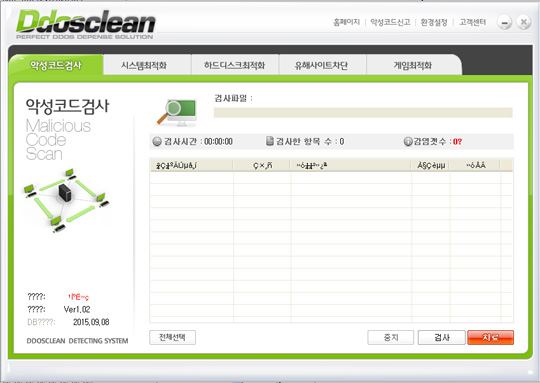

Muestra la siguiente ventana y hace creer que explora el sistema:

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Restablecer la configuración de seguridad de Internet

Step 4

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como TROJ_FAKEAV.YSWL En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!