RANSOM_SIGRUN.THEBAAH

Trojan-Ransom.Win32.Cryptor.bsj (Kaspersky), Mal/EncPk-MP (Sophos_Lite)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

In the Wild:

Sí

Resumen y descripción

Este malware se elimina tras la ejecución.

Detalles técnicos

Instalación

Infiltra los archivos siguientes:

- %All Users Profile%\{Random Characters}.lock

- {Encrypted Directory}\RESTORE-SIGRUN.html

- {Encrypted Directory}\RESTORE-SIGRUN.txt

Agrega los procesos siguientes:

- iexplore.exe /C iexplore.exe SCODEF:3124 CREDAT:14337 <- Used to pop up the ransom page of the malware

- %Program Files%\Internet Explorer\iexplore.exe -nohome <- Used to Disable the homepage of Internet Explorer

(Nota: %Program Files% es la carpeta Archivos de programa predeterminada, que suele estar en C:\Archivos de programa).

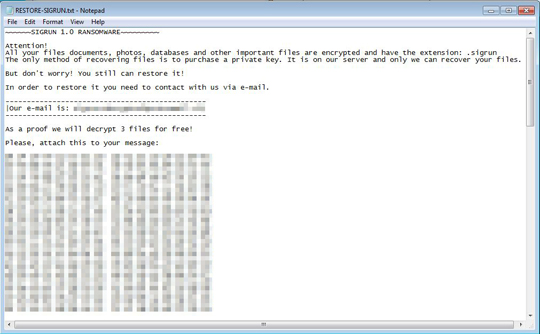

)Deja archivos de texto a modo de notas de rescate que contienen lo siguiente:

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\Valkyrie\

data

public = {Hex Values}

HKEY_CURRENT_USER\Software\Valkyrie\

data

KeyData = {Hex Values}

Otros detalles

Este malware se elimina tras la ejecución.

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Identificar y terminar los archivos detectados como RANSOM_SIGRUN.THEBAAH

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecución. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuestión aquí.

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuación.

Step 4

Buscar y eliminar este archivo

- %All Users Profile%\{Random Characters}.lock

- {Encrypted Directory}\RESTORE-SIGRUN.html

- {Encrypted Directory}\RESTORE-SIGRUN.txt

Step 5

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- HKEY_CURRENT_USER\Software\Valkyrie\data

- public = {Hex Values}

- HKEY_CURRENT_USER\Software\Valkyrie\data

- KeyData = {Hex Values}

Step 6

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como RANSOM_SIGRUN.THEBAAH En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!