RANSOM_CRYPSHED.F

Troj/Ransom-AWQ (Sophos), Trojan:Win32/Bagsu!rfn (Microsoft), Trojan-Ransom.Win32.Shade.ub (Kaspersky),

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

Descarga un archivo desde un determinado localizador uniforme de recursos (URL) y le cambia el nombre posteriormente antes de almacenarlo en el sistema afectado. Después ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados.

Se conecta a determinados sitios Web para enviar y recibir información.

Detalles técnicos

Instalación

Crea las siguientes copias de sí mismo en el sistema afectado:

- For Windows XP and below:

- %All Users Profile%\Application Data\Windows\csrss.exe

- For Windows Vista and above:

- %All Users Profile%\Windows\csrss.exe

- %System Root%\Users\All Users\Windows\csrss.exe

(Nota: %System Root% es la carpeta raíz, normalmente C:\. También es la ubicación del sistema operativo).

)Infiltra los archivos siguientes:

- %Application Data%\{8 Random Alphanumeric Characters}{Same Characters as first 8}.bmp

- %User Temp%\cached-certs

- %User Temp%\cached-microdesc-consensus

- %User Temp%\cached-microdescs.new

- %User Temp%\lock

- %User Temp%\state

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

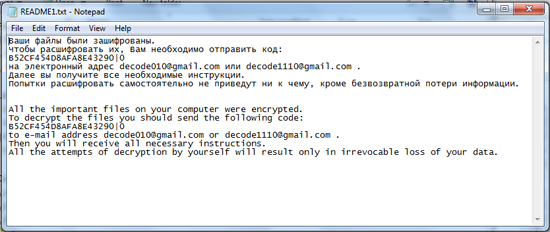

. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).)Deja archivos de texto a modo de notas de rescate que contienen lo siguiente:

- {Root Drives}\README{number 1 to 10}.txt

- %System Root%\Users\Public\Desktop\README{number 1 to 10}.txt (Windows Vista and Above)

- %All Users Profile%\Desktop\README{number 1 to 10}.txt (For Windows XP and Below)

- %Desktop%\README{number 1 to 10).txt

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Client Server Runtime Subsystem = "%All Users Profile%\Windows\csrss.exe" (For Windows Vista and above)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Client Server Runtime Subsystem = %All Users Profile%\Application Data\Windows\csrss.exe (For Windows XP and below)

Este malware infiltra el/los archivo(s) siguiente(s) en la carpeta de inicio del usuario de Windows para permitir su ejecución automática cada vez que se inicia el sistema:

- %User Startup%\system.pif

(Note: %User Startup% is usually C:\Users\{User Name}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup for Windows 7)

(Nota: %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio y en C:\Documents and Settings\{nombre de usuario}\Menú Inicio\Programas\Inicio).

)Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

Modifica las siguientes claves de registro:

HKEY_USERS\{SID}\Control Panel\

Desktop

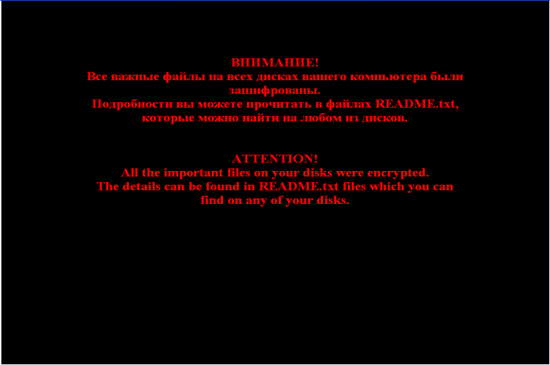

Wallpaper = "%Application Data%\{8 Random clphanumeric characters}{Same characters as first 8}.bmp"

(Note: The default value data of the said registry entry is "{user-defined wallpaper}".)

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Application Data%\{8 Random alphanumeric characters}{Same characters as first 8}.bmp"

(Note: The default value data of the said registry entry is "{user-defined wallpaper".)

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %Application Data%\{8 random alphanumeric characters}{Same characters as first 8}.bmp

Rutina de descarga

Descarga archivos desde los siguientes localizadores uniformes de recursos (URL) y les cambia el nombre posteriormente antes de almacenarlos en el sistema afectado:

- URLs varies based from the list received from the servers

Guarda los archivos que descarga con los nombres siguientes:

- %User Temp%\{8 Random Alphanumeric Strings}.exe

- As of this writing, the downloaded file can be any of the following:

- TSPY_FAREIT.BTSHD

- TROJ_MIUREF.BTSHD

- WORM_KELIHOS.BTSHD

- TROJ_BRUTESHED.A

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Después ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados.

Robo de información

Recopila los siguientes datos:

- Computer Information

- Network Information

- IP Address

- List of Logical Drives

- User Name

- OS Version

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir información:

- {BLOCKED}.{BLOCKED}.21.38

- {BLOCKED}.{BLOCKED}.238.52

- {BLOCKED}.{BLOCKED}.193.9

- {BLOCKED}.{BLOCKED}.244.244

- {BLOCKED}.{BLOCKED}.0.34

- {BLOCKED}.{BLOCKED}.206.212

- {BLOCKED}.{BLOCKED}.40.189

- {BLOCKED}.{BLOCKED}.175.225

- http://{BLOCKED}5s4fss2q.onion/reg.php

- http://{BLOCKED}55s4fss2q.onion/err.php

- http://{BLOCKED}55s4fss2q.onion/prog.php

- http://{BLOCKED}55s4fss2q.onion/cmd.php

- http://{BLOCKED}55s4fss2q.onion/sys.php

Cifra los archivos con las extensiones siguientes:

- wb2

- cdr

- srw

- p7b

- odm

- mdf

- p7c

- 3fr

- der

- odb

- arw

- rwl

- cer

- xlk

- pdd

- rw2

- crt

- dx

- r3d

- pem

- bay

- ptx

- pfx

- indd

- nrw

- p12

- bd

- backup

- torrent

- kwm

- pwm

- safe

- xl

- xls

- xlsx

- xlsm

- xlsb

- xltm

- xlt

- xlam

- xla

- mdb

- rtf

- txt

- xml

- csv

- prn

- dif

- slk

- ods

- xltx

- xlm

- odc

- xlw

- uxdc

- pm

- udl

- dsn

- iqy

- dqy

- rqy

- oqy

- cub

- bak

- xsn

- xsf

- xtp

- xtp2

- accdb

- adb

- adp

- mda

- accda

- mde

- accde

- accdw

- accdt

- accdc

- mdw

- dbf

- tab

- asc

- frm

- opt

- myd

- myi

- db

- onetoc2

- one

- onepkg

- vcs

- ics

- pst

- oft

- msg

- pptx

- ppt

- pptm

- pps

- ppsm

- pot

- potx

- potm

- odp

- thmx

- wpd

- wps

- ppa

- ppam

- wmf

- emf

- pub

- ps

- xps

- vsd

- vdx

- vss

- vsx

- vst

- vtx

- vsw

- vdw

- emz

- dwg

- dxf

- docx

- doc

- docm

- dotx

- dot

- dotm

- djvu

- chm

- htm

- html

- mht

- mhtml

- shtml

- shtm

- asp

- aspx

- dwt

- stm

- cs

- css

- psd

- pdd

- 3ds

- max

- crw

- nef

- raf

- orf

- mrw

- dcr

- mos

- pef

- srf

- dng

- x3f

- cr2

- erf

- sr2

- kdc

- mfw

- mef

- cin

- sdpx

- dpx

- fido

- dae

- dcm

- dc3

- dic

- eps

- kmz

- iff

- tdi

- exr

- pcx

- pdp

- pxr

- sct

- u3d

- obj

- ai3

- ai4

- ai5

- ai6

- ai7

- ai8

- ai

- epsp

- epsf

- hdr

- rgbe

- xyze

- flm

- pbm

- pgm

- ppm

- pnm

- pfm

- pam

- pct

- pict

- psb

- fxg

- swf

- hta

- htc

- ssi

- as

- asr

- xsl

- xsd

- dtd

- xslt

- rss

- rdf

- lbi

- asa

- ascx

- asmx

- config

- cfm

- cfml

- cfc

- tld

- phtml

- jsp

- wml

- tpl

- lasso

- jsf

- vb

- vbs

- vtm

- vtml

- edml

- raw

- jpg

- jpeg

- jpe

- bmp

- png

- tif

- tiff

- dib

- gif

- svg

- svgz

- rle

- tga

- vda

- icb

- wbm

- wbmp

- jpf

- jpx

- jp2

- j2k

- j2c

- jpc

- avi

- mkv

- mov

- mp4

- wmv

- 3gp

- mpg

- mpeg

- m4v

- divx

- mpv

- m1v

- dat

- anim

- m4a

- qt

- 3g2

- f4v

- mkidx

- mka

- avs

- vdr

- flv

- bin

- mp3

- wav

- asx

- pls

- zip

- 7z

- rar

- tar

- gz

- bz2

- wim

- xz

- c

- h

- hpp

- cpp

- php

- php3

- php4

- php5

- py

- pl

- sln

- js

- json

- inc

- sql

- java

- class

- ini

- asm

- clx

- tbb

- tbi

- tbk

- pst

- dbx

- 1cd

- dt

- cf

- cfu

- mxl

- epf

- vrp

- grs

- geo

- elf

- lgf

- lgp

- log

- st

- pff

- mft

- efd

- md

- xsn

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- "{Encrypted String}.xtbl"

- "{Original File Name}.ytbl" - if file name encryption fails

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- For Windows XP and below:

In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run- Client Server Runtime Subsystem = "%All Users Profile%\Application Data\Windows\csrss.exe"

- Client Server Runtime Subsystem = "%All Users Profile%\Application Data\Windows\csrss.exe"

- For Windows Vista and above:

In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run- Client Server Runtime Subsystem = "%All Users Profile%\Windows\csrss.exe"

- Client Server Runtime Subsystem = "%All Users Profile%\Windows\csrss.exe"

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32

- Configuration

- Configuration

Step 6

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_USERS\{SID}\Control Panel\Desktop

- From: Wallpaper = "%Application Data%\{8 Random clphanumeric characters}{Same characters as first 8}.bmp"

To: Wallpaper = "{user-defined wallpaper}"

- From: Wallpaper = "%Application Data%\{8 Random clphanumeric characters}{Same characters as first 8}.bmp"

- In HKEY_CURRENT_USER\Control Panel\Desktop

- From: Wallpaper = "%Application Data%\{8 Random alphanumeric characters}{Same characters as first 8}.bmp"

To: Wallpaper = "{user-defined wallpaper}"

- From: Wallpaper = "%Application Data%\{8 Random alphanumeric characters}{Same characters as first 8}.bmp"

Step 7

Buscar y eliminar este archivo

- %User Temp%\cached-certs

- %User Temp%\cached-microdesc-consensus

- %User Temp%\cached-microdescs.new

- %User Temp%\lock

- %User Temp%\state

- %Application Data%\{8 Random Alphanumeric Characters}{Same Characters as first 8}.bmp

- {Root Drives}\README{number 1 to 10}.txt

- %System Root%\Users\Public\Desktop\README{number 1 to 10}.txt (For Windows Vista and Above)

- %All Users Profile%\Desktop\README{number 1 to 10}.txt (For Windows XP and Below)

- %Desktop%\README{number 1 to 10).txt

Step 8

Elimine los archivos de malware que se han introducido/descargado mediante RANSOM_CRYPSHED.F

- TSPY_FAREIT.BTSHD

- TROJ_MIUREF.BTSHD

- WORM_KELIHOS.BTSHD

- TROJ_BRUTESHED.A

Step 10

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como RANSOM_CRYPSHED.F En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 11

Cómo restaurar el protector de pantalla

- Abra la ventana Pantalla. Haga clic en Inicio>Configuración>Panel de control. Haga doble clic en Pantalla.

- Seleccione la pestaña del protector de pantalla. Haga clic en Configuración. Elimine la cadena del campo de texto y haga clic en Aceptar.

- Seleccione cualquier protector de pantalla para sustituir el actual.

- Haga clic en Aplicar. Cierre la ventana.

Rellene nuestra encuesta!