Ransom.Win64.LOCKXX.THABEBD

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

In the Wild:

Sí

Resumen y descripción

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalles técnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Infiltra los archivos siguientes:

- %ProgramData%\lockxxx.recovery_data.hta

- {Malware File Path}\info.log

- {Malware File Path}\err.log

- {Malware File Path}\enc.log

- {Malware File Path}\debug.log

- %ProgramData%\lockxx.bin

Agrega los procesos siguientes:

- cmd.exe /c schtasks /delete /tn \"Windows update00\" /f"

- cmd.exe /c schtasks /create /sc minute /mo 5 /tn "Windows update01" /tr "Powershell wevtutil el | Foreach-Object {Write-Host \"Clearing $_\"; wevtutil cl \"$_\"}" /ru "" /RL HIGHEST

- cmd.exe /c schtasks /create /tn shutdown00 /tr \"shutdown -r -t 0\" /sc once /st {Time} /ru \"\""

- cmd.exe /c "bcdedit /set {default} recoveryenabled No"

- cmd.exe /c "wmic shadowcopy delete /nointeractive"

- cmd.exe /c "bcdedit /set {default} bootstatuspolicy ignoreallfailures"

- cmd.exe /c "vssadmin delete shadows /All /Quiet"

- Explore.exe

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\(0_O)#######

- Local\RstrMgr-3887CAB8-533F-4C85-B0DC-3E5639F8D511-Session0000

- Local\RstrMgr3887CAB8-533F-4C85-B0DC-3E5639F8D511

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

.lockxx = {Malware File Path} → Deletes afterward

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

lockxx.recovery_data.hta = %ProgramData%\lockxx.recovery_data.hta

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %ProgramData%\lockxx.bin

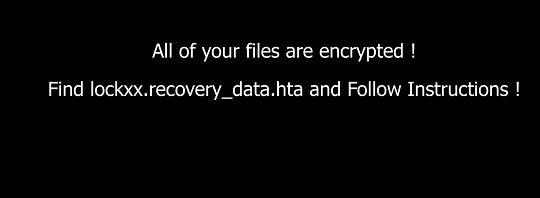

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %ProgramData%\lockxx.bin

Finalización del proceso

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- sqlservr.exe

- sqlwriter.exe

- sqlagent.exe

- fdhost.exe

- reportingservicesservice.exe

- omtsreco.exe

- tnslsnr.exe

- oracle.exe

- emagent.exe

- perl.exe

- msaccess.exe

- mysqld.exe

- mysqld-nt.exe

- msftesql.exe

- mysqld_opt.exe

- mydesktopservice.exe

- winword.exe

- excel.exe

- wordpad.exe

- outlook.exe

- sqlbrowser.exe

- winRAR.exe

- 7-Zip.exe

- Chrome.exe

Finaliza procesos o servicios que contienen una de las cadenas siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- vss

- sql

- svc$

- memtas

- mepocs

- msexchange

- sophos

- veeam

- backup

- GxVss

- GxBlr

- GxFWD

- GxCVD

- GxCIMgr

- AeLookupSvc

- AppIDSvc

- Appinfo

- AppMgmt

- aspnet_state

- AudioSrv

- Windows Audio

- AxInstSV

- BDESVC

- Browser

- bthserv

- CertPropSvc

- COMSysApp

- CryptSvc

- CscService

- Offline Files

- DcomLaunch

- defragsvc

- DHCP Client

- Dnscache

- DNS Client

- dot3svc

- EapHost

- ehRecvr

- ehSched

- eventlog

- EventSystem

- fdPHost

- FDResPub

- FontCache

- gpsvc

- idsvc

- gupdate

- gupdatem

- hidserv

- hkmsvc

- IKEEXT

- IPBusEnum

- iphlpsvc

- IP Helper

- KeyIso

- KtmRm

- MMCSS

- LanmanServer

- Server

- Workstation

- lltdsvc

- lmhosts

- Mcx2Svc

- MpsSvc

- MSDTC

- MSiSCSI

- msiserver

- napagent

- Netlogon

- Netlogon

- Netman

- netprofm

- NlaSvc

- odserv

- p2pimsvc

- p2psvc

- PcaSvc

- PeerDistSvc

- BranchCache

- PerfHost

- PlugPlay

- Plug and Play

- PNRPAutoReg

- PNRPsvc

- PolicyAgent

- Power

- Power

- ProfSvc

- QWAVE

- RpcSs

- RasAuto

- RasMan

- RemoteAccess

- rpcapd

- RpcEptMapper

- RpcLocator

- SamSs

- SCardSvr

- Smart Card

- Schedule

- SCPolicySvc

- SDRSVC

- seclogon

- SensrSvc

- SessionEnv

- SharedAccess

- SNMPTRAP

- SNMP Trap

- Spooler

- Print Spooler

- sppsvc

- sppuinotify

- SSDPSRV

- SstpSvc

- stisvc

- StorSvc

- swprv

- SysMain

- Superfetch

- Sysmon64

- Sysmon64

- TapiSrv

- Telephony

- TermService

- Themes

- Themes

- THREADORDER

- TPAutoConnSvc

- TPVCGateway

- TrkWks

- UI0Detect

- UmRdpService

- upnphost

- UxSms

- VaultSvc

- Virtual Disk

- VGAuthService

- VMTools

- VMware Tools

- vmvss

- W32Time

- Windows Time

- wbengine

- WbioSrvc

- wcncsvc

- WdiSystemHost

- WebClient

- WebClient

- Wecsvc

- wercplsupport

- WerSvc

- WinDefend

- Winmgmt

- WinRM

- Wlansvc

- wmiApSrv

- WMPNetworkSvc

- WPCSvc

- WPDBusEnum

- wscsvc

- WSearch

- wuauserv

- wudfsvc

- WwanSvc

- aelookupsvc

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- lockxx.recovery_data.hta=%ProgramData%\lockxx.recovery_data.hta

- lockxx.recovery_data.hta=%ProgramData%\lockxx.recovery_data.hta

Step 4

Restablecer las propiedades del escritorio

Step 5

Buscar y eliminar este archivo

- %ProgramData%\lockxxx.recovery_data.hta

- {Malware File Path}\info.log

- {Malware File Path}\err.log

- {Malware File Path}\enc.log

- {Malware File Path}\debug.log

- %ProgramData%\lockxx.bin

Step 6

Deleting Scheduled Tasks

The following {Task Name} - {Task to be run} listed should be used in the steps identified below:

- Name: Windows update01

- Trigger:One Time →{After triggered, repeat every 5 minutes indefinitely}

- Action: Start a program → {Powershell wevtutil el | Foreach-Object {Write-Host \"Clearing $_\"; wevtutil cl \"$_\"}}

- Name: shutdown00

- Trigger: One Time → {Creation Date}

- Action: Start a program → {Shutdown -r -t 0}

For Windows 2000, Windows XP, and Windows Server 2003:

- Open the Windows Scheduled Tasks. Click Start>Programs>Accessories>

System Tools>Scheduled Tasks. - Locate each {Task Name} values listed above in the Name column.

- Right-click on the said file(s) with the aforementioned value.

- Click on Properties. In the Run field, check for the listed {Task to be run}.

- If the strings match the list above, delete the task.

For Windows Vista, Windows 7, Windows Server 2008, Windows 8, Windows 8.1, and Windows Server 2012:

- Open the Windows Task Scheduler. To do this:

• On Windows Vista, Windows 7, and Windows Server 2008, click Start, type taskschd.msc in the Search input field, then press Enter.

• On Windows 8, Windows 8.1, and Windows Server 2012, right-click on the lower left corner of the screen, click Run, type taskschd.msc, then press Enter. - In the left panel, click Task Scheduler Library.

- In the upper-middle panel, locate each {Task Name} values listed above in the Name column.

- In the lower-middle panel, click the Actions tab. In the Details column, check for the {Task to be run} string.

- If the said string is found, delete the task.

Step 7

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.Win64.LOCKXX.THABEBD En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!