Ransom.Win64.GHOSTLOCKER.THKBOBC

UDS:Trojan-Ransom.Win32.Crypren.ajpw (KASPERSKY); Ransom:Win64/GhostLocker.YAA!MTB (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se conecta a determinados sitios Web para enviar y recibir información.

Detalles técnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

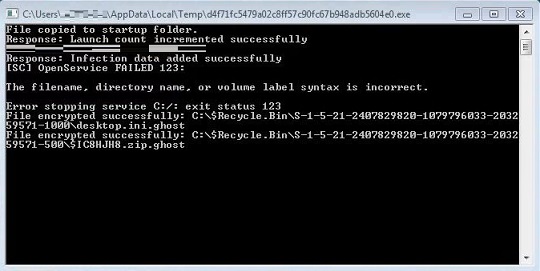

Agrega los procesos siguientes:

- sc stop C:\

- cmd start /c %Desktop%\RansomNote.html

(Nota: %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Escritorio y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\Desktop).

)Técnica de inicio automático

Este malware infiltra el/los archivo(s) siguiente(s) en la carpeta de inicio del usuario de Windows para permitir su ejecución automática cada vez que se inicia el sistema:

- %User Startup%\{Malware Filename and Extension} → copy of itself

(Nota: %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio, en el caso de Windows 2003(32-bit), XP y 2000(32-bit) en C:\Documents and Settings\{nombre de usuario}\Menú Inicio\Programas\Inicio y en en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup).

)Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir información:

- using HTTP POST:

- http://{BLOCKED}.{BLOCKED}.{BLOCKED}.246/incrementLaunch

Information sent:- username : {Hard-coded username value}

- http://{BLOCKED}.{BLOCKED}.{BLOCKED}.246/addInfection

Information sent:- id : {Generated ID}

- identifier : {Hard-coded identifier value}

- infection_date : {Date executed}

- ip : "your_ip" → Hard-coded value

- key : {Generated Key}

- ransom_amount : "0.00138" → Hard-coded value

- status : "your_status" → Hard-coded value

- username : {Hard-coded username value}

- http://{BLOCKED}.{BLOCKED}.{BLOCKED}.246/incrementLaunch

- It prints the response from the C2 to the commandline.

- If no response is received, execution is terminated.

Hace lo siguiente:

- It uploads files and its full file path information to the C2.

- File extensions:

- .doc

- .docx

- .xls

- .xlsx

- Using HTTP POST:

- http://{BLOCKED}.{BLOCKED}.{BLOCKED}.246/upload

- Information sent:

- {Hard-coded username}

- {Generated ID}

- {Full File Path}

- {File Contents}

- File extensions:

- It displays a console that logs the status of the execution and encryption.

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Buscar y eliminar estos archivos

- %User Startup%\{Malware Filename and Extension}

- %Desktop%\RansomNote.html

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.Win64.GHOSTLOCKER.THKBOBC En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 6

Restore encrypted files from backup.

Rellene nuestra encuesta!