Ransom.Win32.LYNXRANSOM.THGBIBD

Ransom:Win32/LynxCrypt.PA!MTB (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

Detalles técnicos

Instalación

Infiltra los archivos siguientes:

- %User Temp%\background-image.jpg

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).

. %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).)Otras modificaciones del sistema

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\background-image.jpg

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %User Temp%\background-image.jpg

Finalización del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- backup

- exchange

- sql

- veeam

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- backup

- exchange

- java

- notepad

- sql

- veeam

Robo de información

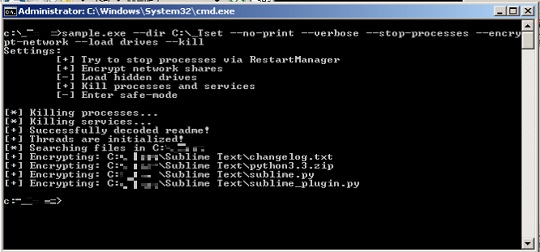

Acepta los siguientes parámetros:

- --file

→ Encrypt only specified file - --dir

→ Encrypt only specified directory - --help → Print the help message

- --verbose → Display logs in the console

- --stop-processes → Uses Windows Restart Manager APIs to close processes or shut down Windows services that may be keeping a file open and preventing encryption.

- --encrypt-network → Encrypt network shares

- --load-drives → Load hidden drives

- --hide-cmd → No function as of this writing

- --no-background → Disable changing background image

- --no-print → Disable printing ransom note on printers

- --kill → Kill processes/services

- --safe-mode → No function as of this writing

- --mode → No function as of this writing

Otros detalles

Hace lo siguiente:

- It terminates all dependent services to the following services:

- backup

- exchange

- sql

- veeam

- It encrypts removable, fixed, remote drives.

- It empties the Recycle Bin

- It enumerates printers in the network to print the ransom note.

- It deletes volume shadow copies using the DeviceIoControl API.

- It displays its logs on a console when the parameter --verbose is used:

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Buscar y eliminar estos archivos

- %User Temp%\background-image.jpg

- {Malware Traversed Path}\README.txt

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

- %User Temp%\background-image.jpg

- {Malware Traversed Path}\README.txt

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Ransom.Win32.LYNXRANSOM.THGBIBD En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 6

Restablecer las propiedades del escritorio

Step 7

Restore encrypted files from backup.

Rellene nuestra encuesta!