RANSOM.WIN32.FLYTERPER.THIOGAH

Ransom:MSIL/Ryzerlo.A (Microsoft) ; Gen:Heur.Ransom.REntS.Gen.1 (Bitdefender)

Windows

Type de grayware:

Ransomware

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Détails techniques

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- C:\{Username}\run11\local.exe.CRYPTR

Erstellt die folgenden Ordner:

- C:\{Username}\run11

Andere Systemänderungen

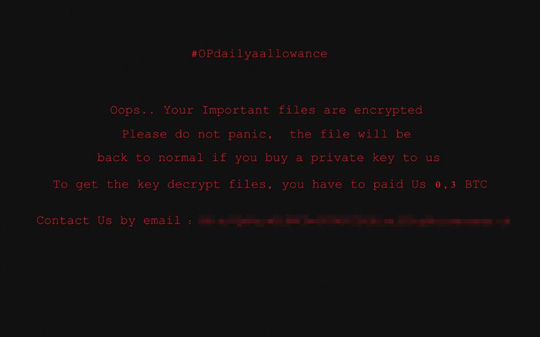

Ändert das Hintergrundbild des Desktops durch Abänderung der folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = C:\{Username}\CRYPTR.jpg

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Download-Routine

Öffnet die folgenden Websites, um Dateien herunterzuladen:

- https://{BLOCKED}.{BLOCKED}r.com/0i1ZFth.jpg

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- C:\{Username}\CRYPTR.jpg

Datendiebstahl

Folgende Daten werden gesammelt:

- Computer Name

- Username

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- https://{BLOCKED}0r.{BLOCKED}pp.com/access/access.php?info=

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Diese Ordner suchen und löschen

- C:\{Username}\run11

Step 4

Diese Datei suchen und löschen

- C:\Users\{Username}\Desktop\ATTANTION!!!.txt

- C:\Users\{Username}\Desktop\INTRUCTION.html

- C:\Users\{Username}\Desktop\PAYMENT !!!.txt

- C:\{Username}\CRYPTR.jpg

Step 5

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als RANSOM.WIN32.FLYTERPER.THIOGAH entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 6

Desktop-Eigenschaften zurücksetzen

Participez à notre enquête!