Visualizza e neutralizza le minacce

Guarda il tuo cloud attraverso gli occhi di un aggressore. Mappa i probabili percorsi di attacco su AWS, Azure, Google Cloud, Oracle Cloud e Alibaba Cloud e bloccali prima che gli aggressori colpiscano, trasformando la previsione in prevenzione.

Vai oltre la gestione tradizionale del rischio

Dalle configurazioni errate alle identità, ai dati, alle API e allo stato dell'intelligenza artificiale, ottieni una visibilità in tempo reale e completa dei rischi del cloud in tutto l'ecosistema. Estendi la visibilità con una visione continua e in tempo reale dell'intera superficie di attacco, comprese le risorse sconosciute, non gestite ed esterne, in modo da poter eliminare i punti ciechi e mappare le esposizioni all'impatto aziendale con Trend Vision One™ Cyber Risk Exposure Management (CREM).

Sicurezza su larga scala

Valuta, assegna priorità e risolvi continuamente i rischi in ambienti ibridi e multi-cloud con informazioni sulle minacce basate sull'intelligenza artificiale.

Panoramica centralizzata dei progetti cloud

Project View trasforma la sicurezza del cloud con una lente unificata nei progetti cloud, nei widget interattivi, nelle tabelle dettagliate e negli aggiornamenti in tempo reale, progettati per consentire di assegnare priorità, contestualizzare e correggere i rischi del cloud con precisione e velocità.

Diagramma dell'APP di pagamento: Questa funzionalità fornisce una visione centralizzata di più progetti cloud, garantendo che i rischi per la sicurezza siano identificati e mitigati in modo efficace.

Perché Trend Vision One™ Cloud Risk Management

Previeni le violazioni

Identifica le potenziali catene di attacco, i dati sensibili esposti e le autorizzazioni di accesso rischiose, quindi disattivale prima che si aggravino.

Elimina il rumore

Utilizza AI Security Posture Management (AI-SPM), visualizzazioni incentrate sui progetti e punteggio dei rischi per far emergere i rischi più critici e facilitare la prioritizzazione.

Esporre le minacce nascoste

Ottieni una visibilità completa in ogni angolo del tuo ambiente cloud. La scansione senza agenti e il CSPM rivelano configurazioni errate nascoste, vulnerabilità e rischi di malware in tutti i carichi di lavoro, dai container ai microservizi, con un impatto sulle prestazioni pari a zero.

Correggi autorizzazioni rischiose

Scopri e risolvi le identità sovraprivilegiate, inutilizzate o rischiose, specialmente quelle con accesso non necessario ai dati sensibili. Riduci la proliferazione degli accessi, blocca le minacce basate sull'identità e blocca i potenziali percorsi di attacco prima che vengano sfruttati.

Estendi la visibilità del rischio

La gestione del rischio del cloud è una base fondamentale, ma il rischio informatico non si ferma qui.

Cyber Risk Exposure Management (CREM) offre una visione più ampia per scoprire il rischio in ambienti ibridi, risorse non gestite e sistemi rivolti a Internet.

Mappa continuamente le esposizioni su identità, API, endpoint e integrazioni di terze parti, facendo emergere le vulnerabilità nascoste che spesso gli strumenti cloud tradizionali non rilevano. Integrando Cyber Risk Exposure Management nella tua strategia di sicurezza, puoi ridurre in modo proattivo i rischi, migliorare la conformità e prendere decisioni più intelligenti.

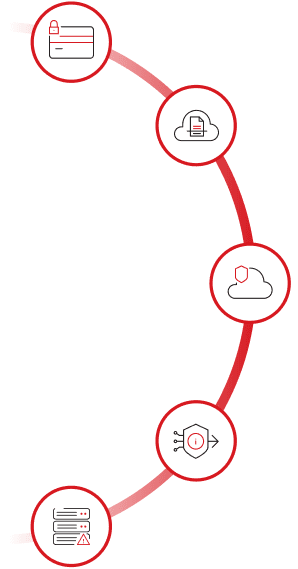

Comprendi come gli aggressori navigano nel tuo cloud

Trend Vision One™ mappa i potenziali percorsi di attacco, individua le esposizioni critiche e ti aiuta a dare priorità ed eliminare le minacce prima che si trasformino in violazioni.

Scansione IaC

Crea in modo sicuro fin dall'inizio

Esegui la scansione dei modelli IaC per verificare la presenza di configurazioni errate prima della distribuzione.

Scansione senza agenti

Scansione senza attrito

Rileva vulnerabilità e malware senza alcun impatto su agenti o prestazioni.

CSPM

Proteggi la tua postura del cloud

Identifica le configurazioni errate, applica la conformità e monitora i rischi.

Analisi del percorso di attacco

Scopri come si muovono gli aggressori

Visualizza i percorsi laterali per bloccare le minacce prima di raggiungere le risorse critiche.

Vista progetto

Assegna priorità in base all'impatto aziendale

Organizza i rischi per progetto per semplificare la definizione delle priorità e la creazione di report.

Performance leader del mercato

IDC Marketscape in tutto il mondo: Leader CNAPP 2025

Riconosciuta come Gartner Peer Insights™ Customers’ Choice per CNAPP nel 2024

Esplora Cloud Risk Management