Malware

Water Gamayuns Arsenal und Infrastruktur

Die von Water Gamayun eingesetzten Methoden und Techniken zeigen, wie flexibel die Täter beim Kompromittieren der Opfersysteme vorgehen. Wir haben das Arsenal der Gruppe im Detail analysiert, einschließlich Backdoors, Payloads und C&C-Infrastruktur.

Zusammenfassung

- Water Gamayun nutzt die MSC EvilTwin Zero-Day-Schwachstelle (CVE-2025-26633) aus, um Systeme zu kompromittieren und Daten zu exfiltrieren, verwendet benutzerdefinierte Nutzdaten und Datenexfiltrationstechniken.

- Der Bedrohungsakteur provisioniert die Payloads hauptsächlich über bösartige Bereitstellungspakete, signierte .msi-Dateien und Windows MSC-Dateien und verwendet Techniken wie die IntelliJ runnerw.exe zur Befehlsausführung.

- EncryptHub Stealer-Varianten und Backdoors wie SilentPrism und DarkWisp werden ebenfalls eingesetzt, um die Persistenz zu erhöhen und Daten zu stehlen. Diese Malware-Arten kommunizieren mit C&C-Servern zur Befehlsausführung und Datenexfiltration, wobei sie verschlüsselte Kanäle und Anti-Analyse-Techniken nutzen.

Water Gamayun, ein mutmaßlicher russischer Bedrohungsakteur, auch bekannt als EncryptHub und Larva-208, hat die Zero-Day-Schwachstelle MSC EvilTwin (CVE-2025-26633) ausgenutzt, die am 11. März behoben wurde. Wir haben bereits über die Erkenntnisse aus einer seiner Kampagnen die diese Schwachstelle ausnutzt, berichtet.

Die Verwendung verschiedener Bereitstellungsmethoden und -techniken in der Kampagne von Water Gamayun, wie schädliche Payloads über signierte Microsoft-Installationsdateien und die Nutzung von LOLBins, unterstreicht die Anpassungsfähigkeit der Gruppe bei der Kompromittierung der Systeme und Daten der Opfer. Wir das Arsenal an Tools der Gruppe Water Gamayun detailliert beschrieben, darunter benutzerdefinierte Backdoors wie SilentPrism und DarkWisp sowie Informationsdiebe wie EncryptHub Stealer-Varianten und bekannte Malware wie Stealc und Rhadamanthys.Ihre ausgeklügelten Payloads und C&C-Infrastrukturen ermöglichen es den Angreifern, ihre Persistenz aufrechtzuerhalten, infizierte Systeme dynamisch zu kontrollieren und ihre Aktivitäten zu verschleiern. Durch den Zugriff auf die Komponenten und Module ihrer C&C-Server konnten wir eine umfassende Analyse ihrer Architektur, Funktionalität und Umgehungstechniken durchführen.

Die folgenden Module gehören zum Arsenal von Water Gamayun: EncryptHub-Stealer, DarkWisp-Backdoor, SilentPrism-Backdoor, MSC EvilTwin-Loader, Stealc sowie Rhadamanthys Stealer.

EncryptHub

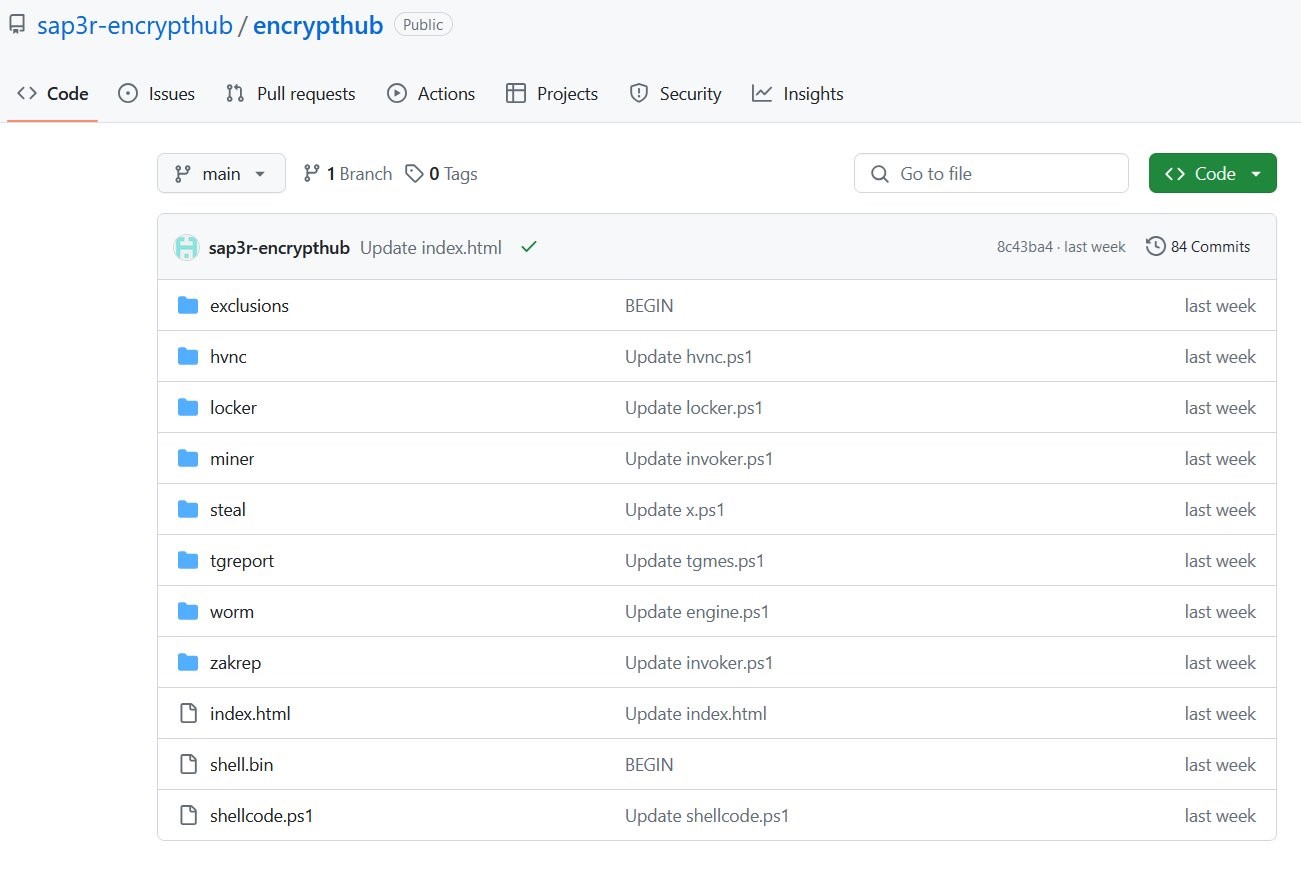

Unter dem Namen EncryptHub wurden in einem GitHub-Repository bösartige Tools gespeichert.

Bild 1. EncryptHub Github Repository

Das Repository wurde dann in eine andere Domäne encrypthub.(net/org) verschoben. Die Angreifer führten ihre Aktionen von der Domäne aus aus und nutzten sie, sowohl um Malware zu hosten als auch um ihre C&C-Serverinfrastruktur zu managen.

Zum Zeitpunkt unserer Untersuchung war die Domain encrypthub.(net/org) nicht mehr funktionsfähig. Während unserer Untersuchung entdeckten wir eine neue und aktive Domain, die unter 82[.]115[.]223[.]182 gehostet wird. Normalerweise ist der Server einige Tage lang aktiv, bevor er durch einen neuen ersetzt wird. Einzelheiten zum MSI-Malware-Verteilungsvektor enthält der Originalbeitrag. Die MSI-Datei (Microsoft Installer) ist so konzipiert, dass sie einen PowerShell-Downloader ausführt, der die Payload der nächsten Stufe auf ein infiziertes System herunterlädt und ausführt. Der Bedrohungsakteur nutzt die Funktion „Benutzerdefinierte Aktion“ im MSI-Paketformat, um das PowerShell-Skript auszuführen.

SilentPrism Backdoor

SilentPrism ist eine Backdoor, die darauf ausgelegt ist, Persistenz zu erreichen, Shell-Befehle dynamisch auszuführen und die unbefugte Fernsteuerung kompromittierter Systeme aufrechtzuerhalten. Sie implementiert Persistenzmechanismen auf unterschiedliche Weise, je nach den Berechtigungen der Nutzer: Bei Nutzern ohne Administratorrechte nutzt sie die Windows-Registry, um mithilfe von mshta.exe in Kombination mit VBScript Einträge für die automatische Ausführung zu erstellen, um Payloads aus der Ferne herunterzuladen und auszuführen; bei Administratoren setzt sie geplante Aufgaben mit ähnlichen Ausführungsmethoden ein. SilentPrism ruft zusätzliche Payloads und Anweisungen von einem C&C-Server ab und gewährleistet so eine modulare Funktionalität.

Die Malware kommuniziert mit ihrem C&C-Server über verschlüsselte Kanäle und verwendet dabei AES-Verschlüsselung und Base64-Kodierung, um Daten zu verschleiern. Die empfangenen Befehle werden auf verschiedene Weise entschlüsselt und ausgeführt, darunter die direkte Ausführung von PowerShell-Skripten, die dynamische Erstellung von Skriptblöcken oder die auftragsbasierte Ausführung. Jede Aufgabe wird mithilfe eindeutiger Kennungen nachverfolgt, sodass die Malware die Ausführungszustände überwachen und Ergebnisse an den Server zurückgeben kann.

SilentPrism enthält Anti-Analyse-Techniken wie die Erkennung virtueller Maschinen und zufällige Ruheintervalle (zwischen 300 und 700 Millisekunden) zwischen den Vorgängen, wodurch das Verhalten weniger vorhersehbar ist. Darüber hinaus fragt es den C&C-Server kontinuierlich nach Befehlen ab, sodass die Bediener infizierte Systeme dynamisch steuern können.

MSC EvilTwin Loader

Der MSC EvilTwin-Loader stellt einen neuartigen Ansatz (CVE-2025-26633) zur Bereitstellung von Malware dar, indem er speziell erstellte Microsoft Saved Console (.msc)-Dateien nutzt. Weitere Einzelheiten umfasst der Originalbeitrag.

DarkWisp Backdoor

Um auf infizierten Systemen persistent zu bleiben, setzt Water Gamayun in seinen Kampagnen zwei verschiedene Backdoors ein. In früheren Kampagnen mit encrypthub[.]net/org wurde die SilentPrism-Backdoor verwendet, ein Tool, das für den verdeckten Zugriff und die verdeckte Steuerung entwickelt wurde. In ihrer neuesten Kampagne gibt es eine neue Backdoor DarkWisp. Es ist eine PowerShell-basierte Backdoor- und Erkundungs-Utility für den unbefugten Systemzugriff und das Sammeln von Informationen. Sie ermöglicht Angreifern, sensible Daten zu exfiltrieren und dabei die persistente Kontrolle über das kompromittierte System zu behalten.

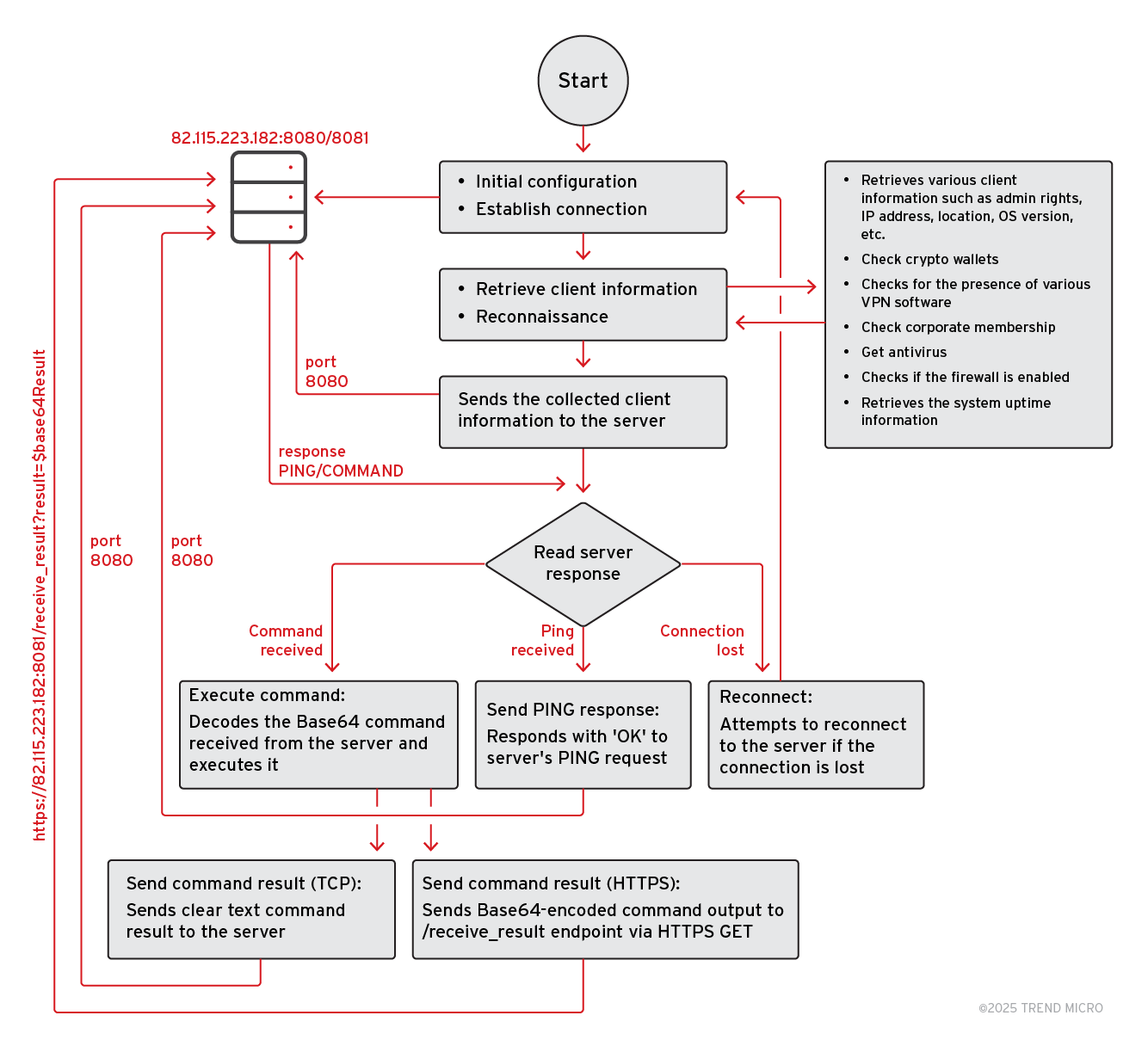

Bild 2. Ablaufdiagramm von DarkWisp

Die Malware sammelt umfangreiche Informationen über das kompromittierte System, um ein detailliertes Profil zu erstellen. Sie ermittelt, ob der Nutzer über Administratorrechte verfügt, überprüft, ob er Mitglied einer Unternehmensdomäne ist, und identifiziert das Vorhandensein von Kryptowährungs-Wallets oder VPN-Software, indem sie bestimmte Verzeichnisse und Anwendungen scannt. Sie sammelt auch Daten über die Betriebsumgebung, einschließlich der öffentlichen IP-Adresse, des geografischen Standorts, der installierten Antivirenprodukte, des Firewall-Status und der Systemlaufzeit. Diese Informationen werden in einem strukturierten Format zusammengestellt und an den C&C-Server übermittelt.

Die Malware implementiert eine Zweikanal-C&C-Kommunikationsstrategie. Weitere Einzelheiten umfasst der Originalbeitrag.

EncryptHub Stealers

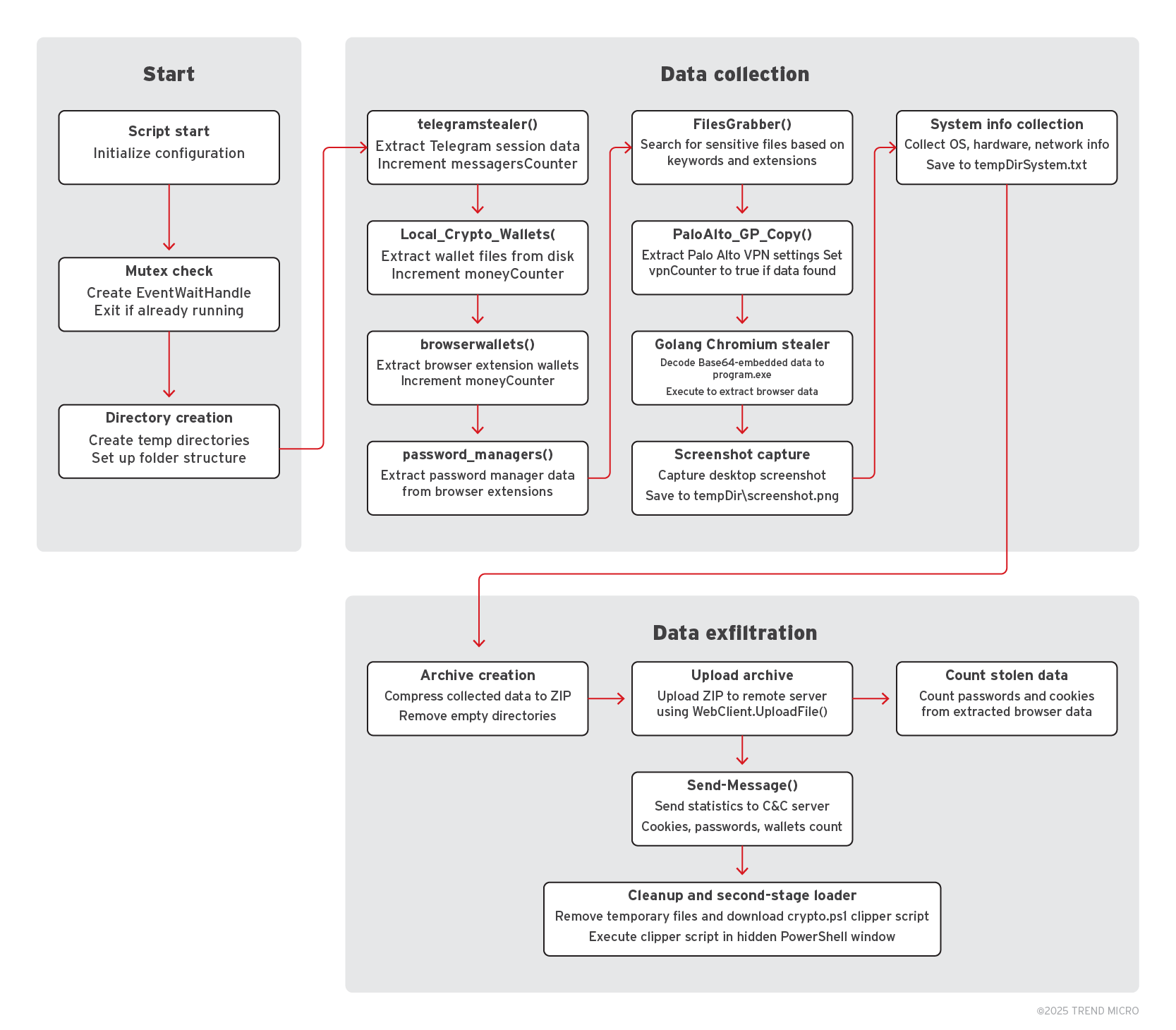

Wir haben fünf Informationsdiebe im Water Gamayun-Arsenal identifiziert, darunter drei benutzerdefinierte PowerShell-Payloads und zwei bekannte Malware-Binärdateien: Stealc und Rhadamanthys Stealer.

In einer Kampagne, bei der Malware über encrypthub[.]org/net verbreitet wurde, wurden die benutzerdefinierten PowerShell-basierten Stealer stealer_module.ps1 und encrypthub_steal.ps1 verwendet; EncryptHub Stealer Variante A. Die Payloads wurden in 82[.]115[.]223[.]182/payload bereitgestellt, der Info-Stealer wurde fickle_payload.ps1 genannt; EncryptHub-Stealer-Variante B. In einer neueren Kampagne haben wir eine weitere Variante namens payload.ps1 identifiziert; EncryptHub-Stealer-Variante C. Diese Varianten weisen ähnliche Funktionen und Fähigkeiten auf, die sich nur durch geringfügige Änderungen unterscheiden. Weitere Einzelheiten zu den Varianten umfasst der Originalbeitrag.

Bild 3. Ablaufdiagramm der EncryptHub Stealer

EncryptHub Infrastruktur

Im Zuge unserer Untersuchungen fanden wir neue und aktive Infrastruktur, die EncryptHub verwendet. Er nutzt die Domain 82[.]115.223[.]182, noch in der Entwicklung, zum Hosten einer Vielfalt von Payloads, sowie von gesammelten Daten von kompromittierten Systemen, als auch für die Server-seitige Implementierung der C&C-Infrastruktur.

Darüber hinaus stellten wir fest, dass der Bedrohungsakteur HTML-Seiten verwendet, die im Browser leer erscheinen, bei genauerer Betrachtung jedoch versteckten JavaScript-Code enthalten. Dieses verborgene JavaScript ist darauf ausgelegt, zusätzliche schädliche Dateien herunterzuladen, darunter Backdoors wie DarkWisp, Stealer wie Stealc und Rhadamanthys sowie die Software AnyDesk, die für den Fernzugriff verwendet wird. Weitere Einzelheiten umfasst der Originalbeitrag.

Fazit

Für Unternehmen ist es unerlässlich, über solche sich entwickelnden Bedrohungen auf dem Laufenden zu bleiben und die Bedeutung einer fortschrittlichen Bedrohungserkennung und robuster Cybersicherheitsmaßnahmen zu verstehen. Durch die Nutzung der neuesten Bedrohungsinformationen und die Einführung proaktiver Verteidigungsstrategien können sich Organisationen besser vor Akteuren wie Water Gamayun schützen und potenzielle Risiken mindern. Lösungen wie

Mit Trend Vision One erhalten Anwender beispielsweise eine KI-gestützte Cybersicherheitsplattform, die das Management von Cyberrisiken, den Sicherheitsbetrieb und einen robusten mehrschichtigen Schutz zentralisiert.