Malware

SMS PVA: Ein Service für Cyberkriminelle

Die Sicherheitsüberprüfung von Identitäten über SMS erfreut sich großer Beliebtheit. Doch mittlerweile haben Kriminelle das Geschäft mit SMS PVA (Phone Verified Accounts) entdeckt. Wir zeigen anhand eines solchen Dienstes die Bedrohung, die davon ausgeht.

Originalartikel von Trend Micro

Smartphones sind schon länger ins Zentrum unseres täglichen Lebens gerückt. Sie unterscheiden sich erheblich von einem Tablet. Zwar haben die beiden meist die gleichen Funktionen, doch verfügt ein Smartphone über eine SIM-Karte, die die Annahme von Anrufe und Kurznachrichten (SMS) ermöglicht. In den letzten Jahren haben viele große Internetplattformen und -dienste die SMS-Verifizierung als Mittel der Identitätsüberprüfung bei der Kontoerstellung eingeführt. Bestätigungscodes, von OTP-Anbietern per SMS verschickt, werden auch als Teil der Zweifaktor-Authentifizierung verwendet. Doch genau diese Funktion, die Smartphones zu einem Instrument der Sicherheitsüberprüfung und Authentifizierung macht, wird nun von Cyberkriminellen missbraucht. Wir haben eine Zunahme von SMS-PVA-Diensten (SMS Phone Verified Accounts) beobachtet, die online Handynummern verkaufen, die zur Erstellung von Konten bei verschiedenen Internetplattformen und -diensten verwendet werden. Das Vorhandensein solcher Dienste aber bedeutet, dass die SMS-Verifizierung kompromittiert wurde. Was ist nun ein SMS PVA und welche Bedrohung stellt er dar?

SMS PVA ist zwar ein recht neuer Dienst, der der Erstellung gefälschter Konten auf verschiedenen Online-Plattformen dient, aber das Interesse von Cyberkriminellen am Senden und Empfangen von SMS-Nachrichten besteht schon seit einiger Zeit. Diese Nachfrage bedienen:

- Wiederverkäufer. Früher wurden die SMS-Validierungscodes einfach von normalen Nutzern erworben, die bereit waren, sie gegen eine geringe Gebühr zu verkaufen. Einige Akteure in Untergrundforen kauften mehrere preiswerte Geräte, schlossen sie an einen Computer an und nutzten sie für den Verkauf des Zugangs zu SMS-Nachrichten oder sogar von Anrufen.

- SIM-Banken. Sogenannte SIM-Boxen oder SIM-Banken ermöglichten es den Nutzern, mehrere SIM-Karten in einem einzigen Gerät zu verwenden, das 20 bis 300 SIM-Boxen aufnehmen kann. Die SIM-Box schließt diese Karten dann an einen Computer an und verfügt über ein entsprechendes Konto mit „virtuellen“ Telefonen, die programmatisch über das Computersystem zugänglich sind.

- SMS PVA. Kriminelle Gruppen entwickeln Android-Malware, die es ihnen ermöglicht, auf SMS-Codes von infizierten Telefonen und anderen mit SIM-Karten ausgestatteten Geräten wie 4G-Routern oder Navigationsgeräten zuzugreifen.

Untersuchung des PVA-Dienstes SMSPVA.net

Wir haben uns auf einen bestimmten PVA-Service konzentriert, um das SMS PVA-Phänomen näher zu untersuchen. Es begann mit der Beobachtung einer Anzeige von einem Facebook-Konto namens ReceiveCode.

Bild 1. ReceiveCode auf Facebook

Das erste Posting von ReceiveCode stammt aus dem August 2020 und bewarb „virtuelle Massen-Telefonnummern“ zur Nutzung auf verschiedenen Plattformen wie Facebook, Google, Hotmail, Yahoo, Vkontakte, Tiktok, Amazon, Alibaba, Uber, Twitter, Youtube, Linkedin oder Instagram. Schon am Kontonamen erkennt man, dass ein Interessent damit den SMS-Verifizierungscode bei der Anmeldung zu Online-Diensten erhalten kann. Im November bewarb der Dienst dann noch mehr Plattformen, wie etwa Online-Händler, und gab an, Mobilnummern für mehr als 100 Länder anzubieten. ReceiveCode betreibt ein Portal smspva.net, wo registrierte Nutzer ihren Dienst in Anspruch nehmen können. Es gibt auch eine eigene API-Dokumentationsseite, und das zeigt, dass ReceiveCode Nutzer anpeilt, die Massennummern benötigen und eine automatisierte Anwendung wollen. Weitere Details beinhaltet der Originalbeitrag.

Bild 2. smspva.net Login-Seite

Welche Mechanismen setzt Receive Code / smspva.net ein, um so viele Handynummern in verschiedenen Ländern zu verwalten?

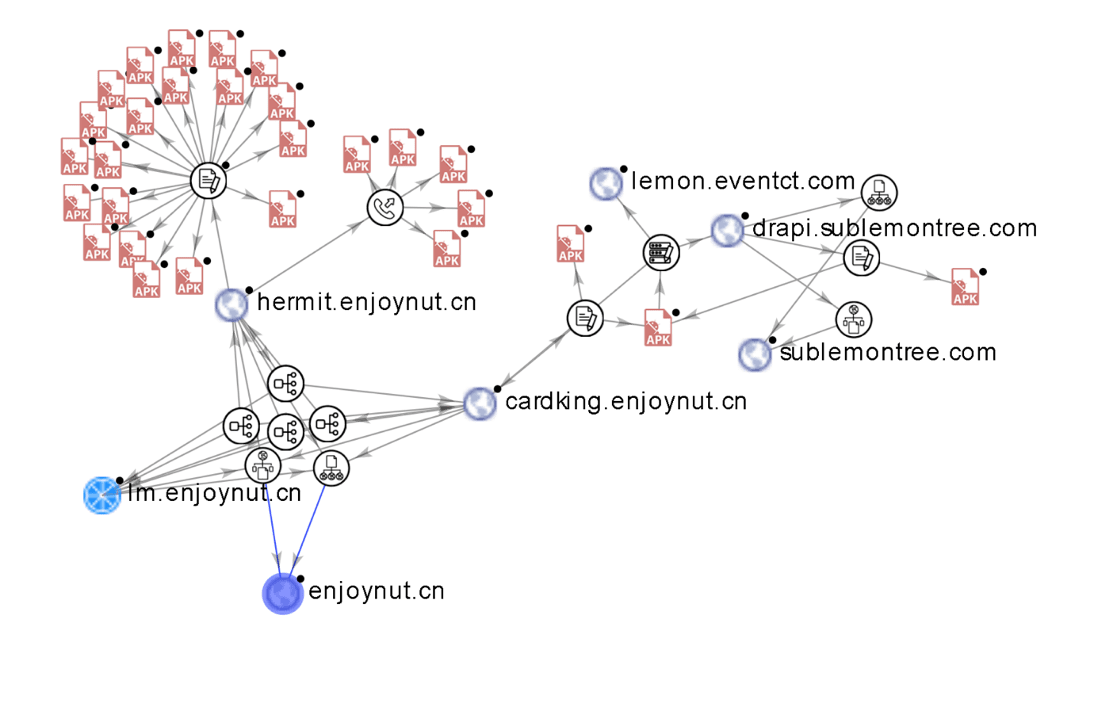

Wir durchforsteten die API-URLs und die Website selbst und fanden die Antwort. Der API-Name und die Funktionalität von smsvpa.net sind zwar eindeutig, doch gibt es eine weitere Domäne enjoynut.cn, die wie eine Spiegelkopie aussieht. Smspva.net verzeichnete mehr Datenverkehr als enjoynut.cn. Daher gehen wir davon aus, dass enjoynut.cn als Testserver verwendet wurde, während smspva.net der Produktionsserver ist. Die Verbindung zu enjoynut.cn ist ein wichtiger Dreh- und Angelpunkt, da die Domain von mehreren Android-Malware-Varianten verwendet wird.

Bild 3. Dex-Datei

Die dex-Datei soll die auf dem betroffenen Android-Telefon empfangenen SMS abfangen, sie mit vom C2 empfangenen Regex-Regeln abgleichen und dann alle SMS, die mit dem Regex übereinstimmen, an den C2 senden. Genaue Einzelheiten liefert der Originalbeitrag.

Anhand von Codeschnipseln und C2-Verkehr als Fingerabdrücke konnten wir weitere dex-Dateien mit denselben Funktionen, aber unterschiedlichen C2s identifizieren, was auf einen aktiven Entwicklungsprozess und mehrere Versionen von Code und Produktcode der Android-Malware hindeutet. Es fällt jedoch auf, dass nicht alle SMS von der bösartigen dex-Datei abgefangen werden, sondern nur SMS-Nachrichten, die von bestimmten Diensten versendet werden und die mit dem von Command -&-Control bereitgestellten Regex übereinstimmen.

Auf diese Weise bleibt die bösartige Datei verborgen, denn würde smspva.net seinen Benutzern den Zugriff auf alle SMS-Nachrichten auf den infizierten Telefonen ermöglichen, bemerkten die Besitzer der infizierten Telefone schnell das Problem, dass sie keine SMS-Nachrichten erhalten (oder SMS-Nachrichten, die sie nicht angefordert haben).

In einem zweiten Teil geht es um die Arbeitsweise von smspva.net, sowie um die Folgen solcher Dienste.