WORM_SALITY.RL

Windows 98, ME, NT, 2000, XP, Server 2003

Threat Type:

Worm

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

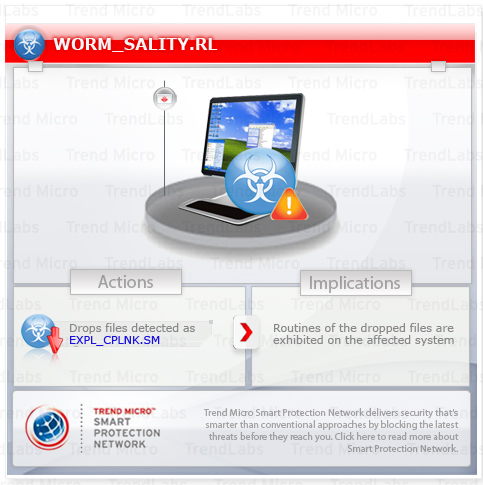

Para obtener una visión integral del comportamiento de este Worm, consulte el diagrama de amenazas que se muestra a continuación.

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos. Puede haberlo infiltrado otro malware. Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

A continuación ejecuta el/los archivo(s) infiltrado(s). Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos infiltrados.

TECHNICAL DETAILS

Detalles de entrada

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos.

Puede haberlo infiltrado otro malware.

Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

Instalación

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- op1mutx9

- woemnm593jfe

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\

List

{malware path and file name} = "{malware path and file name}:*:Enabled:ipsec"

Agrega las siguientes claves de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\bntrp

(Default) =

HKEY_CURRENT_USER\Software\zrfke

(Default) =

Rutina de infiltración

Infiltra los archivos siguientes:

- %User Temp%\{random filename}.exe - detected as PE_SALITY.RL-O

A continuación ejecuta el/los archivo(s) infiltrado(s). Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos infiltrados.

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Elimine los archivos de malware que se han introducido/descargado mediante WORM_SALITY.RL

Step 3

Reiniciar en modo seguro

Step 4

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software

- bntrp

- bntrp

- In HKEY_CURRENT_USER\Software

- zrfke

- zrfke

Step 5

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

- {malware path and file name} = "{malware path and file name}:*:Enabled:ipsec"

- {malware path and file name} = "{malware path and file name}:*:Enabled:ipsec"

Step 6

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como WORM_SALITY.RL En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.