Trojan.PHP.MAILER.C

Windows

Threat Type:

Trojan

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Este malware no tiene ninguna rutina de propagación.

Este malware no tiene ninguna rutina de puerta trasera.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Propagación

Este malware no tiene ninguna rutina de propagación.

Rutina de puerta trasera

Este malware no tiene ninguna rutina de puerta trasera.

Rutina de infiltración

Infiltra los archivos siguientes:

- {Malware File Path}\out.php → contains list of email addresses to where the created email was sent

Robo de información

Recopila los siguientes datos:

- Web form data

- Client IP address

- Client hostname

- Server name

Otros detalles

Hace lo siguiente:

- It enables its user to create and send an e-mail to target e-mail addresses using PHP library.

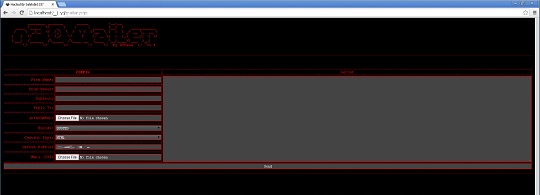

- It uses the following web form to input custom information for e-mail creation purpose:

- It connects to the following URLs to identify the server's IP address's location:

- http://{BLOCKED}geo.com/api/index.php

- It sends the gathered information to a specific email address.

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Buscar y eliminar este archivo

- {Malware File Path}\out.php

Step 3

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Trojan.PHP.MAILER.C En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.