Ransom.Win32.BLACKMATTER.THGOCBA

Trojan-Ransom.BlackMatter (IKARUS)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Instalación

Infiltra los archivos siguientes:

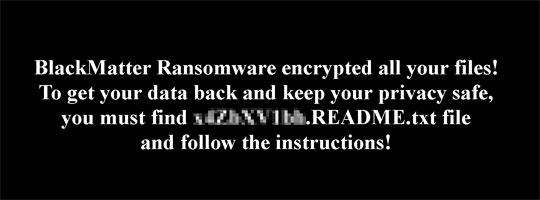

- used as wallpaper:

- %ProgramData%\{appended ransomware extension}.bmp

Agrega los procesos siguientes:

- if -safe is used:

- bcdedit /set {current} safeboot network

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\{Generated hash based on GUID}

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

*{random} = {malware path}\{malware name}

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\{appended ransomware extension}

hScreen = {screen height}

HKEY_LOCAL_MACHINE\SOFTWARE\{appended ransomware extension}

wScreen = {screen width}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

AutoAdminLogon = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

DefaultUserName = Administrator

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

DefaultDomainName = {Computer name}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

DefaultPassword = {random string}

Cambia el fondo de escritorio mediante la modificación de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

WallPaper = %ProgramData%\{appended ransomware extension}.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 10

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Finalización del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- mepocs

- memtas

- veeam

- svc$

- backup

- sql

- vss

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- encsvc

- thebat

- mydesktopqos

- xfssvccon

- firefox

- infopath

- winword

- steam

- synctime

- notepad

- ocomm

- onenote

- mspub

- thunderbird

- agntsvc

- sql

- excel

- powerpnt

- outlook

- wordpad

- dbeng50

- isqlplussvc

- sqbcoreservice

- oracle

- ocautoupds

- dbsnmp

- msaccess

- tbirdconfig

- ocssd

- mydesktopservice

- visio

Robo de información

Recopila los siguientes datos:

- Machine GUID

- Computer name

- Hostname

- Username

- Domain

- OS Architecture

- Language

- Disk information (free size, disk size)

- Total number of files

- Total number of encrypted files

Información sustraída

Este malware envía la información recopilada a la siguiente URL a través de HTTP POST:

- http://{BLOCKED}hacks.com/{encrypted gathered information}

- http://{BLOCKED}den.com/{encrypted gathered information}

Otros detalles

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_LOCAL_MACHINE\SOFTWARE\{appended ransomware extension} → deleted after execution

Hace lo siguiente:

- If not executed with admin rights, it will relaunch itself as admin

- It encrypts fixed, removable and network drives

- It deletes files in recycle bin folder for removable and fixed drives

- It uses WQL to delete shadow copies

- It attempts logging in to infected machine using the following credentials:

- Username: {BLOCKED}er@{BLOCKED}p.com

Password: {BLOCKED}er - Username: {BLOCKED}h@{BLOCKED}p.com

Password: {BLOCKED}19 - Username: {BLOCKED}r@{BLOCKED}p.com

Password: {BLOCKED}**

- Username: {BLOCKED}er@{BLOCKED}p.com

SOLUTION

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Reiniciar en modo seguro

Step 5

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- AutoAdminLogon = 1

- AutoAdminLogon = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- DefaultUserName = Administrator

- DefaultUserName = Administrator

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- DefaultDomainName = {Computer name}

- DefaultDomainName = {Computer name}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- DefaultPassword = {random string}

- DefaultPassword = {random string}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- *{random} = {malware path}\{malware name}

- *{random} = {malware path}\{malware name}

Step 6

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\{appended ransomware extension}

Step 7

Buscar y eliminar este archivo

- %ProgramData%\{extension}.bmp

- {appended ransomware extension}.README.txt

Step 8

Restablecer las propiedades del escritorio

Step 9

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como Ransom.Win32.BLACKMATTER.THGOCBA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 10

Restore encrypted files from backup.

Did this description help? Tell us how we did.