Worm.VBS.SOLOW.B

VBS/Solow.NAC worm (NOD32)

Windows

Type de grayware:

Worm

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Détails techniques

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %Windows%\ie.vbs

- {Drive}\ie.vbs

- {Drive}\autorun.inf

(Hinweis: %Windows% ist der Windows Ordner, normalerweise C:\Windows oder C:\WINNT.)

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

MS32DLL = %Windows%\ie.vbs

Andere Systemänderungen

Ändert die folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main

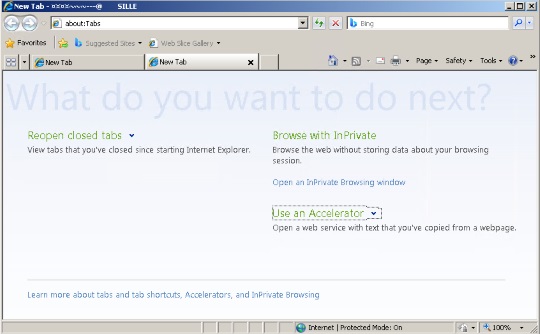

Window Title = ¤¤¤¤~~~---@ SILLE

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main

Start Page = http://www.{BLOCKED}e.net

Verbreitung

Die besagte .INF-Datei enthält die folgenden Zeichenfolgen:

[autorun]

shellexecute=wscript.exe ie.vbs

Andere Details

Es macht Folgendes:

- This worm creates registry entries that changes the text displayed in the title bar of Internet Explorer.

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- MS32DLL = %Windows%\ie.vbs

- MS32DLL = %Windows%\ie.vbs

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

- Window Title = ¤¤¤¤~~~---@ SILLE

- Window Title = ¤¤¤¤~~~---@ SILLE

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

- Start Page = http://www.{BLOCKED}e.net

- Start Page = http://www.{BLOCKED}e.net

Step 5

AUTORUN.INF Dateien suchen und löschen, die von Worm.VBS.SOLOW.B erstellt wurden und diese Zeichenfolgen enthalten

- [autorun]

- shellexecute=wscript.exe ie.vbs

Step 6

Diese Dateien suchen und löschen

- %Windows%\ie.vbs

- {Drive}\ie.vbs

- {Drive}\autorun.inf

- %Windows%\ie.vbs

- {Drive}\ie.vbs

- {Drive}\autorun.inf

Step 7

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als Worm.VBS.SOLOW.B entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!